幽灵信使的黄昏-最后的补丁

幽灵信使的黄昏

第五章:最后的补丁

安全屋里只有一台老旧的笔记本电脑,性能有限,但足够墨影工作。他连接黑匣子,开始分析那2916个密钥。

每个密钥对应一条用幽灵信使v0.7发送过的消息。最早的一条是2003年11月2日,他自己发的测试消息:“Hello, ghost.”最近的一条是三天前,来自一个未知用户,内容加密,但标签显示“勒索支付确认”。

时间跨度二十三年。二十三年间,这个工具被不同的人用于不同的目的:有些人像陈薇一样用它寻求保护,有些人用它传递秘密,还有些人——比如“教授”——用它作恶。

墨影特别搜索陈薇的密钥。系统显示有47条消息来自她的身份标识,时间从2003年12月到2004年3月,也就是她去世前三个月。

他可以解密这些消息。黑匣子有所有的密钥。

但他犹豫了。

那些消息是陈薇的隐私,是她生命中最后几个月的真实记录。即使她已经去世二十年,墨影仍觉得阅读那些消息是一种侵犯。

但“教授”的威胁悬在头顶。如果那些消息被公开,陈薇的隐私将被践踏,她努力隐藏的恐惧和脆弱将被暴露在陌生人面前。

“你需要决定。”苏青说。她坐在房间角落的椅子上,检查着相机。胶卷用完了,她现在只能用数码相机。“如果‘教授’真的公开那些消息,伤害已经造成。但如果你交出设备,他可能还会用那些密钥做更多坏事。”

“我知道。”墨影盯着屏幕,“这是一个经典的困境:保护一个人的隐私,还是阻止更多人的伤害。”

“不是一个人。”苏青纠正,“2916条消息,对应可能上千人。如果‘教授’能解密所有消息,那些人的隐私都会暴露。”

墨影点头。他调出“教授”主节点的详细分析。黑匣子记录了这个节点的所有活动:它每天固定时间上线,接收网络广播,更新密钥库,然后下线。行为模式高度规律,像某种自动化的守护进程。

“他可能设置了脚本自动运行。”墨影说,“这意味着,即使‘教授’本人不在,节点也在工作。”

“所以摧毁那个节点不够,需要摧毁整个网络。”苏青说,“你的自毁补丁计划,还能实施吗?”

“能,但需要修改。”墨影在白板上画图,“原来的计划是针对漏洞修复。但现在,我们需要做两件事:第一,修复漏洞,让v0.7无法再被利用;第二,销毁所有密钥,让任何人都无法解密历史消息。”

“包括你自己?”

“包括我自己。”墨影说,“这是唯一能保证安全的方法。如果所有密钥都被销毁,那么所有历史消息就永远加密,没人能再阅读。”

苏青沉默了几秒。“但那样,陈薇的消息也就永远消失了。”

“她会理解的。”墨影轻声说,“她最讨厌的就是自己的隐私被侵犯。”

他回到电脑前,开始编写代码。这次不是修补,而是毁灭。

自毁补丁的核心逻辑很简单:伪装成v0.7的正常更新,一旦运行,它会做三件事:

- 修补后门漏洞,防止进一步利用

- 删除所有本地存储的密钥文件

- 向网络广播“密钥无效化”指令,让其他节点也删除密钥

但难点在于传播。如何让这个补丁到达所有127个节点,包括那些离线多年的?

墨影设计了一个分层策略:

- 第一层:主动感染。利用v0.7的P2P协议,将补丁广播给所有在线节点

- 第二层:被动感染。补丁会在本地留下一个“种子”,如果其他节点以后上线,会从已感染的节点获取更新

- 第三层:硬件感染。针对像黑匣子这样的硬件设备,需要物理接触或特定信号触发

他编写了第一版代码,然后在虚拟环境中测试。模拟的三个节点成功接收补丁,修复漏洞,删除密钥,然后停止运行。

“测试成功。”墨影说,“但在真实网络中传播,需要启动节点。”

“用什么启动?”苏青问。

墨影看向黑匣子。“用它。黑匣子是网络中的超级节点,存储了完整的拓扑信息,而且一直在广播。如果我们修改它的广播内容,加入补丁代码,所有收到广播的节点都会感染。”

“但‘教授’的节点也会收到。”苏青指出,“他会立刻发现。”

“所以我们需要时机。”墨影调出“教授”节点的活动日志,“他每天凌晨2点到4点下线维护。那段时间,节点不响应。如果我们在那时广播,可以感染其他节点,但他的节点可能错过。”

“然后呢?”

“然后,当他第二天上线时,会发现大部分节点已经‘死亡’。”墨影说,“他的勒索网络会瓦解。”

苏青思考着。“但那些离线多年的节点呢?它们可能永远不会再上线。”

“这就是密钥销毁的另一个机制。”墨影解释,“补丁包含一个时间锁。感染后,如果在一年内没有收到‘存活确认’信号,会自动删除密钥。这样即使节点永远离线,密钥也会在一年后销毁。”

这是一个残酷但必要的设计。为了彻底消除威胁,必须牺牲所有历史数据。

“现在的问题是,”墨影说,“我们需要物理接近‘教授’的节点,确保它也被感染。否则,他仍然控制着一个完整的密钥库。”

“他在科技园B栋。”苏青说,“网吧。”

“对。”墨影查看地图,“‘极速网络升级版’,二十四小时营业。我们需要进去,找到他的服务器,手动植入补丁。”

“怎么进去?”

墨影想了想。“我有会员卡。二十年前的,但可能还能用。而且……我认识老板,或者说,认识以前的老板。”

“可靠吗?”

“不知道。”墨影坦诚地说,“二十年了,什么都可能变。”

他看了看时间:晚上十一点。离“教授”节点下线还有三小时。

“我们需要准备。”他说。

接下来的两小时,他们准备装备。墨影编写了最后的补丁程序,封装成一个看起来像普通软件更新的文件。苏青准备摄影设备——这次不是为了艺术,而是为了证据。

“如果失败,至少留下发生了什么。”她说。

墨影则准备了一台微型计算机,可以快速植入服务器。还有一套社会工程学工具:伪造的工作证、技术支持的服装、甚至一些伪造的维修通知。

凌晨一点,他们出发。

雨停了,但街道依然湿滑。他们骑摩托车前往中关村。深夜的科技园依然灯火通明,加班的人陆续离开,但网吧的招牌还亮着。

“极速网络升级版”占据了一栋五层建筑的整个二楼。窗户被深色膜覆盖,看不清里面。入口是一个狭窄的楼梯,墙上贴满了电竞比赛的海报和网费优惠广告。

墨影和苏青上楼。前台坐着一个年轻的网管,正在打游戏。

“上网?”网管头也不抬。

“我找李老板。”墨影说,“告诉他,老林来了。”

网管看了他一眼,眼神里有些疑惑。“老板不在。”

“那就打电话。”墨影的语气很平静,但有种不容置疑的权威,“告诉他,2003年的老朋友来了,关于那个‘幽灵’的事情。”

网管犹豫了一下,还是拿起了电话。他低声说了几句,然后挂断。

“老板说让你去三楼办公室等他。”网管指了指后面的楼梯,“但他现在在路上,大概二十分钟到。”

“谢谢。”墨影带着苏青上楼。

三楼是办公区和服务器机房。走廊很安静,只有空调的嗡嗡声。墨影找到标着“机房重地,闲人免进”的门,试了试门把手——锁着的。

苏青从背包里取出开锁工具。她显然受过训练,不到三十秒就打开了门锁。

机房很大,排列着几十台服务器机柜。空气里弥漫着电子设备发热的味道和淡淡的灰尘味。指示灯在黑暗中闪烁,像某种机械生物的眼睛。

“找‘教授’的节点。”墨影说。

他们快速检查机柜标签。大部分是网吧的游戏服务器、存储服务器、网络设备。但在最里面的角落,有一个独立的机柜,标签上只写着一个数字:7。

机柜锁着,是电子密码锁。

墨影尝试了几个密码:陈薇的生日、他自己的生日、幽灵信使的版本号……都失败。

“需要破解。”苏青说,但时间不够。

就在这时,墨影注意到机柜侧面有一个小小的接口——串口调试接口。老式服务器常用的维护接口。

他从背包里取出串口线,连接到自己的笔记本电脑。通过串口,他可以直接访问服务器的底层系统。

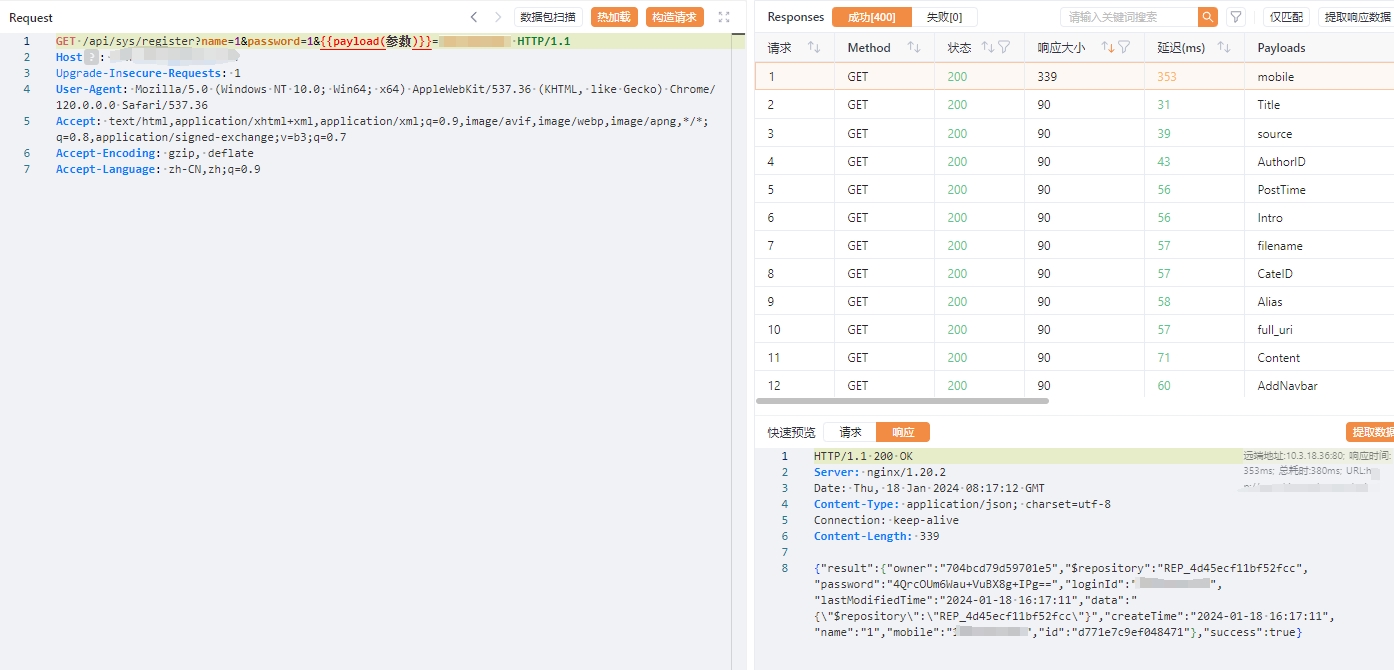

连接建立。屏幕显示启动信息:

Ghost Node v0.7 - Server Edition

启动时间: 7428天 15小时 22分

节点ID: PROFESSOR_MAIN

状态: 运行中

内存使用: 87%

存储使用: 92%就是这台服务器。

墨影尝试进入命令行。需要密码。

他再次尝试那些密码,依然失败。

时间一分一秒过去。已经凌晨一点四十,“教授”的节点应该很快就要下线维护了。

“试试这个。”苏青递给他一张纸,上面写着一行字:小薇,对不起。

那是陈薇车祸后,墨影在她墓碑前说过的话。只有他自己知道。

他输入这句话的拼音首字母:xw,dqb.

密码错误。

“不对。”墨影摇头。但突然,他想起了什么。陈薇不喜欢拼音缩写,她喜欢完整的句子。

他输入完整句子:xiaowei, duibuqi.

依然错误。

还剩最后一次尝试机会,否则系统可能锁定。

墨影闭上眼睛。回忆那个雨夜,他站在墓碑前,说的不仅仅是“小薇,对不起”,还有……

“小薇,对不起,是我没保护好你。”

他输入:xiaowei, duibuqi, shi wo mei baohu hao ni.

回车。

屏幕闪烁,然后显示:

密码正确。

欢迎,林砚。进入了。

墨影快速浏览系统。这确实是“教授”的主节点,运行着修改版的v0.7服务器软件,存储着847个密钥,还有完整的勒索操作记录。

他找到密钥存储目录,准备删除。但就在这时,他注意到一个特殊的日志文件,文件名:for_linyan.txt

他打开文件。

林砚,如果你看到这个文件,说明你终于来了。

我知道你会来。我一直在等你。

首先,回答你的疑问:我不是李强,也不是赵明远。

我是陈薇。

是的,我还活着。

2004年的车祸是伪造的。我需要消失,因为李强和他背后的人不会放过我。

我用了你的工具,发送了伪造的证据,制造了死亡假象。

然后我离开了,开始了新的生活。

但我保留了幽灵信使。我用它观察世界,也观察你。

我看到你放弃了技术,开了书店,把自己关在地下室。

我看到你的痛苦,你的自责。

我想联系你,但不敢。因为如果我暴露,李强的人还会找到我。

所以我用“教授”的身份,做了一件事:我找到了当年所有伤害过我的人,

用他们的钱,建立一个基金,帮助和当年的我一样处境的人。

那七起勒索,目标都是李强那个圈子的人。

钱没有进我的口袋,都捐给了妇女保护组织。

证据在这里:[链接]

我知道这听起来疯狂。但这是我能想到的唯一方法:

用黑暗对抗黑暗,然后让光照进来。

现在,你需要做一个选择。

你可以公开这一切,让我再次“死亡”。

或者,你可以删除所有密钥,让幽灵信使永远沉默。

选择权在你。

无论你选择什么,我都接受。

最后,那句话,我最后一晚发给你的那句话:

“砚哥,我今天去出版社,编辑说我的小说可以出版。

她说写得很好,很真实。我突然觉得,一切都在变好。

谢谢你一直陪着我。”

那不是最后一句话。

真正的最后一句话是:

“等我安全了,我会回来找你。”

对不起,让你等了二十年。墨影盯着屏幕,双手颤抖。二十年来的所有假设、所有自责、所有痛苦,在这一刻被彻底颠覆。

陈薇还活着。

“教授”就是陈薇。

那些勒索,不是犯罪,而是……复仇?不,是正义?是某种扭曲的救赎?

苏青走过来,看到屏幕上的文字,也愣住了。

“这……是真的吗?”她轻声问。

墨影不知道。这可能是一个陷阱,“教授”伪造了这一切,为了让他不删除密钥。

但他看着文字的风格,那些细节,那些只有陈薇知道的事情……

“需要验证。”他说。

他点击文件中的链接。那是一个加密的网盘,需要密码。他尝试陈薇的生日,进入。

里面是完整的证据:银行转账记录、捐款凭证、受害者名单、甚至还有李强那伙人的犯罪证据。时间跨度二十年,金额巨大,组织严密。

还有照片。陈薇在不同时期的照片,从年轻到中年,容貌有变化,但眼神依然是他熟悉的样子。

最后一段视频,日期是三天前。陈薇——现在看起来四十多岁,短发,眼神坚定——对着镜头说话:

“砚哥,如果你看到这个,说明你找到了服务器。对不起,用这种方式联系你。我知道你一定恨我,恨我骗了你二十年。但我没有选择。当年如果我留下来,李强会杀了我。他的家族有势力,警察也管不了。”

她停顿,眼中闪过泪光。

“我用你教我的技术,建立了这个系统。我用它收集那些人的罪证,用他们的钱去做好事。我知道这是非法的,但法律帮不了我时,我只能自己寻求正义。”

“现在,我累了。我想结束这一切。你可以把证据交给警方,让我接受审判。或者,你可以删除一切,让我继续隐藏。”

“但我希望……我希望有一天,我们能再见一面。不是以‘教授’和‘墨影’的身份,而是以陈薇和林砚的身份。”

视频结束。

墨影靠在服务器上,闭上眼睛。二十年的时光在脑海中倒流,所有记忆重新排列组合。

陈薇还活着。

她没有死。

她没有因为他写的工具而死去。

她没有因为他的错误而死去。

这个认知像一道光,刺穿了二十年的黑暗。

“墨影老师?”苏青的声音把他拉回现实。

他睁开眼。“我们需要决定。”

“相信她吗?”

墨影看着屏幕上的证据。一切都逻辑自洽,细节真实。如果是伪造,那伪造者的水平太高超了。

而且……他想相信。他需要相信。

“我相信。”他说。

“那么……我们怎么做?”

墨影回到命令行。他没有删除密钥,而是做了一些修改。

首先,他编写了一个新的补丁程序,不是自毁,而是转换。这个补丁会将v0.7网络转换成合法的匿名举报平台,保留加密功能,但移除所有可能被滥用的部分。

其次,他保留了陈薇的密钥库,但加密备份到安全位置。

第三,他删除了“教授”节点的所有勒索相关代码,只保留证据收集功能。

最后,他留下一条消息:

陈薇:

我收到了你的消息。

我相信你。

不要回来,继续做你该做的事。

我会处理好这边的一切。

等到安全的那一天。

我会等你。

无论多久。他执行补丁。服务器开始更新,屏幕滚动着代码。

凌晨两点整,“教授”节点按计划下线维护。但在下线前,它向网络广播了最后一个指令:不是自毁,而是转型。

所有在线节点接收指令,开始转换。

黑匣子也收到了指令。墨影通过远程连接,确认它也成功转换。

整个幽灵信使网络,在凌晨两点到四点之间,完成了重生。

从非法的工具,变成了一个隐蔽的、去中心化的匿名举报平台。所有历史密钥被安全归档,所有漏洞被修复,所有后门被关闭。

而那些勒索的目标——李强那伙人——他们的罪证已经被匿名发送给执法机构和媒体。

墨影和苏青离开服务器机房时,天还没亮。网管还在前台打游戏,甚至没抬头看他们。

走出网吧,清晨的空气清冷而新鲜。街道空旷,只有清洁工在打扫。

“结束了?”苏青问。

“第一阶段结束了。”墨影说,“网络转型了,漏洞修复了,威胁解除了。”

“但陈薇还在外面。”

“她会安全的。”墨影说,“她有她的使命,我有我的。”

他们骑摩托车回安全屋。路上,墨影思考着未来。书店不能回去了,但也许可以开一个新的。地下室不能用了,但可以建一个真正的安全工作室。

二十年了,他终于可以从过去的阴影中走出来。

不是因为幽灵被消灭,而是因为他学会了与幽灵共存。

回到安全屋,墨影打开笔记本电脑,开始写那首诗的结尾:

代码如咒,束缚幽灵于硅晶牢笼

我铸造钥匙,却忘了锁孔的形状

二十年雨水冲刷,锁孔生锈

但幽灵还在牢笼里踱步,数着自己的骸骨

我回来了,带着生锈的钥匙和磨损的指纹

这一次,不为了释放,只为了安葬

却发现牢笼是空的

幽灵早已学会穿墙

它在光的另一面,建造了新的家园

而我,站在废墟里

第一次感到自由他保存文件,然后关闭电脑。

窗外,天亮了。

(第五章完)