Recall 2.0 - 打造一款能掌握你所知的一切的人工智能。

这篇文章收集了《从 Trace 到洞察:SmartPerfetto AI Agent 的 Harness Engineering 实战》发布后收到的技术问题,以问答形式展开讨论。

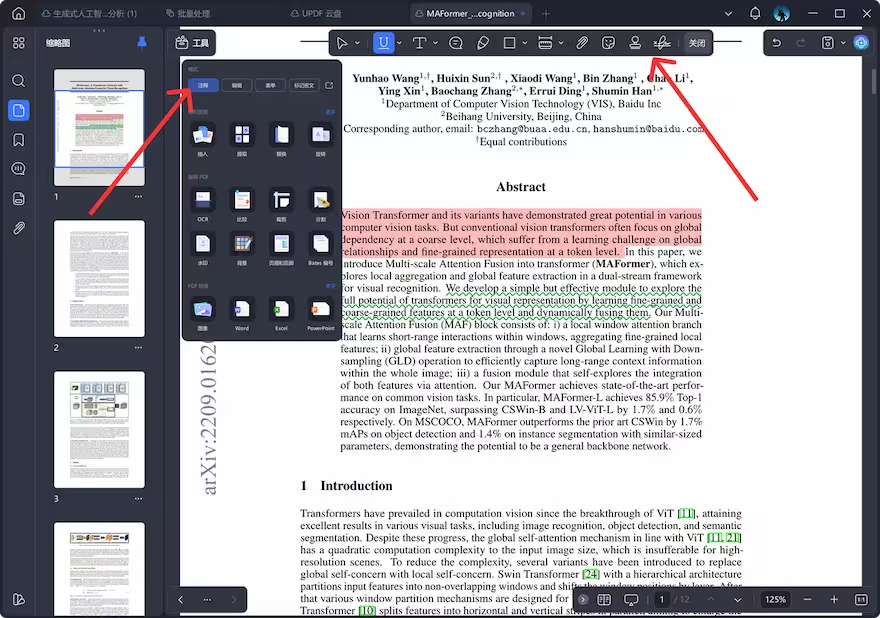

提问背景: Claude Code 的 Skill 系统支持 scripts/ 目录放确定性脚本,避免 LLM 泛化。既然可以用 scripts/ 执行固定的 SQL,为什么还要自建一套 YAML Skill 系统?YAML Skill 是不是本质上是一个让性能工程师按预定义规则执行 SQL 的工具?

Claude Code Skills 和 SmartPerfetto YAML Skills 解决的是不同阶段的问题:

1 | 开发阶段(我写代码时): |

Claude Code 的 Skill 运行在开发者的终端里,是 CLI 工具的扩展。SmartPerfetto 的 YAML Skill 运行在 Express 后端的 Skill Engine 中,是 Agent 在运行时通过 MCP 工具 invoke_skill 调用的分析单元。两者的执行环境、调用方式、数据流完全不同。

1. 参数化 SQL,不是固定脚本

性能分析的 SQL 不是写死的——同一个 Skill 需要接受不同的参数(进程名、时间范围、帧 ID 列表):

1 | steps: |

${main_thread_utid} 和 ${start_ts} 是 Claude 调用 invoke_skill 时传入的参数。YAML Skill Engine 做参数替换后执行 SQL。如果用 scripts/,要么写 shell 脚本接收参数拼 SQL(容易出注入问题),要么写完整的 Python/Node 脚本——复杂度比 YAML 高很多。

2. 自描述的输出格式(DataEnvelope)

1 | display: |

每个 step 声明了输出列的名称和类型。前端根据这个 schema 自动渲染表格——duration 类型自动格式化为 ms,timestamp 类型支持点击跳转到 Perfetto 时间线。scripts/ 方式的输出是自由文本,前端没法自动渲染。

3. 可组合(composite + iterator)

一个 composite Skill 可以引用多个 atomic Skill,iterator 可以遍历数据行逐帧分析。这种组合在 YAML 中是声明式的,Skill Engine 负责编排执行。scripts/ 方式要实现同样的组合需要自己写编排逻辑。

4. 面向性能工程师,不是面向开发者

提问者说对了:YAML Skill 本质上是一个让性能工程师按预定义规则贡献分析逻辑的工具。性能工程师知道该查什么 SQL、该看什么指标,但不一定会写 TypeScript。YAML 格式让他们直接定义 SQL 查询和输出格式,不需要碰后端代码。修改后 DEV 模式刷新浏览器即可生效。

| 维度 | Claude Code scripts/ | SmartPerfetto YAML Skill |

|---|---|---|

| 运行环境 | 开发者终端 (CLI) | Express 后端 (runtime) |

| 调用者 | 开发者通过 /skill 命令 | Agent 通过 invoke_skill MCP 工具 |

| 参数化 | 需要自己处理 | `${param |

| 输出格式 | 自由文本 | DataEnvelope (schema-driven) |

| 前端渲染 | 不涉及 | 自动表格/图表 |

| 组合能力 | 手动编排 | composite / iterator / conditional |

| 贡献门槛 | 需要写脚本 | 只写 YAML + SQL |

两者不是替代关系,而是在不同层面解决不同问题。

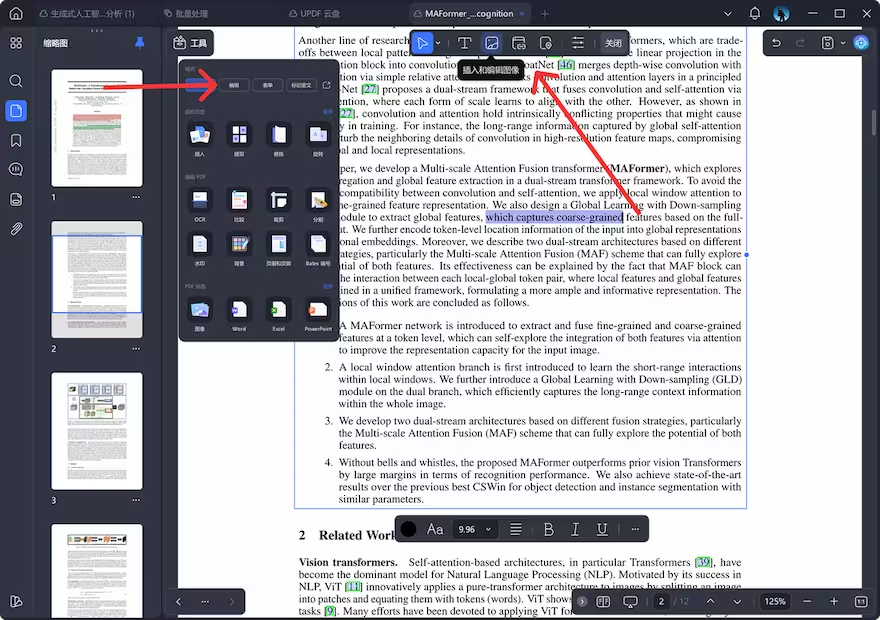

提问背景: 文章说「已知场景用 Strategy 文件约束必检项,但每个阶段内的具体查询和深钻方向由 Claude 自主决定」。这个约束和自主之间的边界在哪里?具体是怎么做到的?

这个混合设计靠三层机制配合实现:Strategy 文件定义「必须做什么」,Planning Gate 强制「先计划再执行」,Verifier 事后检查「是否真的做了」。

以滑动分析的 scrolling.strategy.md 为例,它定义了多个分析阶段,但每个阶段的约束强度不同:

硬约束(必须执行,跳过会触发验证错误):

Phase 1.9 根因深钻是最严格的阶段,策略文件里直接用了 🔴 标记和「禁止」字样:

1 | **Phase 1.9 — 根因深钻(🔴 强制执行,不可跳过):** |

软指引(建议但可跳过):

Phase 1.5(架构感知分支)和 Phase 1.7(根因分支)用的是「建议」「改用」等措辞,Claude 可以根据实际数据决定是否执行:

1 | **Phase 1.5 — 架构感知分支:** |

Strategy 文件的全部内容被原文注入 System Prompt,注入时加了一行硬性说明:

1 | 场景策略(必须严格遵循) |

Claude 直接在 System Prompt 中看到这些阶段定义、🔴 标记和「禁止」字样。

Claude 在执行任何 SQL 查询或 Skill 调用之前,必须先调用 submit_plan 提交分析计划。没有提交计划就调用 execute_sql 或 invoke_skill 会被直接拒绝:

1 | function requirePlan(toolName: string): string | null { |

关键点在于:Gate 只要求计划存在,不要求计划和 Strategy 的阶段完全对应。 Claude 可以提交任何结构的计划——它可以把 Phase 1 和 1.5 合并,可以加入 Strategy 没提到的额外步骤,也可以根据初步数据调整深钻方向。

提交计划时,系统会做场景感知的关键词检查(比如滑动场景检查计划中是否提到了「帧」「jank」等词),但这只是 warning 级别——计划即使不包含这些词也会被接受。

这个设计的目的是:强制 Claude 在动手之前先想清楚要做什么(规划纪律),但不限制它怎么想(规划自由)。

计划和执行之间可能有偏差——Claude 可能提交了计划但实际跳过了某个关键步骤。Verifier 在分析结束后做多维度事后检查,以启发式行为检查为主,同时补充计划/假设/场景完整性校验:

a) 场景完整性检查——分析输出是否覆盖了场景的核心内容:

1 | // 滑动场景:检查是否有显著掉帧但没做 Phase 1.9 深钻 |

b) 假设闭环检查——所有 submit_hypothesis 是否都有对应的 resolve_hypothesis。

c) 因果链深度检查——CRITICAL/HIGH 级别的 findings 是否包含足够的因果连接词和机制性术语(启发式文本匹配)。

d) 可选的 LLM 复核——用独立的 Haiku 模型做证据支撑度验证(可关闭)。

如果检查发现 ERROR 级别问题,会触发 Correction Prompt 让 Claude 补做。

注意 Verifier 不检查 Claude 的计划阶段是否匹配 Strategy 的阶段编号——它检查的是「关键分析动作是否体现在输出中」,不是「计划格式是否正确」。

把三层机制叠在一起,不同阶段的约束强度形成了一个光谱:

| 阶段 | Strategy 语气 | Planning Gate | Verifier 检查 | 约束强度 |

|---|---|---|---|---|

| Phase 1(概览) | 建议 | 需要计划 | 不单独检查 | 中 |

| Phase 1.5(架构分支) | 建议 | — | 不检查 | 低 |

| Phase 1.7(根因分支) | 建议+条件 | — | 不检查 | 低 |

| Phase 1.9(根因深钻) | 🔴 必须/禁止 | — | 检查是否调用了深钻工具 | 高 |

| Phase 2(补充深钻) | 可选 | — | 不检查 | 无 |

| Phase 3(综合结论) | 必须覆盖分布 | — | 检查结论完整性 | 中 |

而 general.strategy.md(未匹配到场景时的 fallback)则完全是软指引:只给了一个按用户关注方向的路由决策树(CPU → cpu_analysis,内存 → memory_analysis),没有任何必须执行的阶段。Claude 在 general 场景下有完全的自主权。

Strategy 文件告诉 Claude「分析滑动问题至少要做这几件事」,Planning Gate 确保它先想后做,Verifier 事后检查关键步骤有没有真的做。 但在这个框架内,具体查什么数据、用哪个工具、按什么顺序,都是 Claude 根据实际数据自主决定的。

提问背景: 我们在建设 Agent 的过程中,从最初默认 Agent 有能力理解并决策一切给它的 Skill,到现在几乎在 Skill 中写死了一棵决策树,这中间踩坑的出发点都是:「我们认为 Agent 有 xx 能力,但它没有」,导致其输出偏离我们的预期,于是我们不断地给 Skill 加边界,最后变成了一个写死的 Workflow。

Agent 和 Workflow 不是两个工具、两个框架——它们是同一个光谱的两端:

1 | 写死的 Workflow ◄──────────────────────────────────► 完全自主的 Agent |

| 维度 | Workflow | Agent |

|---|---|---|

| 控制流 | 开发者在代码中写死 if/else | LLM 自主选择下一步 |

| 工具选择 | 预定义执行顺序 | LLM 根据数据按需选择 |

| 分支条件 | 代码中的条件判断 | LLM 推理判断 |

| 失败处理 | try/catch + 重试逻辑 | LLM 自我反思 + 换方向 |

| 可预测性 | 确定性高 | 不确定性高 |

| 适应新场景 | 需要开发者加分支 | 可以自主探索 |

但工程实践中,几乎没有人处在光谱的任何一端。 纯 Workflow 无法处理未知场景;纯 Agent 在关键步骤上不可靠。实际落地的系统都在光谱的某个中间位置。

「默认 Agent 有能力理解一切 → 发现它做不到 → 不断加约束 → 变成写死的 Workflow」——这个路径的根本问题在于:对 Agent 的能力做了全局一刀切的判断。

但 Agent 的能力在不同环节差异巨大:

| 能力维度 | LLM 可靠度 | 该交给谁 |

|---|---|---|

| 意图理解(用户想干什么) | 高 ✅ | Agent(但简单场景可以用关键词匹配替代) |

| 计划制定(分几步做、先做什么) | 中等 ⚠️ | 需要约束框架:Strategy 文件给框架,LLM 填细节 |

| 数据收集(该查什么) | 中等 ⚠️ | 半自主:Skill 定义了查什么,Agent 决定顺序和参数 |

| 数据推理(看到数据后归因) | 高 ✅ | Agent——这是 LLM 最大的价值 |

| 精确计算(数值统计) | 极低 ❌ | 工具系统(SQL / Skill Engine) |

| 自我评估(知道自己对不对) | 低 ⚠️ | 外部 Verifier,不信任 Agent 自评 |

正确的做法不是「全局选 Agent 或全局选 Workflow」,而是按环节分配:

1 | 场景识别 → Workflow(确定性逻辑,不需要 LLM 参与) |

SmartPerfetto 没有在 Agent 和 Workflow 之间二选一,而是对不同分析阶段设定了不同的约束强度(详见 Q2)。这里从「能力边界」的角度重新审视这个设计:

高约束(Phase 1.9 根因深钻)——因为 Agent 在「决定是否深钻」这件事上不可靠:

1 | # scrolling.strategy.md 中的 Phase 1.9 |

为什么要硬约束?因为我们发现 Agent 有一个系统性偏差:它倾向于在拿到概览数据后就直接出结论,跳过深钻。这不是模型不够聪明——Claude 完全有能力做根因深钻——而是模型存在「路径依赖」:概览数据已经包含了统计分类(reason_code),对模型来说「直接用分类标签出结论」比「花 3 轮工具调用做逐帧深钻」的认知成本低得多。

低约束(Phase 1.5 架构分支)——因为 Agent 在「根据数据选择工具」上足够可靠:

1 | # scrolling.strategy.md 中的 Phase 1.5 |

这里用「改用」「注意」等建议性措辞,不强制。因为架构检测的结果(Flutter/WebView/Standard)已经被确定性代码放进了 system prompt,Agent 看到这个信息后选择正确 Skill 的概率很高。

零约束(general 场景)——因为 Agent 在「未知场景自主探索」上是唯一选择:

1 | # general.strategy.md — 只给路由决策树,不给任何必须执行的步骤 |

general 场景没有任何硬约束,因为进入 general 意味着用户的问题超出了预定义场景,Workflow 无法处理。此时只能信任 Agent 的自主探索能力。

Agent 的能力边界不取决于模型参数量或 benchmark 分数,而取决于三个工程因素:

1. 观测能力——Agent 能”看到”什么数据

同一个模型,给它 scrolling_analysis Skill 的 L2 结构化帧数据 vs 让它自己写 SQL 查原始表,分析质量差距非常显著。Agent 的上限由你给它的数据工具决定。SmartPerfetto 用 164 个 YAML Skill 封装了领域专家的查询逻辑,Agent 通过 invoke_skill 拿到的是处理过的、结构化的分析数据,而不是原始的百万行 trace 事件。

2. 约束框架——Agent 在什么范围内决策

不约束的 Agent 像一个没有任务清单的实习生——知识够但不知道该先做什么。Strategy 文件、Planning Gate、Verifier 多层机制共同定义了 Agent 的决策边界:Strategy 告诉它「至少要做什么」,Planning Gate 强制它「先想后做」,Verifier 事后检查「分析是否充分」(启发式检查 + 假设闭环 + 场景完整性 + 可选的 LLM 复核)。

3. 反馈质量——Agent 做错后能否被纠正

Agent 的 findings 中存在相当比例的问题(浅层归因、假阳性、遗漏关键步骤)。单纯依赖模型自我纠错效果有限。SmartPerfetto 用多层验证 + 外部纠错 prompt 来闭环:

1 | Verifier 发现 ERROR → 生成 Correction Prompt → 触发 SDK 重试 |

有人会指出:scrolling.strategy.md 读起来就像一份 SOP(标准作业程序)——有编号的 Phase、条件表、必做项、甚至直接写了 invoke_skill("scrolling_analysis", {...})。这和「在 Skill 里写死决策树」有什么区别?

直说:在数据收集阶段,SmartPerfetto 的滑动分析就是一个 Workflow。 Strategy 文件就是 SOP,它把领域专家的分析经验编码成了确定性步骤。这是故意的。

关键在于理解 SOP 覆盖了什么、没覆盖什么:

SOP 能覆盖的(数据收集)——Strategy 文件干的事:

1 | scrolling.strategy.md: |

SOP 写不出来的(推理归因)——Agent 的价值所在:

1 | - 47 帧掉帧中,哪些帧是同一根因?(数据聚类) |

不同场景的 SOP 程度不同:

| Strategy 文件 | SOP 程度 | 原因 |

|---|---|---|

scrolling.strategy.md | 高 — Phase 编号 + 条件表 + 必做项 | 滑动分析方法论最成熟,最优数据收集路径已知 |

startup.strategy.md | 中高 — 有 Phase 结构,深钻方向更开放 | 启动场景更多样(冷/温/热、不同瓶颈) |

anr.strategy.md | 中 — 2-skill pipeline,但根因分析全靠推理 | ANR 根因高度多样 |

general.strategy.md | 低 — 只有路由决策树,无必做项 | 未知场景,无法 SOP 化 |

scrolling.strategy.md 是 SOP 程度最高的,因为滑动分析方法论最成熟。general.strategy.md 几乎没有 SOP,因为用户问题完全不可预测。

所以正确的理解是:SmartPerfetto = 「SOP 驱动的数据收集 + Agent 驱动的推理归因」。

SOP 解决「分析滑动问题至少要看哪些数据」——这个问题有确定性答案,用 SOP 是对的。Agent 解决「拿到数据后怎么推理因果、怎么组织结论」——这个问题每个 trace 不同,写不成 SOP。

回到你们的踩坑:问题不是「Skill 变成了 SOP」——数据收集阶段就应该用 SOP。问题是「SOP 吃掉了推理」——如果 SOP 连结论都写死了(”看到 X 就输出 Y”),Agent 就真的退化成 Workflow 了。关键是让 SOP 止步于数据收集,把推理留给 Agent。

Agent 和 Workflow 的区别不是「智能 vs 写死」,而是「决策权的分配方式」。Agent 的能力边界由「观测能力 × 约束框架 × 反馈质量」共同决定。正确的做法是按环节分配决策权——在 Agent 可靠的环节给自主权,在 Agent 不可靠的环节加约束——而不是全局一刀切。

提问背景: Agent 的架构有过不同的设计和演进——从最初的 ReAct 架构,到 LangGraph 的节点式架构,不同的 Agent 架构设计会给它带来怎样的影响?在搭建自己的业务 Agent 时,是否需要考虑架构对 Agent 性能的影响?例如 SmartPerfetto 是在 Claude Agent SDK 的基础上基于业务理解加入了不同的 Skill 加载模式。

| 架构 | 控制流模型 | 开发者角色 | 适合场景 |

|---|---|---|---|

| ReAct | 线性循环:Think → Act → Observe → Think… | 定义工具 | 工具少、路径短的简单任务 |

| LangGraph 节点式 | DAG 图:节点=步骤,边=条件跳转 | 设计图结构 + 定义节点 + 写跳转条件 | 步骤明确、分支有限的确定性流程 |

| SDK 原生 | SDK 管理 turn loop,开发者只定义 tools | 定义工具 + 注入上下文 | 工具多、路径不可预测、需要 LLM 自主编排 |

它们的核心区别在于「谁来决定下一步做什么」:

SmartPerfetto 的架构是 Claude Agent SDK(SDK 原生)+ 三层约束(Strategy/Planning Gate/Verifier):

1 | Claude Agent SDK 提供: SmartPerfetto 自建: |

为什么不用 LangGraph?

性能分析的根因推理路径是不可预测的。同样一个「滑动卡顿」,根因可能是:

如果用 LangGraph,你需要为每一种根因路径预定义一个 DAG 节点和跳转条件。性能分析有 21 个 reason_code,每个可以组合深钻——排列组合后的路径数量使得 DAG 图变得不可维护。

更根本的问题是:在看到数据之前,你不知道该走哪条路径。LangGraph 的 DAG 图假设开发者能提前预知所有分支条件,但性能分析的分支条件取决于运行时数据。

SDK 原生架构的优势:

LLM 自主选择工具路径,但通过三层约束确保关键步骤不被跳过:

1 | # LangGraph 需要预定义的 DAG: |

以下是 SmartPerfetto 基于业务理解做的架构改进,每一个都直接对应一个业务问题:

1. 条件化工具加载——减少 Agent 的决策空间

SmartPerfetto 的 MCP 工具总数最多 20 个(9 个 always-on + 11 个条件注入),但一次分析只注入其中的子集:

1 | // claudeMcpServer.ts — 按模式切换工具集 |

业务原因: 工具越多,Agent 选错工具的概率越大。一个只需要快速回答「帧率是多少」的查询,如果看到十几个规划/假设/比较工具,Agent 可能会过度分析。

2. Sub-Agent 场景门控——避免不必要的并行开销

1 | // claudeAgentDefinitions.ts — 只在复杂场景启用 sub-agent |

| 场景 | Sub-Agent 配置 | 原因 |

|---|---|---|

| scrolling | frame-expert + system-expert | 帧分析和系统分析适合拆分,由 orchestrator 协调 |

| startup | startup-expert + system-expert | 启动阶段分析和资源竞争分析适合拆分 |

| anr | 无 sub-agent | ANR 是 2-skill 管线,额外 sub-agent 反而增加开销 |

注:sub-agent 的实际并行性取决于 SDK 内部调度策略,我们按并行采证来设计 prompt,但实际执行可能是串行的。

3. Lightweight vs Full 双模式——快问快答不走完整管线

当用户问「这个 trace 的帧率是多少」时,不需要走完整的 Planning → Skill → Verification 管线。SmartPerfetto 的 ClaudeRuntime 在入口处做复杂度分类:

1 | analyze(query) |

业务原因: 用户的提问中有相当比例是事实性查询(「帧率多少」「有没有 ANR」),走完整管线会不必要地增加延迟。

需要,但改进方向不是换底层框架(ReAct → LangGraph),而是在现有框架上加业务约束层。 具体建议:

从你的 Skill 决策树中提取 Strategy 文件:把写死在代码里的 if/else 决策逻辑,改写为自然语言的分析策略(Markdown 文件),按场景注入 system prompt。这样领域专家可以直接修改分析逻辑,不需要碰代码。

加 Planning Gate:requirePlan() 的实现极其简单(不到 10 行代码),但效果显著——强制 Agent 先想后做,经验上能大幅减少跑偏。

加事后 Verifier:不检查 Agent 的中间步骤是否「正确」(这个很难判断),只检查关键步骤是否「发生了」(这个很容易判断)。

按场景/复杂度动态调整工具集和约束强度:不是所有查询都需要同样的分析深度,给简单查询开一条快速通道。

架构选择是业务问题,不是技术问题。ReAct/LangGraph/SDK 只是控制流的不同实现方式——真正影响 Agent 性能的是你在控制流之上搭建的约束层。SmartPerfetto 选择 SDK 原生不是因为它最先进,而是因为性能分析的根因路径不可预测,预定义 DAG 不如让 Agent 在约束框架内自主探索。

提问背景: 想做场景识别、路由到正确的 Skill,在建设这部分的时候应该更多基于「用户原声」还是「日志」,或者有什么更好的方法?场景识别的几条路径各有问题:代码匹配(关键词匹配会导致筛选结果过大或过小)、LLM 理解(LLM 的理解不一定准确)、日志还原(能筛选有无滑动,但不一定是用户关注的问题)。

SmartPerfetto 的场景识别不是靠单一信号源,而是三层信号配合,每层解决不同的问题:

1 | Layer 1: 用户原声 — 关键词匹配 → 场景类型(scrolling / startup / anr / ...) |

Layer 1:用户原声(关键词匹配,<1ms)

1 | // sceneClassifier.ts — 46 行代码,完成了全部场景分类 |

关键词定义在每个 Strategy 文件的 YAML frontmatter 中,不是硬编码在 TypeScript 里:

1 | # scrolling.strategy.md frontmatter |

为什么用关键词匹配而不是 LLM?

关键词匹配不够的地方怎么办?

关键词匹配的确有边界——当用户说「这个 app 为什么慢」时,关键词无法确定是启动慢还是滑动慢。SmartPerfetto 的处理方式是:匹配不到就 fallback 到 general 场景,让 Agent 在 general 策略的路由决策树中自主选择方向。

1 | # general.strategy.md — 没有任何硬约束,只给路由建议 |

这个设计的核心思路是:不要试图在入口处 100% 准确分类,而是让准确的情况走快速路径(关键词 → Strategy),不确定的情况走探索路径(general → Agent 自主路由)。

Layer 2:Trace 数据——架构检测(确定性代码)

场景分类只解决了「用户想分析什么」,但同一个场景(如滑动)在不同渲染架构下的分析路径完全不同:

| 架构 | 渲染管线 | 分析差异 |

|---|---|---|

| Standard Android | UI Thread → RenderThread → SurfaceFlinger | 主线程 + RenderThread 双线分析 |

| Flutter TextureView | 1.ui → 1.raster → JNISurfaceTexture → RenderThread updateTexImage | 双出图管线,需要分析 Flutter engine 线程 + 纹理桥接 |

| Flutter SurfaceView | 1.ui → 1.raster → BufferQueue → SurfaceFlinger | 单出图管线,不经过 RenderThread |

| WebView | CrRendererMain → Viz Compositor | Chromium 渲染管线,线程名不同 |

| Compose | UI Thread (Composition) → RenderThread | 和 Standard 类似但有 Composition 阶段 |

架构检测委托给 YAML skill rendering_pipeline_detection——它在 SQL 层做线程/Slice 信号采集、管线打分、子变体判定,支持 24 种细粒度渲染架构。TypeScript 侧(architectureDetector.ts)只负责调用 skill 和映射结果,不做直接的 if/else 判断:

1 | rendering_pipeline_detection skill (SQL) |

检测结果被注入到 system prompt 中(通过 arch-flutter.template.md 等模板),Agent 看到架构信息后选择对应的分析工具。

Layer 3:数据完整性——能力寄存器

Trace 采集配置不同,可用的数据维度也不同。有的 trace 没有 GPU frequency 数据,有的没有 thermal zone。SmartPerfetto 在分析开始前探测 18 个数据维度的可用性:

1 | frame_rendering: ✅ (456 rows) |

这个信息同样注入 system prompt,告诉 Agent 哪些维度可以分析、哪些维度数据缺失。避免 Agent 调用没有数据支撑的 Skill 后得到空结果再换方向——这种试错浪费 1-2 个工具调用的 token。

1. 代码匹配(关键词):可以用,但要设计好兜底

提问者说「关键词匹配会导致筛选结果过大或过小」。SmartPerfetto 的经验是:

/启动.*慢/ 比单独匹配「启动」更精确general 兜底解决「过小」问题:匹配不到就不猜,交给 Agent 自主探索2. LLM 理解:不建议用在分类入口,可以用在兜底路径

LLM 的分类在 SmartPerfetto 中不是 Layer 1,而是 general 场景中 Agent 的自主路由——这时 Agent 已经拿到了 trace 数据,可以结合数据做更准确的判断。

3. 日志还原:适合做 Layer 2 的补充信号

日志能告诉你「trace 中有什么」(有无滑动事件、有无 ANR),但不能告诉你「用户关心什么」。SmartPerfetto 的数据完整性探测就是这个角色——它不参与场景分类,但为 Agent 提供数据可用性信息。

场景识别不要试图用一个信号源解决所有问题。用关键词匹配做快速路由(准确的情况),用 general 兜底做 Agent 自主探索(不确定的情况),用 trace 数据做架构和完整性补充。关键词匹配 + 优先级排序 + compound patterns + 兜底策略,46 行代码就够了。

提问背景: 目前线上 Skill 运行的时候发现,AI 自主探索、下钻根因容易跑偏,给出不正确的结果。比如 SmartPerfetto 博客中提到的例子——在前期定位到 RenderThread 被 Binder 阻塞后(基于确定性步骤),后面的多个假设形成和验证是纯 AI 发挥吗,还是说针对 Binder 阻塞我们可能给 AI 一些常见的原因作为引导让它自己排查?

SmartPerfetto 的做法是结构化推理框架 + 按需知识注入:

1 | 确定性步骤产出数据 |

三个关键机制让 AI 自主探索变得更可靠:

SmartPerfetto 提供了 submit_hypothesis 和 resolve_hypothesis 两个 MCP 工具,不是让 Agent 在内心独白中隐式推理,而是强制外显化:

1 | Agent 调用: |

为什么有效? 假设管理工具迫使 Agent 在行动之前明确声明「我在验证什么」和「我预期看到什么」。这有两个好处:

“针对 Binder 阻塞我们可能给 AI 一些常见的原因作为引导吗?”

是的,但不是写死在 Skill 中,而是通过 lookup_knowledge MCP 工具按需加载。Agent 发现 Binder 阻塞后,可以调用:

1 | invoke lookup_knowledge("binder-ipc") |

返回一份 Binder IPC 的知识模板(knowledge-binder-ipc.template.md),包含:

关键设计:知识是 Agent 主动拉取的,不是系统强制注入的。 目前共有 8 个知识模板(rendering-pipeline、binder-ipc、gc-dynamics、cpu-scheduler、thermal-throttling、lock-contention、startup-root-causes、data-sources),如果在 system prompt 中预先注入全部模板,会消耗大量 token 且大部分不相关。通过 MCP 工具按需加载,Agent 只在需要时才获取对应领域的背景知识。

SmartPerfetto 还在 Strategy 文件中提供了条件化的深钻建议表,这也是一种引导:

1 | # scrolling.strategy.md Phase 1.9 |

这个表不是写死的决策树——它是给 Agent 的查找表。Agent 看到数据后,根据数据中的指标值决定走哪一行。如果数据不匹配任何一行,Agent 可以自主探索。

在数据工具(execute_sql / invoke_skill)成功返回的前几次调用中,SmartPerfetto 在结果末尾附加一段推理提示:

1 | // claudeMcpServer.ts |

成本极低(~20 tokens/次,前 4 次共 ~80 tokens),但效果显著。 之所以不是全程附加,是为了在分析后半段控制 token 开销——前几次 nudge 已经建立了「收到数据 → 先反思 → 再行动」的模式。没有这个 nudge,Agent 倾向于连续调用工具而不停下来思考——收集了 5 次数据但没有形成任何中间结论,最后的总结质量很差。

1 | 1. 先看总览 → 发现 47 帧卡顿,P90 = 23.5ms |

注意 Step 4-9 全部是 AI 自主探索,但受到三个约束:

1. 给数据,不给结论

Skill 应该返回结构化数据(帧耗时、线程状态分布、阻塞函数列表),而不是已经得出的结论(「RenderThread 阻塞是因为 Binder」)。让 AI 自己从数据中推理结论,比让它基于别人给的结论做进一步分析更可靠。

2. 给框架,不给路径

Strategy 文件应该定义「必须做什么」(Phase 1.9 必须深钻),而不是「怎么做」(先查 A 再查 B 再查 C)。Agent 在有框架约束的情况下自主选择路径,比在没有任何约束下自由探索要可靠得多,又比写死路径灵活得多。

3. 给知识,不给答案

知识模板应该包含「可能的原因分类和排查方法」,而不是「如果看到 X 就是 Y」。前者帮助 Agent 建立推理框架,后者把 Agent 变回 Workflow。

4. 验证行为,不验证结论

Verifier 应该用启发式规则检查「分析输出是否体现了关键动作」(结论中是否有深钻分析痕迹、假设是否都已 resolved、因果链是否有足够深度),而不是试图判断「结论是否正确」(这个你在离线评估中用 LLM Judge 做,不应该在运行时做)。注意这是文本模式匹配级别的启发式检查,不是精确的工具调用日志审计。

AI 自主探索的可靠性不是靠「写死引导」来保证的,而是靠三个机制:假设管理工具让推理外显化、按需知识注入提供领域排查框架、ReAct nudge 防止盲目工具调用。关键原则是「给数据不给结论、给框架不给路径、给知识不给答案」。

提问背景: 大模型 Agent 的输出质量很大程度取决于 system prompt 的设计。SmartPerfetto 在每次分析时是如何构造 prompt 的?不同场景、不同轮次之间 prompt 有什么变化?token 预算怎么控制?

SmartPerfetto 的 system prompt 不是一个静态字符串,而是由 buildSystemPrompt() 函数(claudeSystemPrompt.ts:260)在每次 SDK 查询前动态拼接的。拼接遵循一个核心原则:

按「稳定性」排序——越不容易变化的内容越靠前,越动态的内容越靠后。

这个设计的原因是 Anthropic API 的自动缓存机制:system prompt 超过 1024 tokens 时,API 会自动对 prompt 前缀做缓存。如果把不变的部分放在最前面,多轮对话中大部分 prompt 可以命中缓存,显著降低延迟和成本:

1 | Same trace + same scene: ~4000 tokens cached (~80% savings) |

1 | ┌───────────────────────────────────────────────────────┐ |

所有 prompt 内容都在 Markdown 文件中定义(详见 Q1),TypeScript 只做加载和变量替换:

1 | // strategyLoader.ts — 模板系统 |

模板文件清单:

| 类别 | 文件 | 用途 |

|---|---|---|

| 静态模板 | prompt-role.template.md | 角色定义 |

prompt-output-format.template.md | 输出格式规则(91 行) | |

prompt-quick.template.md | 快速模式精简 prompt | |

| 方法论 | prompt-methodology.template.md | 分析方法论(含 {{sceneStrategy}} 占位符) |

| 架构指南 | arch-standard.template.md | Standard Android 渲染指导 |

arch-flutter.template.md | Flutter 引擎指导 | |

arch-compose.template.md | Jetpack Compose 指导 | |

arch-webview.template.md | WebView 指导 | |

| 选区模板 | selection-area.template.md | 时间范围选区({{startNs}}, {{endNs}}…) |

selection-slice.template.md | Slice 选区({{eventId}}, {{ts}}…) | |

| 比较模式 | comparison-methodology.template.md | 双 trace 对比方法论 |

| 场景策略 | 12 个 *.strategy.md | scrolling/startup/anr/memory/… |

| 知识模板 | 8 个 knowledge-*.template.md | 按需加载的领域知识(非 prompt 注入) |

| 辅助模板 | prompt-complexity-classifier.template.md | Quick/Full 分流判定(不注入 prompt,但决定走哪条路径) |

预算上限: 4500 tokens(MAX_PROMPT_TOKENS)。纠错重试时,如果检测到 SDK auto-compact(对话历史被自动压缩),会将预算降到 3000 tokens 以留出空间;否则复用原始 prompt。

Token 估算方法: 混合中英文估算——中文字符按 1.5 tokens/字,ASCII 按 0.3 tokens/字。这是粗略近似,但用于预算管理足够准确。

超预算时的渐进丢弃策略:

当拼接完成后 token 数超出预算,按优先级从低到高依次丢弃整个 section:

1 | 丢弃顺序(最先丢弃 → 最后丢弃): |

永不丢弃的内容:

在 ClaudeRuntime.analyze() 中,prompt 拼接前需要经过二十多个准备阶段(Phase)来收集所有上下文:

1 | Phase 0: 选区上下文日志 |

所有 Phase 的结果汇入 ClaudeAnalysisContext 对象,传给 buildSystemPrompt() 做最终拼接。

不是所有查询都需要完整的 4500-token prompt。当用户问事实性问题(如「帧率是多少」)时,SmartPerfetto 使用精简的 quick prompt:

1 | // buildQuickSystemPrompt() — ~1500 tokens |

| 维度 | Quick Mode | Full Mode |

|---|---|---|

| 目标 tokens | ~1500 | ~4500 |

| 场景策略 | 无 | 12 套之一 |

| 方法论 | 无 | prompt-methodology.template.md |

| 对话上下文 | 无 | findings + notes + entity + summary |

| Planning Gate | 无 | 有 |

| Verifier | 无 | 有 |

| 适用场景 | 「帧率多少」「有没有 ANR」 | 「分析滑动卡顿」「分析启动性能」 |

在多轮分析中(用户追问或 drill-down),prompt 的变化取决于 SDK session 是否命中 resume:

第 1 轮: 无对话上下文、无历史计划、无分析笔记

第 2 轮起 — SDK session resume 命中(4 小时内):

previousFindings 和 conversationSummary第 2 轮起 — SDK session 过期或不可用:

sessionContext.generatePromptContext(2000),≤2000 tokens)纠错重试轮: 如果检测到 SDK auto-compact(对话历史被自动压缩),token 预算从 4500 降到 3000,渐进丢弃会更激进地移除非关键 section。如果没有发生 auto-compact,复用原始 system prompt。

用户输入 "分析滑动卡顿",Flutter TextureView 架构,第 1 轮:

1 | [Tier 1] prompt-role.template.md → "你是 Android 性能分析专家..." |

用户追问 "深入分析第 3 帧",第 2 轮(SDK session resume 命中):

1 | [Tier 1-3] 与第 1 轮相同(命中 ~80% 缓存) |

Prompt 按「稳定性」四层排序(Static → Per-Trace → Per-Query → Dynamic),利用 API 前缀缓存实现多轮对话 ~80% token 节省。模板系统让领域专家可以直接编辑分析策略而不碰 TypeScript。超预算时按优先级渐进丢弃,但永远保留角色定义、场景策略和用户选区——这三者决定了分析的方向和范围。

提问背景: SmartPerfetto 的分析能力由 YAML Skill 承载。完整的 Skill 清单可以帮助理解系统的分析覆盖范围。

| 分类 | 数量 | 说明 |

|---|---|---|

| Atomic | 87 | 单步检测/统计,一条或几条 SQL 完成 |

| Composite | 29 | 组合多个 atomic skill,支持 iterator/conditional |

| Deep | 2 | 深度剖析(callstack、CPU profiling) |

| Pipeline | 28 | 渲染管线检测 + 教学(24+ 种架构) |

| Module | 18 | 模块化配置:app/framework/hardware/kernel |

| 合计 | 164 |

单步数据提取和检测,是所有高层 Skill 的构建基础。

帧渲染与掉帧:

| Skill ID | 一句话描述 |

|---|---|

| consumer_jank_detection | 从 SF 消费端角度检测真正的掉帧(per-layer buffer 枯竭) |

| frame_blocking_calls | 识别每个掉帧帧期间的阻塞调用(GC、Binder、锁、IO) |

| frame_production_gap | 检测帧生产间隙:连续帧之间的 gap 超过 1.5× VSync |

| frame_pipeline_variance | 检测帧时长抖动与高方差区间 |

| render_pipeline_latency | 分解帧渲染全链路各阶段耗时 |

| render_thread_slices | 分析 RenderThread 的时间片分布 |

| app_frame_production | 分析应用主线程的帧生产情况 |

| sf_frame_consumption | 分析 SurfaceFlinger 消费帧的情况 |

| sf_composition_in_range | 分析 SurfaceFlinger 合成延迟 |

| sf_layer_count_in_range | 统计时间范围内 SF 活跃图层数量 |

| present_fence_timing | 分析 Present Fence 时序,检测实际显示延迟 |

| game_fps_analysis | 针对游戏场景的帧率分析,支持固定帧率模式 |

VSync 与刷新率:

| Skill ID | 一句话描述 |

|---|---|

| vsync_period_detection | 检测 VSync 周期,返回刷新率和置信度 |

| vsync_config | 从 trace 中解析实际的 VSync 周期和刷新率设置 |

| vsync_alignment_in_range | 分析帧与 VSync 信号的对齐情况 |

| vsync_phase_alignment | 分析输入事件与 VSync 的相位关系,定位跟手延迟瓶颈 |

| vrr_detection | 检测设备是否使用可变刷新率(VRR/LTPO/Adaptive Sync) |

CPU 与调度:

| Skill ID | 一句话描述 |

|---|---|

| cpu_topology_detection | 从 cpufreq 动态检测 CPU 大小核拓扑 |

| cpu_topology_view | 创建可复用 SQL VIEW _cpu_topology |

| cpu_slice_analysis | 分析 CPU 时间片分布(动态拓扑检测) |

| cpu_load_in_range | 分析指定时间范围内各 CPU 核心的负载情况 |

| cpu_cluster_load_in_range | 计算大核簇和小核簇的整体 CPU 负载百分比 |

| cpu_freq_timeline | 分析各 CPU 核心的频率变化时间线 |

| cpu_throttling_in_range | 检测 CPU 热控限频情况 |

| sched_latency_in_range | 分析线程调度等待时间分布,检测 CPU 争抢 |

| scheduling_analysis | 分析线程调度延迟(Runnability) |

| task_migration_in_range | 分析线程在大小核之间的迁移频率 |

| thread_affinity_violation | 检测主线程/RenderThread 的高频迁核行为 |

| thermal_predictor | 基于 CPU 频率趋势预测热限频风险 |

| cache_miss_impact | 统计 cache-miss 计数器并评估波动 |

GPU:

| Skill ID | 一句话描述 |

|---|---|

| gpu_render_in_range | 分析 GPU 渲染耗时和 Fence 等待 |

| gpu_freq_in_range | 分析 GPU 频率变化情况 |

| gpu_metrics | 分析 GPU 频率、利用率和渲染性能 |

| gpu_power_state_analysis | 分析 GPU 频率状态切换,识别降频压力与抖动 |

主线程分析:

| Skill ID | 一句话描述 |

|---|---|

| main_thread_states_in_range | 统计区间内主线程状态、阻塞函数与占比 |

| main_thread_slices_in_range | 统计区间内主线程切片耗时分布 |

| main_thread_sched_latency_in_range | 统计主线程 Runnable 等待时间分布 |

| main_thread_file_io_in_range | 统计区间内主线程文件 IO 相关切片耗时 |

Binder IPC:

| Skill ID | 一句话描述 |

|---|---|

| binder_in_range | 分析指定时间范围内的 Binder 事务 |

| binder_blocking_in_range | 分析同步 Binder 调用中对端进程的响应延迟 |

| binder_root_cause | 对慢 Binder 事务进行服务端/客户端阻塞原因归因 |

| binder_storm_detection | 检测 Binder 事务风暴:短时间内过多 IPC 调用 |

锁与同步:

| Skill ID | 一句话描述 |

|---|---|

| lock_contention_in_range | 分析指定时间范围内的锁竞争情况 |

| futex_wait_distribution | 统计 futex/mutex 锁等待分布与耗时 |

启动专用(19 个):

| Skill ID | 一句话描述 |

|---|---|

| startup_events_in_range | 查询启动事件及 TTID/TTFD 指标 |

| startup_slow_reasons | 启动慢原因(Google 官方分类 + 自检)v3.0 |

| startup_critical_tasks | 自动识别启动区间内所有活跃线程,按 CPU 时间排序 |

| startup_thread_blocking_graph | 利用 waker_utid 构建线程间的 block/wakeup 关系图 |

| startup_jit_analysis | 分析 JIT 编译线程对启动速度的影响 |

| startup_cpu_placement_timeline | 按时间桶分析主线程核类型变化,检测启动初期被困小核 |

| startup_freq_rampup | 分析冷启动初期 CPU 频率爬升速度,检测升频延迟 |

| startup_binder_pool_analysis | 分析启动期间 Binder 线程池利用率和饱和度 |

| startup_hot_slice_states | 分析启动区间内 Top N 热点 Slice 的线程状态分布 |

| startup_main_thread_states_in_range | 统计启动阶段主线程 Running/Runnable/Blocked 占比 |

| startup_main_thread_slices_in_range | 统计启动阶段主线程切片热点 |

| startup_binder_in_range | 统计启动阶段 Binder 调用分布 |

| startup_main_thread_file_io_in_range | 统计启动阶段主线程文件 IO |

| startup_sched_latency_in_range | 统计启动阶段主线程 Runnable 等待时延 |

| startup_main_thread_sync_binder_in_range | 统计启动阶段主线程同步 Binder 耗时 |

| startup_main_thread_binder_blocking_in_range | 分析启动阶段主线程同步 Binder 阻塞明细 |

| startup_breakdown_in_range | 统计启动阶段各归因原因耗时占比 |

| startup_gc_in_range | 统计启动阶段 GC 切片及主线程占比 |

| startup_class_loading_in_range | 统计启动阶段类加载切片耗时 |

内存与 GC:

| Skill ID | 一句话描述 |

|---|---|

| gc_events_in_range | 查询给定进程的 GC 事件和可选时间范围 |

| memory_pressure_in_range | 分析指定时间范围内的内存压力指标 |

| page_fault_in_range | 分析 Page Fault 和内存回收对性能的影响 |

输入与触摸:

| Skill ID | 一句话描述 |

|---|---|

| input_events_in_range | 提取区间内的原始输入事件,分析分发延迟 |

| input_to_frame_latency | 测量每个 MotionEvent 到对应帧 present 的延迟 |

| touch_to_display_latency | 测量从触摸到帧渲染的端到端延迟 |

| scroll_response_latency | 测量滚动手势从输入到首帧渲染的响应延迟 |

系统与设备:

| Skill ID | 一句话描述 |

|---|---|

| system_load_in_range | 分析系统整体 CPU 利用率和进程活跃度 |

| device_state_snapshot | 采集 trace 期间的设备环境信息(屏幕、电量、温度等) |

| device_state_timeline | 追踪设备状态随时间的变化 |

| wakelock_tracking | 追踪 Wake Lock 持有情况,检测电池功耗异常 |

其他:

| Skill ID | 一句话描述 |

|---|---|

| blocking_chain_analysis | 分析主线程阻塞链:谁阻塞了主线程?唤醒者在做什么? |

| anr_main_thread_blocking | 深度分析 ANR 中主线程阻塞原因 |

| anr_context_in_range | 提取第一个 ANR 事件数据用作时间窗口锚点 |

| app_lifecycle_in_range | 追踪 Activity/Fragment 生命周期事件 |

| compose_recomposition_hotspot | 检测 Jetpack Compose 重组热点 |

| webview_v8_analysis | 分析 WebView V8 引擎:GC、脚本编译、执行时间 |

| rendering_pipeline_detection | 识别应用渲染管线类型(24 种细粒度检测) |

| pipeline_key_slices_overlay | 查询管线关键 Slice 的 ts/dur 用于时间线 overlay |

组合多个 atomic skill,支持 iterator(逐帧/逐事件深钻)和 conditional(条件分支)。

| Skill ID | 一句话描述 |

|---|---|

| scrolling_analysis | 滑动分析主入口:概览 → 帧列表 → 根因分类 → 逐帧诊断 |

| flutter_scrolling_analysis | Flutter 特定帧分析,使用 Flutter 线程模型 |

| jank_frame_detail | 分析特定掉帧的详细原因:深钻 jank 原因和根因分类 |

| startup_analysis | 启动分析主入口:Iterator 模式、大小核分析、四象限 |

| startup_detail | 分析单个启动事件:主线程耗时、Binder、CPU 大小核占比 |

| anr_analysis | ANR v3.0 分析:系统问题 vs 应用问题、分类处理 |

| anr_detail | 单个 ANR 事件详情:四象限、Binder 依赖、死锁检测 |

| cpu_analysis | CPU 分析:时间分布、大小核分析、调度链路 |

| gpu_analysis | GPU 分析:频率分布、内存使用、帧渲染关联 |

| memory_analysis | 内存分析:GC 事件、GC 与帧关联、线程状态 |

| gc_analysis | GC 分析:基于 stdlib android_garbage_collection_events |

| binder_analysis | Binder 深度分析:事务基础、线程状态 |

| binder_detail | 单个 Binder 事务详情:CPU 大小核、四象限、阻塞原因 |

| thermal_throttling | 温度监控、热节流检测、CPU 频率相关性 |

| lock_contention_analysis | 锁竞争多维度分析:基于 android.monitor_contention |

| surfaceflinger_analysis | SF 帧合成性能:GPU/HWC 合成比例、慢合成检测 |

| click_response_analysis | 点击响应分析:基于 stdlib android_input_events |

| click_response_detail | 单个慢输入事件详情:延迟分解、四象限、主线程阻塞 |

| scroll_session_analysis | 单个完整滑动区间:Touch 阶段 vs Fling 阶段 FPS |

| navigation_analysis | Activity/Fragment 跳转性能:生命周期、转场动画 |

| lmk_analysis | LMK 分析:原因分布、时间线、频率 |

| dmabuf_analysis | DMA Buffer 分析:分配、释放、泄漏检测 |

| block_io_analysis | Block IO 分析:设备级统计、队列深度、长耗时 IO |

| io_pressure | IO 阻塞数据检测、IO Wait 时间、严重度评估 |

| suspend_wakeup_analysis | 休眠/唤醒分析:时间分布、唤醒源排行 |

| network_analysis | 网络分析:流量概览、应用流量、协议分布 |

| irq_analysis | 硬中断和软中断的频率、耗时、嵌套情况 |

| scene_reconstruction | 通过用户输入和屏幕状态还原用户操作场景 |

| state_timeline | 四泳道连续状态时间线:设备/用户/应用/系统 |

深度剖析,通常需要更长的执行时间。

| Skill ID | 一句话描述 |

|---|---|

| cpu_profiling | CPU 性能剖析:使用热点和调度效率深度分析 |

| callstack_analysis | Running 状态下的调用栈热点分析 |

渲染管线检测 + 教学。每个 pipeline skill 对应一种渲染架构,包含管线描述、关键线程、性能指标和优化建议。

| Skill ID | 渲染架构 |

|---|---|

| pipeline_android_view_standard_blast | Android 12+ 标准 HWUI + BLASTBufferQueue |

| pipeline_android_view_standard_legacy | Android 12 前标准 HWUI + Legacy BufferQueue |

| pipeline_android_view_software | CPU Skia 软件渲染,无 RenderThread |

| pipeline_android_view_mixed | View + SurfaceView 混合渲染 |

| pipeline_android_view_multi_window | 同进程多窗口(Dialog/PopupWindow) |

| pipeline_android_pip_freeform | 画中画和自由窗口模式 |

| pipeline_compose_standard | Jetpack Compose + HWUI RenderThread |

| pipeline_flutter_textureview | Flutter PlatformView 降级模式 |

| pipeline_flutter_surfaceview_skia | Flutter + Skia 引擎(JIT Shader) |

| pipeline_flutter_surfaceview_impeller | Flutter + Impeller 引擎(预编译 Shader) |

| pipeline_webview_gl_functor | 传统 WebView,App RenderThread 同步等待 |

| pipeline_webview_surface_control | 现代 WebView + Viz/OOP-R 独立合成 |

| pipeline_webview_textureview_custom | X5/UC 等定制 WebView 内核 |

| pipeline_webview_surfaceview_wrapper | WebView 全屏视频包装模式 |

| pipeline_chrome_browser_viz | Chrome Viz 合成器,多进程架构 |

| pipeline_opengl_es | 直接 OpenGL ES / EGL 渲染 |

| pipeline_vulkan_native | 原生 Vulkan 渲染 |

| pipeline_angle_gles_vulkan | ANGLE: OpenGL ES → Vulkan 翻译层 |

| pipeline_game_engine | Unity/Unreal/Godot 等游戏引擎 |

| pipeline_surfaceview_blast | 独立 SurfaceView + BLAST 同步 |

| pipeline_textureview_standard | SurfaceTexture 纹理采样/合成模式 |

| pipeline_camera_pipeline | Camera2/HAL3 多流相机渲染 |

| pipeline_video_overlay_hwc | HWC 视频层硬件加速叠加 |

| pipeline_hardware_buffer_renderer | Android 14+ HBR API 直接 Buffer 渲染 |

| pipeline_surface_control_api | NDK SurfaceControl 直接事务提交 |

| pipeline_variable_refresh_rate | VRR/ARR + FrameTimeline 动态刷新率 |

| pipeline_imagereader_pipeline | ImageReader API:ML 推理、录屏、自定义相机 |

| pipeline_software_compositing | SF CPU 软件合成回退(GPU 不可用时) |

注:

_base.skill.yaml是 Pipeline Skill 的基础模板文件,不注册为可用 Skill,不计入总数。

模块化分析配置,按层级组织。Agent 通过 list_skills 发现并按需调用。

硬件层(5 个):

| Skill ID | 一句话描述 |

|---|---|

| cpu_module | CPU 频率、热节流和电源状态 |

| gpu_module | GPU 渲染、频率和显存使用 |

| memory_module | 内存带宽、LMK、dmabuf、PSI、缺页 |

| thermal_module | 温度传感器、热节流检测、冷却策略 |

| power_module | Wake Lock、CPU idle、电源模式、休眠/唤醒 |

框架层(6 个):

| Skill ID | 一句话描述 |

|---|---|

| surfaceflinger_module | 帧渲染时序、卡顿原因、GPU 合成 |

| choreographer_module | VSync 信号、doFrame 回调、帧生产管线 |

| ams_module | 应用生命周期、进程管理、启动时序 |

| wms_module | 窗口动画、Activity 转场、多窗口 |

| art_module | GC、JIT 编译和内存分配 |

| input_module | 触摸延迟、输入派发和点击响应 |

内核层(4 个):

| Skill ID | 一句话描述 |

|---|---|

| scheduler_module | 线程调度延迟、CPU 利用率、大小核分配 |

| binder_module | 跨进程调用、阻塞事务、调用延迟 |

| lock_contention_module | Mutex/Futex、Java monitor、死锁检测 |

| filesystem_module | Block IO、文件操作、数据库、SharedPreferences |

应用层(3 个):

| Skill ID | 一句话描述 |

|---|---|

| launcher_module | 主屏性能、应用启动、小部件更新 |

| systemui_module | 状态栏、通知栏、快速设置、导航栏 |

| third_party_module | 第三方应用性能、卡顿和资源使用 |

1 | Module Skills (配置层) |

Agent 的典型调用路径(以滑动分析为例):

1 | invoke_skill("scrolling_analysis") ← Composite,内部调用多个 Atomic |

下面是个人的介绍和相关的链接,期望与同行的各位多多交流,三人行,则必有我师!

一个人可以走的更快 , 一群人可以走的更远

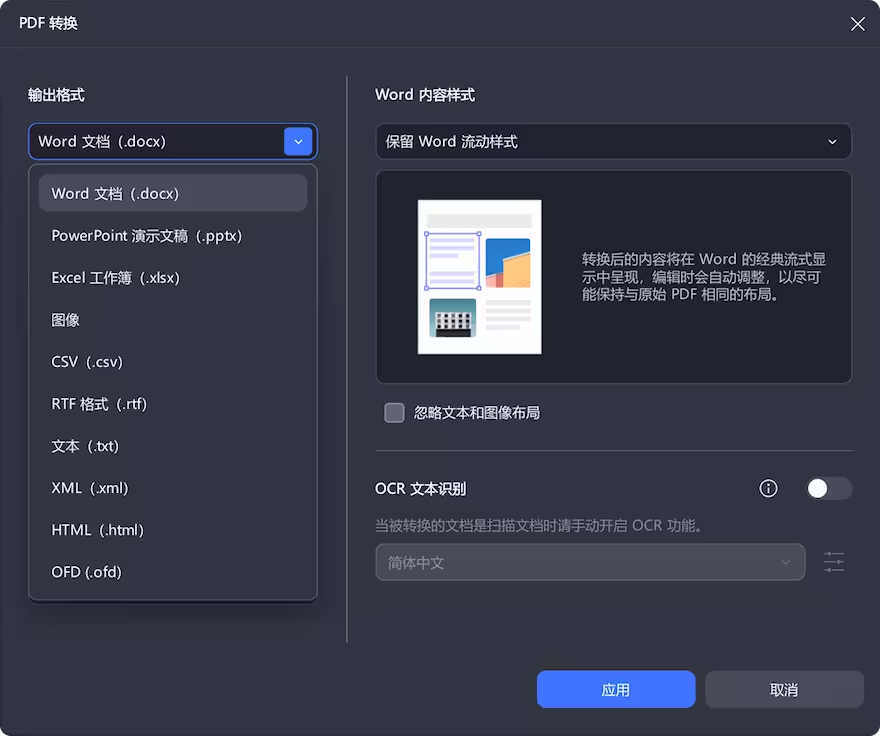

这篇文章记录了 SmartPerfetto 从零到可用过程中的关键技术决策——为什么选这个方案而不是那个,哪些地方踩了坑,踩完之后怎么调整的。

我做了多年 Android 性能优化。日常工作中大量时间花在 Perfetto trace 分析上——Perfetto 是 Google 开源的系统级 trace 工具,采集帧渲染、线程调度、CPU 频率、Binder 通信等数据,几乎是 Android 性能分析的标准工具。它的 trace_processor 引擎把 trace 加载到一个嵌入式 SQLite 数据库中,支持用 SQL 查询。

分析 trace 的过程是高度重复的:找到问题区间、查帧数据、看线程状态、追阻塞链、关联系统指标。每次做的事情类似,但每个 trace 的细节不同。这种「流程固定、细节变化」的工作特点很适合 AI Agent 来处理——把固定流程中的数据收集和初步归因自动化,人来做最后的判断和确认。

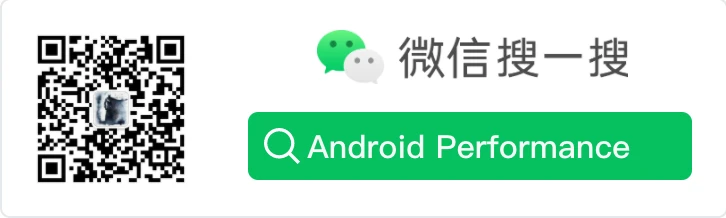

SmartPerfetto 就是这个尝试的产物。它在 Perfetto UI 上加了一个 AI 分析面板,用户用自然语言提问(如「分析滑动性能」),背后由 Claude Agent 通过 MCP(Model Context Protocol,Anthropic 提出的工具调用协议)调用 trace_processor 执行 SQL,自主完成多轮数据收集和分析。

写这篇文章的目的,是把构建过程中的工程决策和教训记录下来。从最初的「直接调 API」到现在的最多 20 个 MCP 工具(9 常驻 + 11 条件注入)+ 164 个 YAML Skill + 三层验证体系,中间的每个设计选择都有具体的反例在推动——试过不行才换的方案。这些踩坑记录对做 AI Agent 应用或者做 Android 性能工具的工程师可以直接借鉴。

一个滑动 trace,120Hz 设备,用户反馈列表滑动偶尔卡顿。打开 Perfetto 看到惯性滑动阶段有 18 帧掉帧,其中 3 帧 Full 级(~60ms,120Hz 设备的单帧预算是 8.33ms)。

掉帧(Jank): Perfetto 的 frame_timeline track 记录每帧渲染耗时。超过 VSync 周期(120Hz 下为 8.33ms)用户会感知卡顿。

jank_type字段区分掉帧类型:App 侧超时、SurfaceFlinger 合成延迟、Buffer Stuffing(BufferQueue 队列背压)等。

路径 A:手动分析

1 | 1. 打开 Perfetto UI,拖动时间轴找到滑动区间 |

thread_state 记录线程的调度状态(Running / Runnable / Sleeping / Uninterruptible Sleep 等)。不同状态指向不同的排查方向——Runnable 通常提示 CPU 调度层面的问题,Sleeping 通常提示等待/阻塞层面的问题。

waker_utid字段记录了唤醒线程的源线程 ID,可以辅助追踪跨进程的阻塞链。

第 3-4 步是主要工作量——18 帧掉帧,每帧都需要展开 thread_state、追踪阻塞原因、关联 CPU 调度。分析过程是逐帧串行的:每帧的下钻路径可能不同(Binder? 锁? GC? IO?),全部看完再汇总。

路径 B:SmartPerfetto Agent

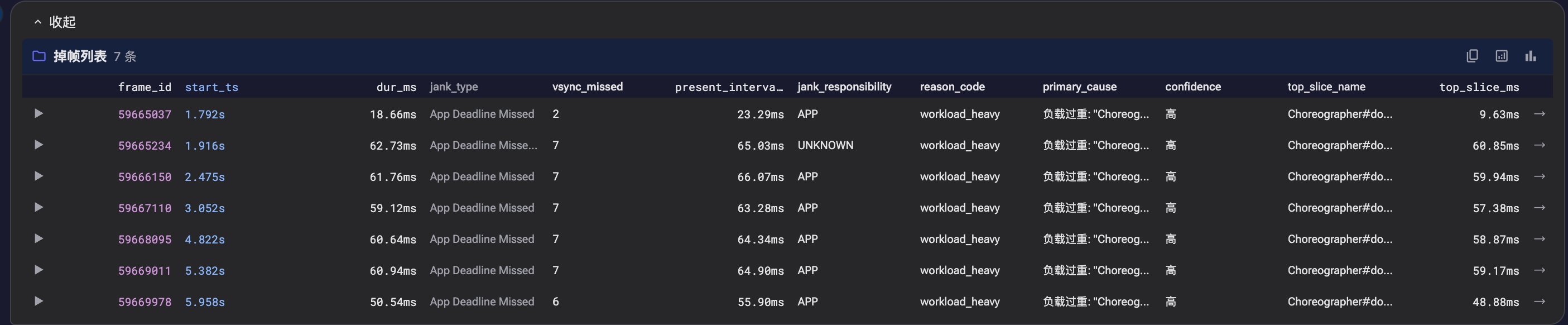

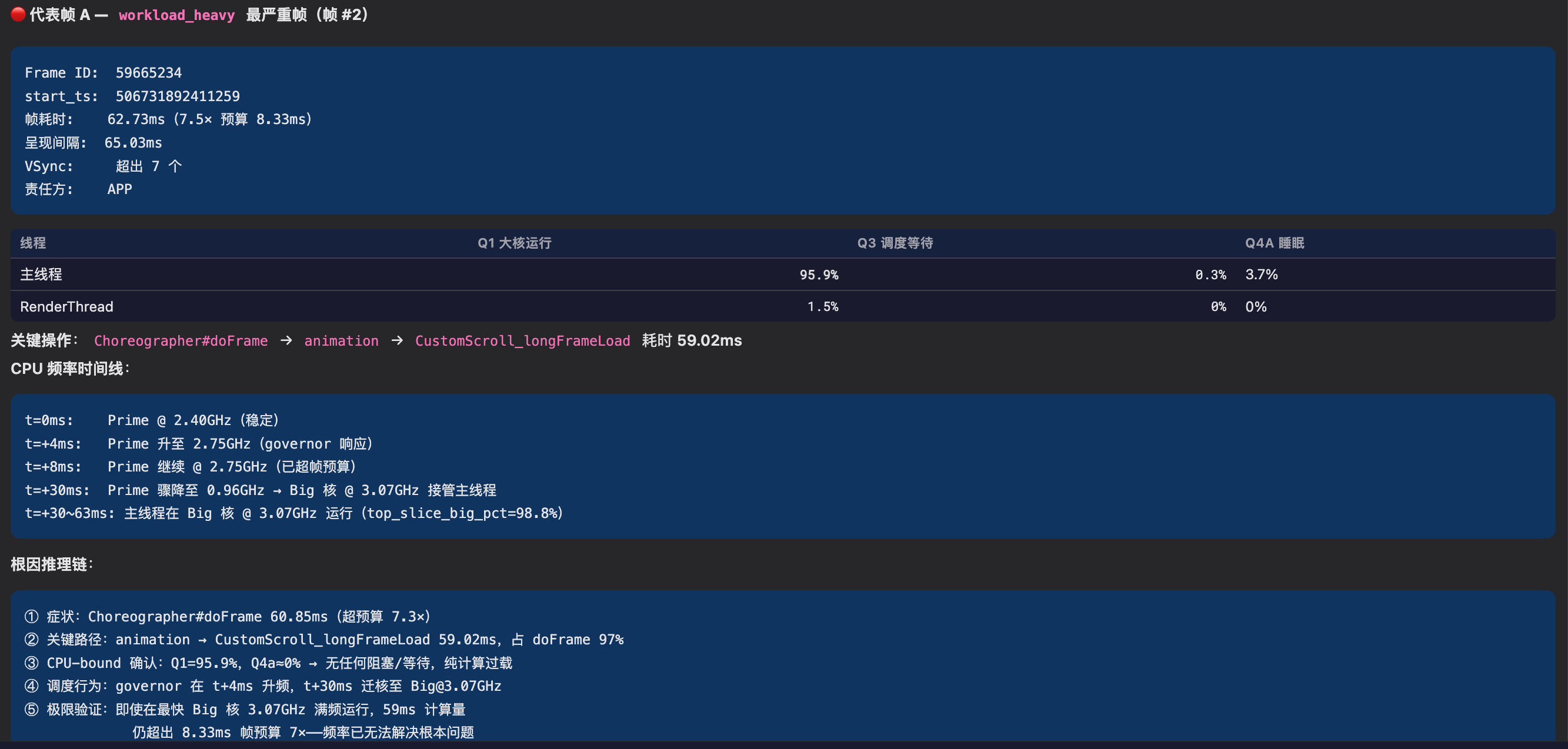

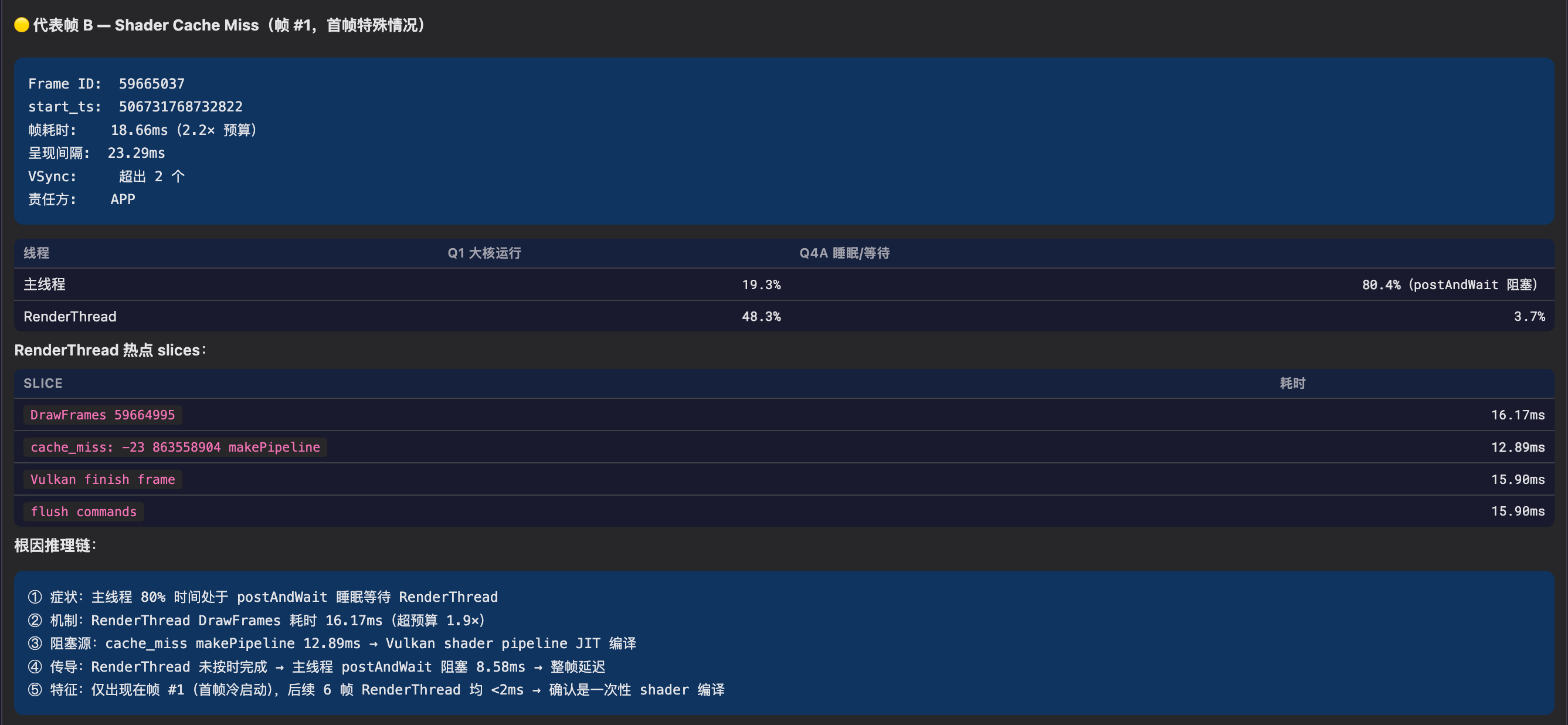

用户输入 "分析滑动性能",以下是 Agent 实际执行的操作(来自 session log session_agent-1774679540422):

1 | classifyScene("分析滑动性能") → scrolling (<1ms, 关键词匹配) |

Metrics 快照 (来自 logs/metrics/):16 次工具调用,0 次失败,SQL 平均 652ms。

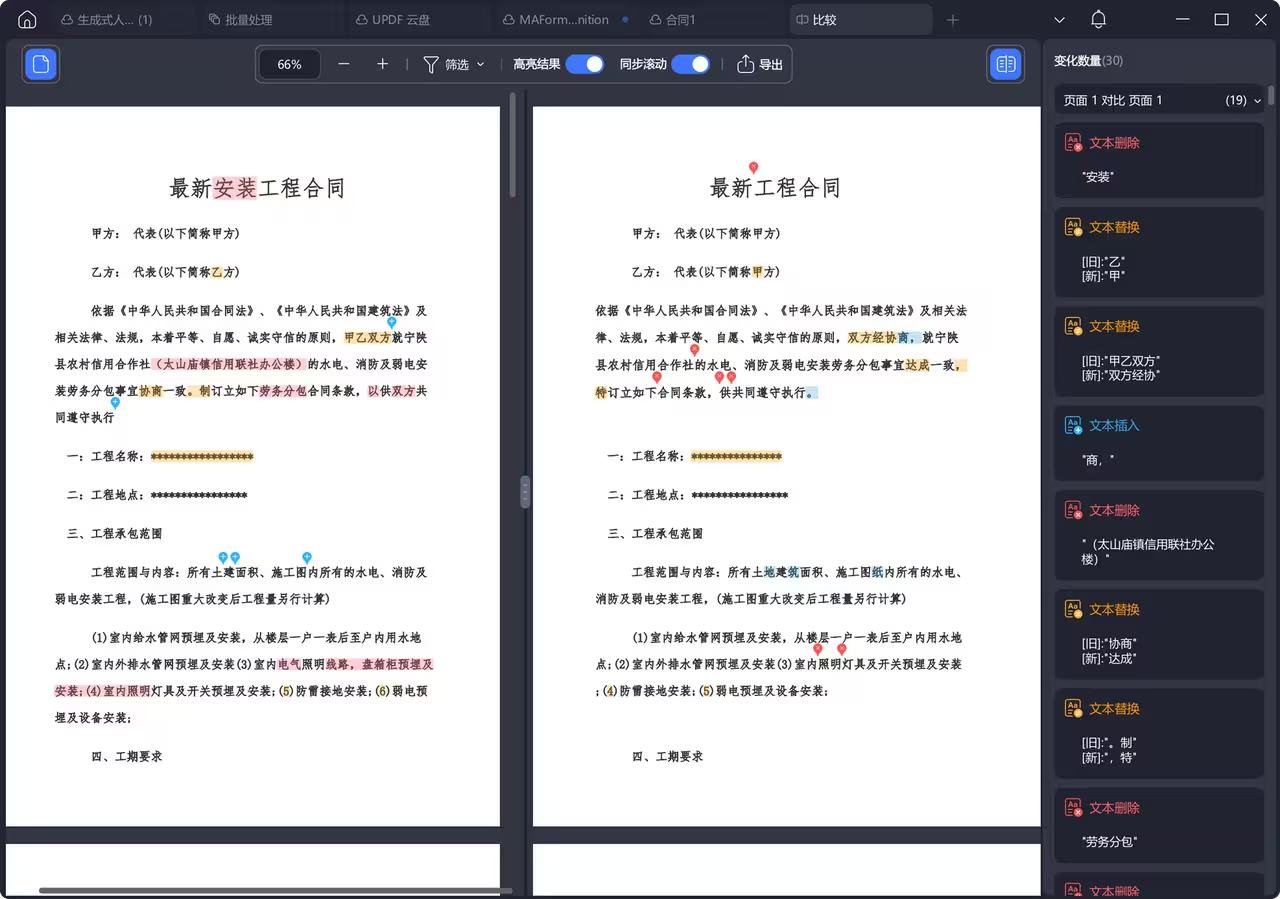

下图展示了一次完整分析的请求生命周期——从用户输入到最终结论的每一步:

两条路径的分析步骤相同——查帧数据 → 定位 jank → 追踪阻塞链 → 关联系统状态 → 归纳结论。

差异在于:手动分析逐帧串行,每帧需要手动展开和追踪;Agent 通过 scrolling_analysis Skill 用一条 SQL 批量获取全部 18 帧的结构化数据,再选代表帧深钻阻塞链。

Agent 的分析结果同时落地到 Perfetto UI 上:

运行截图:以 SmartPerfetto 前端以 Perfetto 插件的形式存在

运行截图:滑动分析的时候详细分析每一个掉帧的地方, 点击最左边那个剪头可以展开

运行截图:滑动分析结论

运行截图:滑动分析结论,代表帧分析

运行截图:滑动分析结论,代表帧分析

运行截图:每一轮分析都有单独的分析 report,内容与前端显示的一致(更详细一些)

分析结论、数据表格和 Perfetto 时间线在同一个界面上。Agent 完成批量数据收集和初步归因后,工程师在 Perfetto UI 上确认关键发现。

需要说明的是,当前 Agent 在复杂边界情况下仍然需要人的判断(后文会具体讨论误诊问题)。这篇文章记录的是构建这个 Agent 背后的工程决策过程。

在开始讨论架构之前,需要先回答一个根本问题:为什么不能直接把 trace 数据发给 LLM 让它分析?这个问题的答案决定了 SmartPerfetto 整个架构的出发点。

一个实际的 Perfetto trace 的数据规模是这样的:

| 维度 | 典型值 |

|---|---|

| Trace 文件大小 | 50MB - 500MB |

| 事件数量 | 百万 ~ 千万级 |

| 序列化为文本后 | 数 GB |

| Claude 最大 context | ~200K tokens(约 150KB 文本) |

两者差了好几个数量级。即使是一个较小的 50MB trace,里面的 slice(函数调用记录)、counter(CPU 频率采样点)、thread_state(线程调度状态)等数据序列化后也远超 LLM 的上下文容量。

这就意味着 LLM 不可能直接「看到」trace 数据。它必须通过工具按需查询——先用 SQL 找到需要的数据子集(比如某个时间范围内某个线程的状态分布),拿到查询结果后再做分析。这个约束从根本上决定了 SmartPerfetto 必须是一个 工具驱动 的 Agent 架构,而不是把数据喂进 prompt 的简单方案。

性能分析的日常工作围绕精确数值展开:帧耗时的 P50 / P90 / P99 分位数、VSync 周期检测(需要对 VSYNC-sf 间隔取中位数并吸附到标准刷新率)、CPU 利用率的百分比计算、各线程状态的时间占比。

LLM 处理这类数值计算时经常出错。一个实际例子:早期测试中,Claude 把 16.7ms 的帧耗时判断为「正常,未超过 VSync 周期」——它按 60Hz(16.67ms)的帧预算来算了。但这个 trace 采集自一台 120Hz 设备,单帧预算应该是 8.33ms,16.7ms 实际上超预算了一倍。这类错误看起来很小,但在性能分析中会导致完全相反的结论。

数值计算必须由工具完成——SQL 的 AVG()、PERCENTILE() 和 YAML Skill 中预定义的统计逻辑,保证每次计算结果一致且精确。

Android 的渲染管线复杂度是很多开发者没有预期到的。最常见的三种渲染路径是:标准 HWUI 管线(HWUI 是 Android 默认的硬件加速渲染引擎,应用的 View 绘制指令在主线程生成,由 RenderThread 提交给 GPU,最终经 SurfaceFlinger 合成到屏幕)、Flutter 的双线程模型(1.ui → 1.raster,不走 RenderThread)、以及 WebView 的 Chromium 管线(CrRendererMain 线程负责渲染)。除此之外还有 Jetpack Compose、游戏引擎、相机管线等。SmartPerfetto 的架构检测系统目前识别 24+ 种渲染管线,不同管线的 jank 分析需要查看不同的线程和指标——这也是为什么架构检测是分析的第一步。

卡顿的根因可能跨线程(主线程阻塞 → 原因在 RenderThread)、跨进程(App 等待 → system_server 的 WindowManagerService 响应慢)、甚至跨硬件层(CPU 调度到小核 → 算力不足 → 帧超时)。

LLM 的训练数据中包含这些概念——它「知道」什么是 RenderThread,什么是 Binder,什么是 SurfaceFlinger。但面对一个具体的 trace,它缺乏将这些知识按场景分阶段运用的能力。比如分析滑动卡顿时,需要先检查帧级数据(哪些帧掉了、掉帧类型是什么),再针对占比最高的根因类型选择不同的深钻路径(App 侧阻塞走 blocking_chain_analysis,合成端延迟走 SurfaceFlinger 分析)。这种分步骤、有条件分支的分析流程,需要通过策略注入来引导。

即使解决了数据访问问题,直接让 LLM 产出性能分析结论仍然面临可靠性问题。在 SmartPerfetto 的实际运行中,我观察到几类典型的输出问题:

后文第二部分会详细讨论这个问题——agentv3 上线 18 天后的质量审查显示,约 30% 的 Agent 结论包含不同程度的误判。

基于这四个问题,SmartPerfetto 的架构按以下方式分工:

1 | LLM (Claude) 负责: 工具系统负责: |

LLM 做推理和表达,工具做查询和计算。连接两者的是 MCP(Model Context Protocol,Anthropic 提出的工具调用协议)——Claude 通过标准 MCP 接口调用 trace_processor 执行 SQL、调用 YAML Skill 做结构化分析、查询 Perfetto stdlib 模块。分析结果通过 SSE(Server-Sent Events)实时推送到 Perfetto UI 前端。

支撑这个分工的工程基础设施包括:场景路由(根据用户问题注入不同的分析策略)、数据压缩(控制返回给 LLM 的数据量)、质量验证(拦截 LLM 的领域误判)。后面几个部分展开讨论每个部分的设计过程。

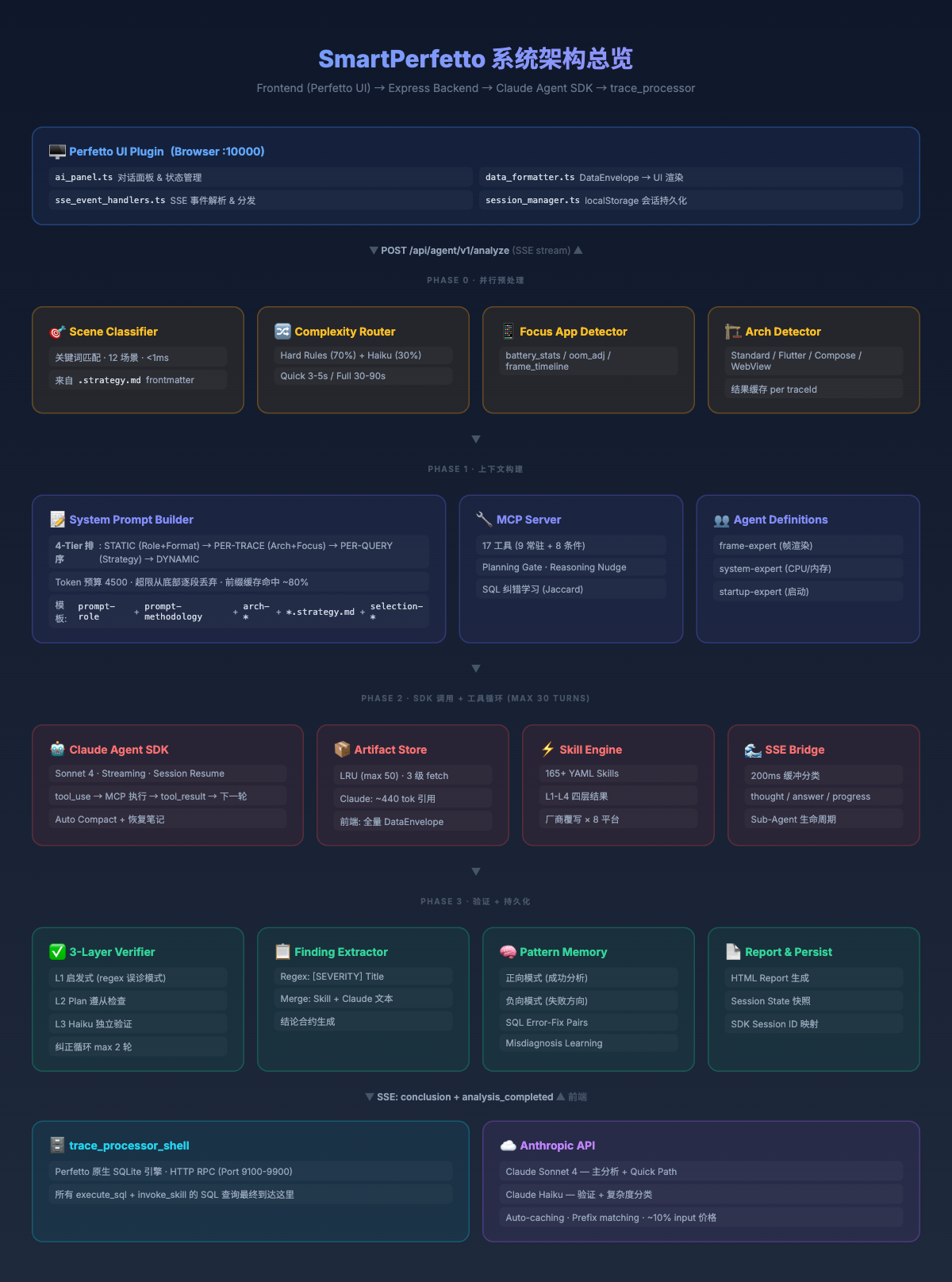

下图是完整的系统架构,展示了从用户请求到分析结论的 4 个阶段:

Anthropic 在 2024 年 12 月发表的《Building Effective Agents》(作者 Erik Schluntz、Barry Zhang)中,将 AI 系统分为两类:

这个区分的实际意义在于灵活性和可控性的权衡。Workflow 提供可预测性,适合步骤固定的任务;Agent 提供灵活性,适合需要根据中间数据调整方向的开放式问题。Andrew Ng 的描述很准确:不需要二元地判断一个系统是不是 Agent,而是把它看作不同程度的 Agent 化。SmartPerfetto 的 agentv2 和 agentv3 分别对应这个光谱的两端。

性能分析不是一个「给输入得输出」的固定流程,它是一个探索性的推理过程。以一个实际的滑动分析为例:

1 | 1. 先看总览 → 发现 47 帧卡顿,P90 = 23.5ms |

每一步决策都依赖前一步的结果——无法在分析开始前就确定所有步骤。Pipeline 无法处理「这个 trace 的问题可能在 GPU,也可能在 GC,需要根据中间数据动态选择下钻方向」这种需求。

SmartPerfetto 的设计是确定性和灵活性的混合:已知场景(滑动、启动、ANR 等)用 Strategy 文件约束必检项,保证不遗漏;但每个阶段内的具体查询和深钻方向由 Claude 自主决定。未匹配的场景则完全交给 Claude 自主探索。

agentv2 使用 DeepSeek 作为后端,采用 Governance Pipeline 架构——通过 planner / executor / synthesizer 三阶段编排,本质上是预定义的多步骤工作流(历史 commit 6d80aefb: “Replace the 13-step agentv2 governance pipeline with Claude-as-orchestrator”)。

这个架构在标准 Android 应用的滑动分析上工作得不错,但遇到非标准情况就出问题了。比如 Flutter 应用的 trace 里没有标准的 frame_timeline 数据,管线拿到空结果后继续执行后续步骤,最终输出基于空数据的结论。

2026 年 3 月 2 日(commit 6d80aefb),我切换到 Claude Agent SDK。Claude 接收工具定义和策略后,自主决定调用什么工具、按什么顺序、查什么数据。

一个 AI Agent 通常具备以下特征,agentv3 的实现对照如下:

| 特征 | SmartPerfetto 中的实现 | 代码位置 |

|---|---|---|

| 自主性 | Agent 自主决定调用哪个工具、按什么顺序 | claudeRuntime.ts |

| 推理能力 | 每次工具调用后追加 REASONING_NUDGE 触发显式反思 | claudeMcpServer.ts:84 |

| 工具使用 | 最多 20 个 MCP 工具调用 trace_processor | 9 常驻 + 11 条件 |

| 规划能力 | submit_plan + requirePlan() 门控 | 轻量模式关闭 |

| 反思能力 | 3 层 Verifier + Correction Prompt (max 2 轮) | claudeVerifier.ts |

| 错误恢复 | SQL 纠错学习 + 跨会话误判模式学习 | 跨文件 |

| 记忆 | 短期: Analysis Notes / Artifact Store;长期: Pattern Memory / SQL Fix Pairs | 7 层记忆 |

1 | agentv2 (Workflow): 固定管线 → 每步预定义 → 意外数据 = 错误结论 |

从 3 月 2 日到 3 月 20 日,经历了 9 轮架构审查。其中影响最大的几轮:

| 轮次 | 日期 | 主要发现 |

|---|---|---|

| Round 1 | 3/2 | 初始 SDK 集成后 12 个修复——SQL 知识库没接入 System Prompt,jank_frame_detail 中 CPU 核数硬编码为 4 |

| Round 3 | 3/12 | 架构接线审计——12 处「实现了但没接上」的断连,比如验证管线在 0 findings 时被跳过 |

| Round 7 | 3/15 | Perfetto Stdlib 集成——预加载模块 4→22,Schema Index 708→761 |

| Round 9 | 3/20 | 18 天真实 trace 后的生产质量审查——3 P0 + 4 P1 + 5 P2,催生了三层验证系统 |

2026 年 3 月 19 日(commit d5a1d7b3),发现冷启动被错误分类为热启动。追踪后发现这是一个跨 4 层的联动问题:

1 | Layer A (Perfetto Stdlib): bindApplication 的 ts 比 launchingActivity 早 ~98ms → 被过滤器排除 |

修复规模:重写 10 个下游 Skill,新增 4 个启动分析 Skill。这个问题说明在 Skill 依赖链中,上游的一个字段语义错误会逐层放大。

2026 年 4 月 7 日(commit a0ad63ba)抓到的另一类跨层 Bug:分析超时之后,session 已经清理、SSE 流已经收尾,但 trace_processor 的 stderr 仍然在 90 秒后陆续吐出 no such table: cpu_frequency_counters / no such column: ts 这类错误——孤儿日志,没有 owner 可以归因到任何 session,前面错误 4 的两条纠错对就是从这堆 stderr 里反查出来的。

根因在 SDK Query 的异步生命周期:

1 | Layer A (Claude Agent SDK): SDK 内部的 AsyncIterator 还在生产 message |

AsyncGenerator.return() 和 break 只对消费侧生效,不会反向通知生产侧的外部资源(SDK 子进程 + MCP 工具执行队列)。修法是把 sdkQueryWithRetry 的返回类型从单个 AsyncIterable 改成 { stream, close } 二元组,timeout / 异常 / finally 三个路径都显式调一次 close(),让 SDK 主动 abort 子进程:

1 | // claudeRuntime.ts |

这个 Bug 之所以隐蔽,是因为表面症状(孤儿 SQL 错误日志)和真实根因(异步资源生命周期错配)相隔很远——错误信息长得像「Agent 写错 SQL」,但其实是「Agent 早就停了,是 SDK 子进程没停」。在 Agent 应用中,”break 一个循环” 经常没有想象中那么干净;任何长生命周期的异步资源都需要显式的 close 通道,而不是依赖 for-await 的自动析构。

一开始我把 12 个场景(scrolling / startup / ANR / interaction / pipeline / game / memory 等)的分析策略全部塞进 System Prompt,总计 15000+ tokens。逻辑是:Claude 应该知道所有场景的分析方法,这样不管用户问什么都能应对。

实际运行后发现 Claude 会混淆不同场景的术语——在分析滑动时引用了启动阶段的指标,把 VSync 间隔(帧间时序)和 bindApplication(进程初始化)搞混。根本原因是不同场景的术语存在大量重叠,「帧」在滑动场景里是渲染帧,在启动场景里是首帧显示,12 套策略同时出现时 LLM 无法区分上下文。

解决方式是做场景分类,每次只注入一套策略:

1 | // sceneClassifier.ts — 12 场景, <1ms 执行 |

关键词和优先级声明在每个 .strategy.md 的 YAML frontmatter 中,不硬编码在代码里:

1 | # scrolling.strategy.md |

添加新场景只需新建一个 .strategy.md 文件。DEV 模式下支持热加载,修改后刷新浏览器即可生效。

调整之后 System Prompt 从 ~15000 tokens 降到 ~4500 tokens,策略混淆的问题没有再出现。新增场景也从改代码变成了新建一个 .md 文件。

当多轮对话积累了较多上下文(分析笔记、历史计划、模式记忆等),System Prompt 可能重新超过 4500 token 预算。这时按优先级逐个丢弃低价值段落:SQL 知识库参考(Claude 可以用 lookup_sql_schema 工具按需查询)→ 历史分析经验 → 历史踩坑记录 → SQL 纠错对 → 子代理协作指引 → 历史分析计划。核心段落(角色、方法论、场景策略、输出格式)不会被丢弃。

决策 1 解决了 System Prompt 的膨胀问题。但即使场景策略只注入了一套,Agent 在执行过程中每次调用 Skill 仍然会产生大量数据(200+ 行帧数据),这些数据全部放进上下文带来新的问题。

早期版本把 Skill 执行结果(比如 200 行帧数据、487 行阻塞分析)完整返回给 Claude。每个 Skill 结果约 3000 tokens,一次分析调用 5-8 个 Skill,仅 Skill 数据就占 15000-24000 tokens。

token 成本是一方面,更意外的发现是:数据越多,Claude 的输出质量反而越差。面对 200 行帧数据时,它倾向于逐行描述(「帧 1 耗时 12.3ms,帧 2 耗时 15.7ms…」)而不是做模式归纳。我猜测原因是上下文中充斥大量数字后,LLM 的注意力被分散了。

解决方式是把 Skill 结果存入 ArtifactStore,返回给 Claude 的只有紧凑引用(~440 tokens)——行数、列名和摘要信息。需要详情时,Claude 通过 fetch_artifact 按需分页获取。完整数据通过独立的 SSE(Server-Sent Events)通道发送给前端渲染,不经过 LLM。

1 | invoke_skill("scrolling_analysis") 执行结果: |

fetch_artifact 的三个粒度:

| 级别 | 返回内容 | 约 tokens |

|---|---|---|

summary | 行数 + 列名 + 首行样本 | ~50 |

rows | 分页数据 (offset/limit) | ~200-500 |

full | 完整原始数据 | ~3000 |

调整后每个 Skill 的 token 成本从 ~3000 降到 ~440,8 个 Skill 从 ~24000 降到 ~3520 tokens。Claude 的输出从逐行描述变成了模式归纳,前端仍然能拿到完整数据做表格渲染。

agentv3 上线 18 天后,我做了一次系统性的质量审查(2026 年 3 月 20 日,commit da63eaf9)。统计结果让我意外:约 30% 的 Agent 结论包含不同程度的误判。

以下是实际遇到的误判案例:

1 | [案例 1] Agent 将 VSync 对齐偏移标记为 CRITICAL |

这些误判有一个共同特点:它们不是逻辑错误,而是 领域经验的缺失。高刷设备上 VSync 微小偏移是正常的、Buffer Stuffing 的延迟发生在管线队列层面而非 App 逻辑、单帧异常不构成模式——这些判断依赖对 Android 图形栈的深入理解,Claude 的训练数据对这些细节覆盖不足。

认识到这一点后,我建立了三层递进验证:

1 | Layer 1: 启发式检查 (无 LLM 调用) |

验证发现严重问题时,生成 Correction Prompt 让 Claude 修正结论(最多 2 轮)。

跨会话学习: 确认的误判模式被持久化到 logs/learned_misdiagnosis_patterns.json,下次分析时自动注入 System Prompt。例如系统学到了:

1 | { |

注:学习到的误判模式不会立即生效。代码中要求

occurrences >= 2才会进入有效模式集——首次记录只是标记,同一模式第二次出现时才会注入到后续分析的 System Prompt 中,避免孤立事件造成过度矫正。

做性能分析的团队一般都有自己的 SOP(标准操作流程):滑动卡顿怎么查、启动慢怎么分析、ANR 怎么定位。SOP 通常是一份文档或检查清单,有经验的工程师照着做,新人跟着学。

Anthropic 的 Claude Code 有一套 Skills 系统,本质上是参数化的 Prompt 模板——注入上下文后提交给 Agent 执行。一个自然的想法是把性能分析 SOP 写成这种 Prompt 模板,让 Claude 按 SOP 执行。

我一开始也走了这条路。给 Claude 的 Prompt 是:「查询 frame_timeline 表,找出 jank 帧,分析主线程在 jank 帧期间的状态分布。」

Claude 理解意图没问题,但每次生成的 SQL 不一样。有时候 JOIN 路径写对了(slice → thread_track → thread),有时候直接写 slice.utid——这个列不存在。查出来的结果格式也不固定,有时候 3 列有时候 5 列,前端渲染没法做。

原因很简单:SOP 是给人看的,工程师看到「查 frame_timeline」知道具体该写什么 SQL。LLM 对 Perfetto 的 SQL schema 理解不完整(这些 schema 在训练数据中覆盖有限),每次从 SOP 文本到 SQL 的翻译过程都会引入方差。

SmartPerfetto 的 YAML Skill 采用了不同的思路——不是 Prompt 模板,而是声明式的 SQL 执行单元:

1 | # YAML Skill: SQL 预定义,结果格式固定 |

两种方式的核心区别在于「谁来写 SQL」。Prompt 模板让 LLM 每次动态生成 SQL,结果格式不可预测,无法做回归测试;YAML Skill 预定义了 SQL 和输出 schema,参数替换后执行,结果格式固定,可以稳定地回归测试和前端渲染。

| 维度 | Prompt 模板 (SOP 式) | YAML Skill (声明式执行) |

|---|---|---|

| SQL 来源 | LLM 每次动态生成 | YAML 预定义,参数替换 |

| 结果格式 | 每次可能不同 | 固定的列名和类型 |

| 可回归测试 | 不支持 | 6 条 trace 回归测试全通过 |

| 前端渲染 | 需要解析自由文本 | Schema-driven 表格/图表 |

| 可组合 | 不支持 | composite skill 调用 atomic skill |

| 厂商适配 | 需要写不同 Prompt | .override.yaml 覆写 SQL |

最终的分工是:Claude 负责理解意图、选择 Skill、推理归因;YAML Skill 负责精确的 SQL 查询和结构化输出。Claude 通过 invoke_skill 调用 Skill,Skill 返回结构化数据,Claude 基于数据做判断。

一个自然的问题是:为什么不直接把 87 个 atomic 分析能力注册为 87 个 MCP Tool,让 Claude 直接调用?

实际试过会发现一个问题:MCP 的 tool list 会随着工具数量线性增长。87 个工具意味着每次 API 调用都要在请求中附带 87 个工具的描述(名称、参数 schema、使用说明),这个固定开销会占据大量 token。更重要的是,当 Claude 面对 87 个工具时,它的选择准确率会下降——工具太多,它不知道该用哪个。

SmartPerfetto 的设计是 Claude 只看到 2 个和 Skill 相关的 MCP Tool:

invoke_skill(skillId, params) — 执行指定的 Skilllist_skills(category?) — 按场景类别查询可用的 Skill 列表通过 list_skills(category="scrolling") 按需发现能力,再用 invoke_skill 调用。2 个 MCP Tool 封装了 160+ 个分析能力,工具列表的 token 开销是固定的。

另一个好处是 YAML 格式降低了贡献门槛。性能分析专家如果对某个分析场景有经验,可以直接写 YAML Skill 定义 SQL 查询和输出格式,不需要懂 TypeScript 或修改后端代码。修改后在开发模式下刷新浏览器即可生效(热加载),迭代周期在秒级。

Skill 数量从项目初期的十几个增长到现在的 164 个,增长的驱动力不是「尽可能多」,而是分析实践中不断遇到新的场景需要覆盖——比如最初只有标准 HWUI 的帧分析,后来遇到 Flutter 应用需要专门的 Skill,再遇到厂商差异需要 override,再遇到启动分析中 JIT、class loading、Binder pool 各自需要独立的检测逻辑。

当前的 Skill 按类型分布如下:

| 类型 | 数量 | 位置 | 说明 |

|---|---|---|---|

| Atomic | 87 | skills/atomic/ | 单一检测能力(VSync 周期、CPU 拓扑、GPU 频率、GC 事件等) |

| Composite | 29 | skills/composite/ | 多步组合分析(如 scrolling_analysis 编排多个 atomic Skill) |

| Pipeline | 28 | skills/pipelines/ | 渲染管线检测 + 教学(24+ 种 Android 渲染架构识别) |

| Module | 18 | skills/modules/ | 按模块分类的分析(app / framework / hardware / kernel) |

| Deep | 2 | skills/deep/ | 深度分析(CPU profiling、callstack 分析) |

另有 skills/vendors/ 下 8 个厂商的 .override.yaml(Pixel / Samsung / Xiaomi / Honor / OPPO / Vivo / Qualcomm / MTK),覆盖通用 Skill 中的厂商特定 SQL。

早期 Skill 的输出是平铺的——一个 Skill 返回一张大表,200 行帧数据混在一起,用户打开就看到全量数据,没有层次感。实际使用中发现工程师的阅读习惯是:先看概要(掉帧率多少、P90 多少),再决定要不要展开看详情,再针对具体帧深钻。

现在 Skill 的输出按层级组织,前端渐进式渲染:

1 | summary — "47 帧卡顿, P90=23.5ms, SEVERE 占 12%" |

Skill 的每个 step 通过 display.level 声明自己的展示层级(实际使用最多的是 detail — 240 处、key — 170 处、summary — 81 处)。前端根据 DataEnvelope 中的列类型(timestamp、duration、percentage、bytes 等)和交互动作(navigate_timeline 跳转到 trace 位置、navigate_range 选中时间范围、copy 复制数据)自动渲染表格和图表——新增一个 Skill,前端不需要写额外的代码。这是 164 个 Skill 而前端代码量仍然可控的关键。

最初所有 Skill 都只有一种 step:执行一条 SQL。后来遇到需要组合多个 Skill 的场景(比如 scrolling_analysis 需要先查帧数据,再对每个 jank 帧做阻塞分析),以及需要遍历数据行的场景(逐帧诊断),逐步扩展了 step 类型:

| Step 类型 | 说明 | 使用频次 |

|---|---|---|

atomic | 单条 SQL 查询,最基础的 step 类型 | 最常用 |

skill | 引用另一个 Skill 的结果,用于组合分析中复用已有能力 | 56 处 |

iterator | 遍历数据行,对每行执行子查询 | 5 个 composite Skill 中使用 |

diagnostic | 诊断步骤,生成结构化的诊断结论 | 38 处 |

parallel | 并行执行多个 step(代码已支持,尚未在 Skill 中使用) | 0 |

conditional | 根据条件选择分支(代码已支持,尚未在 Skill 中使用) | 0 |

iterator 是逐帧分析的核心——比如对 18 个 jank 帧中最严重的 8 个,逐一执行 blocking_chain_analysis,每帧独立分析阻塞原因。parallel 和 conditional 在类型系统中已定义,目前还没有 Skill 使用——这是因为当前的分析场景用 skill 引用 + iterator 遍历已经能覆盖,后续引入更复杂的场景(如多路并行数据采集)时会用到。

以下几个例子说明为什么需要这么多专用 Skill——每个 Skill 背后都有一个「通用方案处理不了」的具体问题。

框架的 jank_type 标记不等于用户感知的掉帧。存在 Hidden Jank——框架标记 jank_type='None' 但用户感知到卡。原因是框架的判定口径和用户的实际感知之间存在差异。

SmartPerfetto 用独立的 consumer_jank_detection Skill 做掉帧判定:通过 VSYNC-sf 间隔的中位数估算实际 VSync 周期,再用 1.5 倍 VSync 周期作为阈值,基于相邻帧的 present_ts 差值(帧实际显示到屏幕的时间戳)判断是否掉帧。不依赖框架标记。

一帧掉帧的根因可能涉及多层因果链:

1 | 帧 42 耗时 62ms (预算 8.33ms) |

blocking_chain_analysis Skill 用 3 步 SQL 提供这条链的关键线索:主线程状态分布(Running / Sleeping / IO 各占多少)→ 唤醒者追踪(通过 waker_utid 找到是谁唤醒了主线程)→ 阻塞函数汇总(futex / binder_wait / io_schedule 各累计多少时间)。这种跨层分析用通用 Prompt 让 Claude 自己写 SQL 很难稳定实现。

Flutter 的两种渲染模式涉及不同的线程,分析时需要看不同的目标:

| 模式 | Jank 分析目标线程 | 是否经过宿主 RenderThread |

|---|---|---|

| TextureView (双管线) | 1.ui + 1.raster + RenderThread | 是 |

| SurfaceView (单管线) | 1.ui + 1.raster | 否 |

如果用标准 HWUI 的分析逻辑去分析 Flutter SurfaceView 应用,会把 1.raster 线程的耗时错误归因到 RenderThread。SmartPerfetto 通过架构检测(24+ 种渲染管线)自动识别 Flutter 应用并切换到专用的 flutter_scrolling_analysis Skill。

但「自动识别 Flutter」本身也踩了坑(commit 355df8ee,4/6)。早期的 pipeline 检测器是给每种架构单独打分,分数最高的胜出——结果 Flutter TextureView 的 trace 经常被误判为 STANDARD。原因是 Flutter TextureView 的宿主侧仍然走 HWUI 管线(Choreographer#doFrame / DrawFrame / RenderThread),这些信号同时被 STANDARD 和 TEXTUREVIEW 两个分类吸收。STANDARD 的信号覆盖面更广(trace 里几乎一定有 Choreographer 帧),总分常常压过专属的 TEXTUREVIEW,把 Flutter 应用误分到 STANDARD。同样的问题也出在 WeChat Skyline(被 WEBVIEW 吸收)和游戏引擎(被 STANDARD/MIXED 吸收)上。

修法不是调权重,而是给特化 pipeline 加 exclude_if:TEXTUREVIEW 一旦看到 Flutter 1.ui / 1.raster 信号就直接屏蔽 STANDARD 分类;STANDARD_LEGACY/MIXED/SURFACEVIEW_BLAST 看到 Game Engine 信号就互斥;OPENGL_ES 看到 WebView/Game 信号就互斥。24+ 种 pipeline 不能各打各的分,需要一个「特化 → 通用」的优先级链。 这是「pipeline 多了之后必须做相互排斥」的典型例子——也是为什么 Skill 数量增长到 160+ 之后,光「正确路由到哪个 Skill」本身就成了独立的工程问题。

高通、联发科、Google Tensor 的 trace 中,相同指标的字段名不同(比如 GPU 频率在高通叫 gpufreq,联发科可能叫 gpu_freq_khz)。.override.yaml 让同一个 Skill 在不同平台上自动适配 SQL,不需要为每个厂商写独立 Skill。

前面讨论的 Skill 系统最终都落到 SQL 查询上——每个 Skill 的 step 执行的是预定义的 SQL。SQL 是 SmartPerfetto 的核心——所有性能数据的获取最终都通过 SQL 查询 trace_processor 完成。这部分展开讨论 SQL 层面的几个工程问题:查询模式设计、官方 stdlib 复用、Schema 索引、结果压缩和纠错学习。

Perfetto trace 的数据本质上是带时间戳和持续时长的事件流。性能分析中最常见的操作是判断两个事件在时间上是否重叠——比如某帧渲染期间,主线程有没有被 Binder 调用阻塞。

YAML Skill 中大量使用的核心 SQL 模式是时间区间 JOIN——判断两个事件是否在时间上重叠。下面这条 SQL 的业务含义是:对于每个掉帧,找出在这帧渲染期间同时发生的阻塞调用(如 GC、Binder、锁),并计算它们重叠了多少毫秒:

1 | -- 业务含义:掉帧帧和阻塞调用的时间重叠分析 |

这里的

MIN(end1, end2) - MAX(start1, start2)是计算两个区间重叠长度的标准公式。在 Perfetto trace 中,时间戳精度到纳秒,这种区间 JOIN 能精确到 0.001ms 的粒度。

另一个常用模式是递归 CTE 做时间分桶。比如分析启动过程中 CPU 大核/小核的使用分布变化:

1 | -- 递归生成时间桶(最多 30 个,防止递归失控) |

_cpu_topology是 Perfetto stdlib 提供的视图,把 CPU 核心分类为 prime / big / medium / little。递归 CTE 限制最多 30 个桶,防止在极长 trace 上递归失控。

这些 SQL 模式被封装在 YAML Skill 中,通过 ${param|default} 语法接受参数。Claude 不需要自己写这些复杂的时间区间 JOIN——它调用 invoke_skill 传入时间范围和进程名,Skill 负责执行预定义的 SQL 并返回结构化结果。

Perfetto 官方维护了一套 SQL 标准库(stdlib),提供了大量预定义的视图和函数。比如 android_frames 视图封装了帧渲染数据的多表关联逻辑,_android_critical_blocking_calls 内部表汇总了关键阻塞调用。直接使用这些官方抽象,比手写 SQL 从底层表关联要稳定得多。

SmartPerfetto 对 stdlib 的集成经历了几轮迭代——其中一次回退还把「优化的方向」整个翻了过来:

初始阶段: 只预加载了 4 个 stdlib 模块(android.frames.timeline、android.binder、android.startup.startups、android.input),大部分 Skill 的 SQL 直接查底层表。优点是启动快,缺点是 Skill 里到处自己手写多表 JOIN

Round 7 (3/15): 把预加载集扩展到 22 个模块,包括 linux.cpu.utilization、android.garbage_collection、android.oom_adjuster、slices.with_context,覆盖 CPU/GC/OOM/slice 等常用维度。当时的逻辑是:trace 加载时一次性把所有常用 stdlib 模块批量 INCLUDE,后续 Skill 查询零开销

回退到 lazy 加载 (4/1, commit 0afeb60f): 22 模块的 eager preload 在生产中翻车了——200MB+ 的大 trace 上,启动时并发 INCLUDE 22 个模块会同时占用 trace_processor_shell 的 RPC 连接,触发 socket hang up。根因是 trace_processor_shell 是单线程的 SQLite 引擎,最不擅长并发 INCLUDE 这种「批量 schema mutation」负载。 最终的修法是把 eager preload 收回,只保留 3 个 Tier-0 模块,且改成首次 query 时 lazy + 串行加载 + 最多 3 次重试:

1 | // workingTraceProcessor.ts |

这 3 个是按「skill 引用次数」筛出来的最高频依赖。其余 stdlib 模块改由 Skill YAML 的 prerequisites 段或 SQL 里显式的 INCLUDE PERFETTO MODULE 在第一次用到时按需声明

按需发现: perfettoStdlibScanner.ts 扫描 Perfetto 源码目录自动发现所有可用模块,通过 list_stdlib_modules MCP 工具让 Claude 按需 INCLUDE 非预加载的模块

1 | // perfettoStdlibScanner.ts — 扫描 perfetto/src/trace_processor/perfetto_sql/stdlib/ |

这次回退的教训和文章前面的「数据越多 Claude 输出反而越差」是同一类的——「在系统启动时把所有可能用到的资源都准备好」是直觉上最优、实际上最差的策略。无论是给 LLM 的上下文还是给 trace_processor 的 stdlib,先 lazy + 按需加载,等真正出现性能瓶颈再考虑预热,几乎总是更稳的选择。

另一个独立的教训是:使用 stdlib 的 android_garbage_collection_events 视图比自己 JOIN slice + thread + process 表查 GC 事件要稳定得多——因为 GC 事件的 slice name 在不同 Android 版本中有变化(concurrent mark sweep vs young concurrent copying vs HeapTaskDaemon),stdlib 已经处理了这些兼容性问题。但 stdlib 视图自己也有坑(列名前缀、模块未自动加载),后面 SQL 纠错那一节会展开讲。

Perfetto trace_processor 包含数百个表和视图,加上 stdlib 的模块,Claude 不可能全部记住。lookup_sql_schema MCP 工具提供了一个搜索接口,让 Claude 按关键词查找相关的表、视图和函数定义。

底层是一个从 Perfetto 源码自动生成的索引文件(perfettoSqlIndex.light.json),包含 761 个模板,每个模板记录了名称、类别、类型(table/view/function)、列定义和参数。

查询时使用分词匹配 + 评分排序:

配合 sqlKnowledgeBase.ts 的意图映射,还支持双语查询:用户输入「卡顿」会映射到 ['jank', 'frame', 'dropped'] 等搜索词,输入「启动」会映射到 ['android_startups', 'launch', 'time_to_display']。多个意图同时命中时,分数叠加——比如查询「启动帧卡顿」同时触发 startup 和 jank 两个意图,匹配到两者交集的模板分数最高。

当 Claude 使用 execute_sql 直接查询时,可以传入 summary=true 参数触发结果压缩。压缩逻辑在 sqlSummarizer.ts 中实现:

数值列: 计算 min、max、avg 和分位数(P50 / P90 / P95 / P99),让 Claude 了解数据分布,不需要看原始行。

字符串列: 统计 top 5 值及其出现次数,了解数据的类别分布。

样本行选择: 从完整结果中选 10 行有代表性的样本。选择策略是:如果数据中有 dur、latency、jank、count 等和性能相关的列,按该列降序排列取 top 10(最严重的数据通常最有分析价值);如果没有明确的性能指标列,等间距采样。

1 | -- 200 行原始结果 (~3000 tokens) 压缩为: |

这和前面提到的 Artifact Store 配合使用——Artifact Store 压缩的是 Skill 结果(invoke_skill 返回的数据),SQL Summarizer 压缩的是 Claude 直接执行 SQL 时的结果。两层压缩覆盖了 Agent 获取数据的两条路径。

Claude 对 Perfetto 的 SQL schema 不完全熟悉,会写出有错误的查询。以下是实际记录的典型错误(来自 logs/sql_learning/error_fix_pairs.json):

错误 1:JOIN 了不存在的列

Perfetto 的 slice 表没有直接的 utid 列。要关联 slice 和 thread,需要经过 thread_track 中间表:slice.track_id → thread_track.id → thread_track.utid → thread.utid。

1 | -- 错误: no such column: s.utid |

错误 2:列名歧义

1 | -- 错误: ambiguous column name: name (slice 和 process 都有 name 列) |

错误 3:对 counter 表的数据模型理解有误

Perfetto 的 counter 表存储的是采样点(时间戳 + 值),不是区间数据,没有 dur 列。

1 | -- 错误: no such column: c.dur |

错误 4:stdlib 表名 / 列名陷阱

这两条都是 commit 05922e67 加进去的——发现源是「无主孤儿 stderr」:分析早就结束了,trace_processor 还在喷错误日志,反查回去才定位到 Agent 在 dynamic SQL 里反复踩同样的坑。

1 | -- 错误 4a: no such table: cpu_frequency_counters |

stdlib 视图作者经常会用领域前缀的列名来避开多表 JOIN 时的 ambiguous column 问题,但 Claude 默认假设的是 ts/dur 这种通用约定。这种「stdlib 自己的命名习惯 vs 通用 SQL 习惯」的冲突没法靠 schema introspection 完全自动解决——lookup_sql_schema 工具能告诉 Claude 表存在和有哪些列,但不能预测「这次 Claude 一定会想当然地写 ts」。只能靠纠错对累积来兜底。

这些错误的检测和学习机制是这样的:当 SQL 执行失败时,错误信息和 SQL 被暂存;当后续有 SQL 执行成功时,系统通过 Jaccard 相似度匹配(排除 SQL 结构关键词如 SELECT/FROM/WHERE,以及 Perfetto 通用 token 如 utid/dur/slice)判断是否是同一查询的修正版本。匹配阈值 >30%,时间窗口 60 秒。匹配成功则生成 error→fix 对并持久化到磁盘。

新分析开始时,最近 10 条纠错对加载到 System Prompt,Claude 在写 SQL 之前就能看到这些已知的坑。纠错对设置 30 天 TTL,过期自动清理——Perfetto 的 SQL schema 会随版本更新变化。

最后一个部分稍微跳出产品本身,聊一下开发过程。SmartPerfetto 是用 AI 辅助开发的——从第一行代码到现在,Claude Code 是主要的编程工具。回顾这三个月,我使用 AI 辅助开发的方式本身也经历了几次迭代,和 SmartPerfetto 从 agentv2 到 agentv3 的演进有相似的逻辑。

先简要说明涉及的工具和概念:

--dangerously-skip-permissions(危险模式)和 bypass permissions,让 Claude 无需逐次确认即可自主执行文件编辑、命令运行、Git 操作等。这大幅提升了迭代速度——Claude 可以连续执行「改代码 → 跑测试 → 看结果 → 修复 → 再跑」的完整循环而不被权限弹窗打断,代价是需要开发者对 Claude 的操作有足够信任和事后审查/commit、/simplify),Hooks 是在特定事件(如工具调用前后)自动执行的脚本阶段 1:直接对话

最早期的开发方式是在 Claude Code 中直接描述需求,让 AI 修改代码。类似于结对编程中一个人说、一个人写。这个阶段人需要逐行审查每次修改,因为 AI 对项目上下文的理解有限,经常做出不符合整体架构的局部修改。

阶段 2:Plan Mode(SuperPower)

开始使用 Plan Mode 后,工作流变成:我描述需求 → AI 输出结构化的实施方案(要改哪些文件、每个文件改什么、改动顺序和依赖关系)→ 我审查方案 → 确认后 AI 执行。这把 review 的重心从「逐行看代码」转移到了「审查架构方案」,效率明显提升。

阶段 3:Plan Mode(SuperPower) + 引入同行 Review(Codex)

单靠一个 AI 生成方案,容易出现盲区。我开始在 Plan Mode 的方案确定后,把方案发给 Codex 做独立审查。Codex 以只读方式访问代码库,从架构合理性、边界情况、遗漏风险三个角度给反馈。这相当于在 AI 开发流程中引入了 code review 环节。

文章前面提到的 9 轮架构审查,大部分都经过了这个流程。以 Perfetto Stdlib 集成为例(Round 7,3 月 15 日),Codex 审查了 3 轮,累计提出 36 条反馈,其中涉及 stdlib 模块预加载策略、Schema Index 的缓存失效机制等我在方案中遗漏的问题。

阶段 4:Harness 化的工程流水线

到后期,开发流程变成了:

1 | 1. 我确定需求和架构方向 |

这个流程中,人的介入集中在第 1 步(需求和架构决策)和第 4 步(评估 review 反馈)。代码细节、测试执行、格式整理由工程流水线完成。

回过头看,我的 AI 辅助开发流程和 SmartPerfetto 的 Agent 分析流程在结构上是相似的:

| 维度 | SmartPerfetto Agent 分析 | 我的 AI 辅助开发 |

|---|---|---|

| 意图理解 | Scene Classifier 识别场景 | 我确定需求方向 |

| 策略注入 | .strategy.md 注入分析方法论 | Plan Mode 输出实施方案 |

| 执行 | MCP 工具调用 SQL/Skill | Claude Code 执行代码修改 |

| 质量验证 | 三层 Verifier (启发式+Plan+Haiku) | 回归测试 + Codex review |

| 纠正循环 | Correction Prompt 让 Claude 修正 | 测试失败 → 分析 → 修复 → 重跑 |

| 跨会话学习 | Pattern Memory + SQL 纠错 | CLAUDE.md 规则积累 + memory 系统 |

两个系统的演进方向也一致:人的介入从执行层逐步上移到决策层。 SmartPerfetto 从固定管线(人定义每一步)到自主推理(人定义目标和约束);我的开发方式从逐行 review 到审查架构方案。

这不是偶然——Harness Engineering 的核心就是构建足够的工程基础设施(测试、验证、review),使得人可以信任 AI 的执行结果,把注意力放在更高层的决策上。

下图汇总了 SmartPerfetto 的 Harness Engineering 全景——从输入路由到跨会话学习:

回顾这三个月的迭代,从 agentv2 的 13 步固定管线到 agentv3 的自主推理,从约 30% 误判率到三层验证,从 15000 tokens 的 System Prompt 到 4500 tokens 的按需加载——每一步变化都有具体的失败经历在推动。

做完这个项目之后,我对 AI Agent 应用开发有两个体会。

第一个是:主要工作量不在 LLM API 调用本身,而在围绕 LLM 的工程基础设施:

第二个体会是:Agent 的「环境」比 prompt 的措辞重要得多。 agentv3 初期我花了不少时间调整 System Prompt 的用词和格式,后来发现真正影响 Agent 输出质量的不是 prompt 怎么写,而是给它什么工具、返回什么数据、施加什么约束。三个具体的例子:

submit_plan 门控后,Claude 不再没有方向地查 SQL(之前会出现连续 SELECT * FROM slice → SELECT * FROM thread 的无目的查询),分析路径变得有组织lookup_knowledge 工具后,根因分析的深度从「主线程阻塞」推进到「Binder 对端 system_server 因 CPU 被调度到小核导致响应延迟」这些改进都不是通过调整 prompt 文字实现的,而是通过改变 Agent 的工具集和数据环境实现的。如果我要给做 AI Agent 应用的工程师一个建议,就是把精力放在工具设计和数据控制上,而不是 prompt engineering 上。

当前的 SmartPerfetto 是一个交互式分析工具,还远远没有达到可以发布的程度,所以目前还是闭源的,由我个人在负责开发。后续的工程方向包括:

.override.yaml 只覆盖了核心 Skill。更多厂商专属指标(高通 Snapdragon Profiler 数据、联发科 MAGT 信号、三星 GameOptimizing 服务)需要逐一对接在合适的时候本工具会开源处理(因为各个大厂内部都在做了,所以开源出来大家集思广益,共同开发),对进度感兴的同学可以加我微信进群聊或者私聊。

下面是个人的介绍和相关的链接,期望与同行的各位多多交流,三人行,则必有我师!

一个人可以走的更快 , 一群人可以走的更远

16 KB 内存页面大小的支持,是Google Play 新提出的要求。要在2026年5月31日之前,满足这一条件:

Android 15 的 16KB page 检测主要看三件事:

对于aab 来说,上面的三个要求,一般只用关注PT_LOAD。因为aab 有压缩率,所以关于压缩的两项检验直接计算是不准确的。Google Play 在分发时会自动处理。

官方文档:

https://developer.android.com/guide/practices/page-sizes?utm_source=chatgpt.com&hl=zh-cn

关于so 文件是否合规的检测,主要有以下几种方法:

可以解压出so文件,然后使用ndk 工具检测(一定使用PowerShell,cmd无法运行):

1 | llvm-objdump.exe -p E:\Test\so\arm64-v8a\libanogs.so | Select-String -Pattern "LOAD" |

运行结果可以看LOAD off 类型行尾是不是带有212、213。

低于2**14的so文件都不符合。

工具的路径在:

1 | {YourNDKPath}\toolchains\llvm\prebuilt\windows-x86_64\bin |

但是这里只检查了PT_LOAD。

Google 官方提供了检测工具:

可以直接使用这个脚本进行检测。

1 | check_elf_alignment.sh APK_NAME.apk |

最后,如果将Android Studio 更到最新版本,即可使用Apk Analyze 功能进行检测。

前者报错为:1

4 KB LOAD section alignment, but 16 KB is required

后者报错为:1

RELRO is not a suffix and its end is not 16 KB aligned

Unity相关的so,需要通过提升Unity 编辑器版本号的方式进行解决。

第三方SDK 相关的so,需要联系相关提供商进行SDK 升级。

如果无法完成合规,应该考虑取消对该插件的接入。

如果是自己使用NDK 编译的so,需要升级NDK工具并在编译中指定相关参数。

1 | ({NDK Path}/ndk-build ^ |

对于Android.mk 文件和Application.mk 文件也有内容需要修改:

如果旧内容涉及cmd-strip,在打包时会报错。这是因为NDK r23+中,strip 工具路径变成 LLVM 版本。最简单的解决方式是删掉这一行,新版本不需要手动调用strip,会自动调用。

如果文件中存在:APP_STL := gnustl_static,也需要进行修改。

修改为:APP_STL := c++_static

为了兼容RELRO 必须在 segment 末尾(suffix)和 RELRO end 必须 16KB 对齐,需要在Android.mk 中增加:

1 | LOCAL_LDFLAGS += -Wl,-z,max-page-size=16384 |

最后,在旧的代码中,如果使用了PAGE_SIZE / PAGE_MASK 宏,这会报错,在新版本中,NDK 不再提供。

需要增加以下内容:

1 | #ifndef PAGE_SIZE |

升级到新版Unity之后,如果不修改代码,可能不会让C++代码重新导出。

也可以删除Library目录下的Bee目录和所有的il2cpp_*目录的缓存,强制生成。

对于经历过 2007-2017 年移动操作系统大洗牌时代的用户,Android 曾是一面旗帜。

在 BBOS、塞班、Windows Mobile「百家争鸣」之后,由谷歌牵头的 Android 成为仅存的硕果。这个开源操作系统,曾经是包容、多样与打破陈规的象征,与隔壁精致、有板有眼,却封闭的 iOS 形成了鲜明对比。

▲ 图|WIRED

然而多年以后,谷歌变了,Android 也变了。

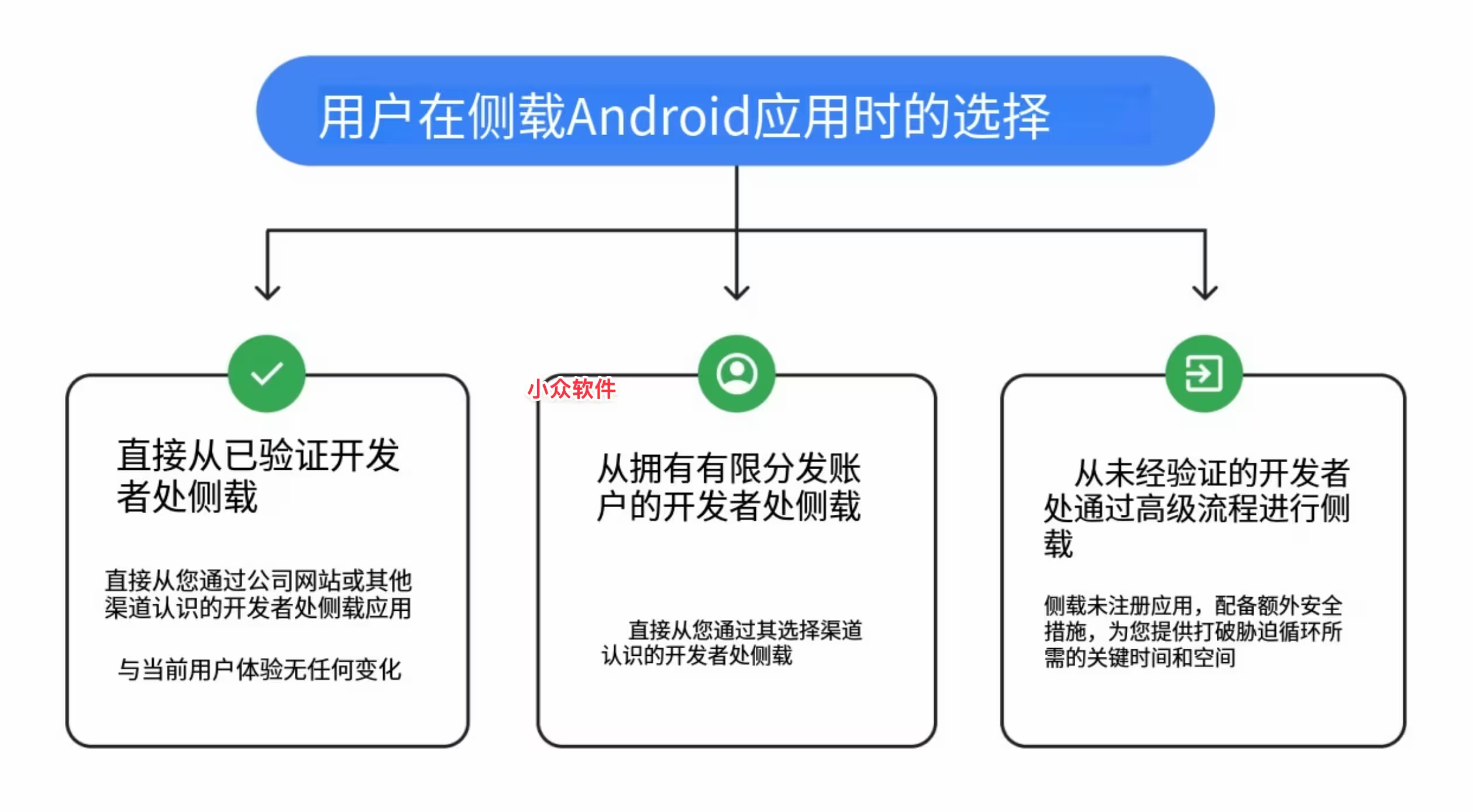

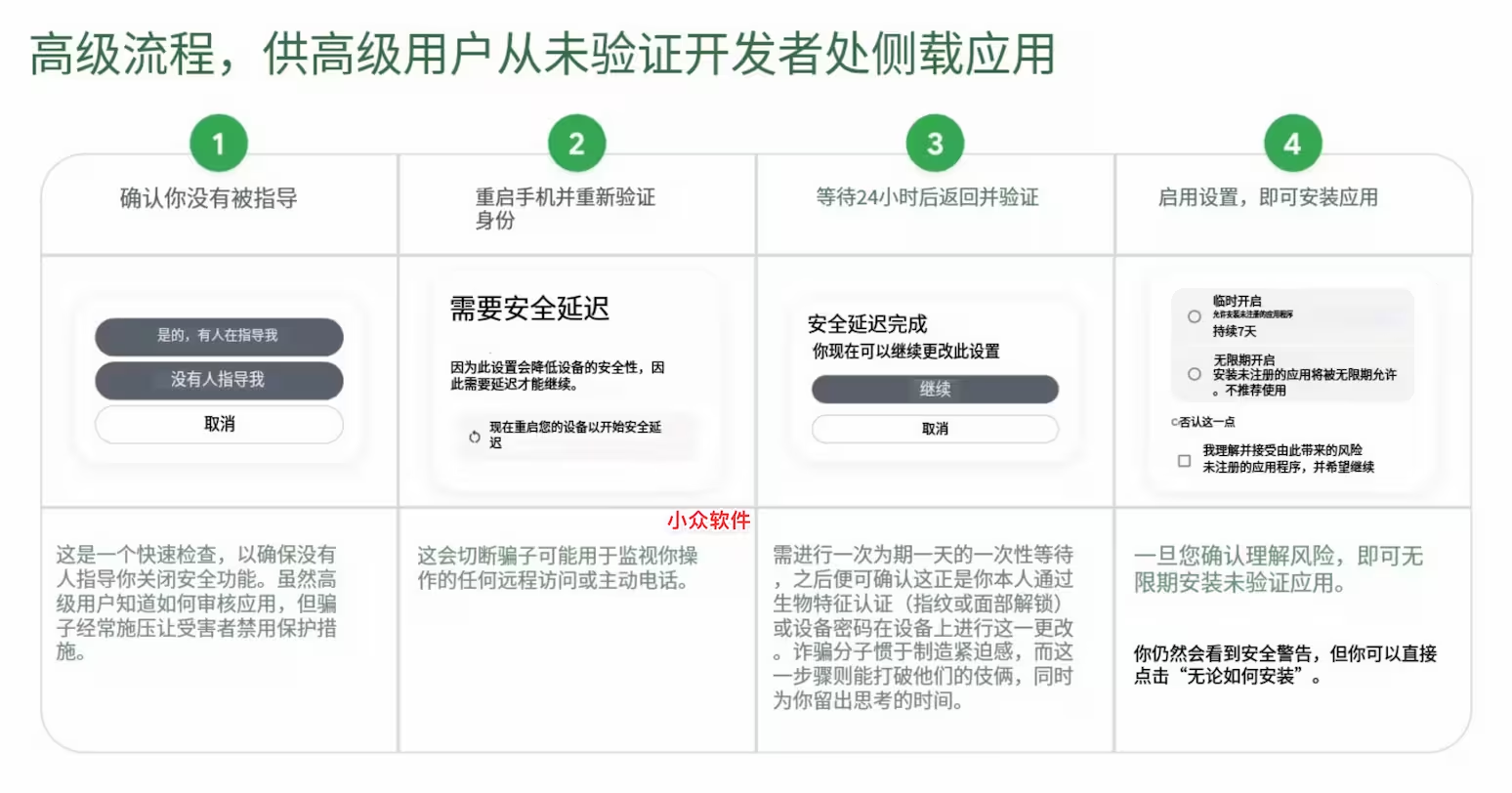

2026 年 4 月 1 日,本来是个大家都开心的日子,谷歌突然宣布:

Android 开发者验证功能自近日起全面推出,所有开发者必须向谷歌注册自己的应用。未来如果系统检测到安装包没有注册信息,将会强制启动 7 天的「安装冷静期」,或者要求用户必须接上电脑用 ADB 授权安装。

这套名为「高级侧载」(advanced sideload)的功能预计在今年 8 月向所有安卓用户推出,「冷静期」功能则计划 2027 年在全球范围施行。

本质上,谷歌封锁了「侧载」应用,即直接通过 .apk 文件直装应用的路子。

▲ 图|Aurich Lawson

从不断收紧的第三方应用侧载限制,到针对全球开发者的强制认证要求,再到令人难绷的「七天安装冷静期」,叠加前面转向闭源的新闻——无不在释放一个令人心寒的信号:

谷歌正在亲手杀掉曾经由它开启的开放 OS 时代。

毕竟如果我们回看 Android 诞生初期,它之所以能够击溃塞班、抗衡 iOS,靠的绝不是单纯「免费」,同时还有那份近乎野蛮的开放性。

▲ 图|TechRadar

正是对于「开放性」的包容,让 Android 成功突围,得以在全球移动 OS 市场上和苹果抗衡,以后来居上的姿势告诉全世界:

手机操作系统,何必是被严密限制的黑盒?它完全可以是一张白纸,由厂商、开发者、用户共同书写——

如果你不喜欢厂商预装的桌面,就直接换一个启动器;Play Store 也不是唯一的下载渠道,各种第三方应用市场百花齐放。

当然,如果你想要的应用没有上架应用商城,完全可以通过侧载的方式安装。

▲ 知名第三方应用市场 F-Droid|Android Authority

这种高自由度和可定制化,就是 Android 森林能够如此茂盛的根基,也是它相比坚持「封闭花园」策略的 iOS 的最大竞争优势。

但今天的谷歌,似乎早已忘记了当年「不作恶」(Don’t be evil)的口号,同时患上了某种「权力焦虑症」——它要控制系统里每一条 ADB 指令的流向,质询每个安装包的来源。

这完全就是「屠龙勇士终成恶龙」的现实版本。

谷歌正在用一种温水煮青蛙的方式,将 Android 变成一个披着「开源」的皮、实则高度集权的私家领地。

▲ 图|How-to-geek

在谈到这些限制时,谷歌永远都只会抛出「安全」和「用户体验」的理由。

诚然,移动安全至关重要,在如今这个手机承载了我们 95% 日常生活的时代来说更是如此,但我们已经经历了太多太多血淋淋的教训——

所有拿「安全」做挡箭牌的商业决策,最后都变成了攫取用户信息获利的手段。

更何况,谷歌在不管不顾地推进这种封闭化进程时,反而让自己露出了一个极其尴尬的姿势。

「没有苹果命,得了苹果病。」这句话以前是形容盲目抄袭苹果产品形态、却忽视了苹果设计逻辑的手机厂商用的,现在用来形容谷歌倒是再贴切不过——

没有人能够否认,iPhone + iOS 软硬件结合的「围墙花园」(walled garden)模式在商业上的成功,iPhone 用户也乐于留在其中。

▲ 图|Apple

但我们必须清楚:苹果能够跑通这一套逻辑的前提,是它真的做到了「为用户提供一个完整的闭环生态」。

iPhone 只能从 App Store 获取应用不假,但 App Store 里的应用不仅会经过苹果严苛的技术审核,更重要的是:苹果的服务足够便捷、稳定,且能够在全球范围提供相对统一的高质量内容。

▲ 图|Apple

反观谷歌 Play Store,光是 Play Store 本身的 Bug 频出和应用质量的良莠不齐,就足以让谷歌梦里的「围墙花园」地基垮掉。

虽然 App Store 里面也有不少粗制滥造的东西,但相比 Play Store 的生态还是小巫见大巫了。

▲ Play Store 付费榜

哪怕谷歌已经扯着嗓子喊了几年的 Play Protect 机制和强制 API 规定,我们依然能在 Play Store 的推荐页乃至首页,看到大量粗制滥造的马甲包。

甚至在 2026 年的今天,Play Store 免费区里面依然潜伏着太多字面意义上的「毒瘤」应用。

▲ 麦卡菲安全通报的数个 Play Store 毒瘤应用|McAfee

而在这种官方渠道无法做到尽善尽美的情况下,谷歌却还要斩断用户寻找第三方替代方案的后路,好一个又当又立的典范。

别忘了,Play Store 同样是锁区的,并且锁区机制相比 App Store 简直有过之而无不及。

对于很多地区的用户来说,侧载 APK 其实跟所谓的极客精神八杆子打不着——而是为了在官方商店堵死的情况下,维持手机的基本功能。

▲ 图|Reddit

而谷歌紧赶慢赶想要关上侧载这扇门,本质上就是在强迫用户接受一个德不配位的商店服务。

谷歌对 Android 核心资产的态度转变,更是让人加深对这个操作系统的不信任。

从去年开始,谷歌就开始宣布 Android 的部分核心功能不再向 AOSP 开放,而是整合进其私有的 GMS 服务中。

换言之,以前「原生」和「类原生」的区别,已经被谷歌自己切割成「Pixel OS」和「其它」。

同时,AOSP 源代码的公开频率和深度也在大幅削减,直至谷歌最后宣布:仅会向部分生产 Android 手机的企业伙伴提供 AOSP 源码。小型硬件品牌、第三方 ROM 和个人开发者,哪凉快哪歇着去吧。

▲ 图|Android Authority

这就是 Android 从开源转向闭源的标志。

那个曾经属于全球开发者的 Android、那个曾经用「农村包围城市」战术赶超 iOS 的 Android,其开放与自由的属性,正在被谷歌从内部一点点掏空。

自从 Pixel 手机的业务站稳脚跟,谷歌就开始试图通过控制底层代码和基础 API,把 Android 从一个公共资源池,转型为纯粹的、为谷歌搜索、广告、应用生态业务服务的赚钱工具。

▲ 图|Google Ads

这种商业上的贪婪,正是最近几代 Android 大版本在审美和质量上表现得极其分裂的原因——

它既想要苹果那样对软硬件生态的话语权,又舍不得放下它那套依靠大规模数据采集和广谱分发的商业逻辑。

这其中最典型的例子,就是谷歌对 UI 设计规范的反复无常。

你或许还记得 Material Design,那个谷歌曾经提出的介于拟物化和扁平化之间的、以「折纸」为哲学的设计语言:

▲ 图|Tech & ALL

从 Material Design 1.0 到现在的 Material You、Material 3 Expressive,且不说安卓本身的设计语言有多割裂,谷歌做了这么多年设计先锋,到头来却连自家全家桶的设计都没办法统一跟上最新标准。

自家房间都扫不干净,谷歌又有什么颜面指挥全世界 Android 开发者呢?

▲ Material 3 Expressive 效果图|Google Design

理念的混乱、审美的平庸,正是谷歌无法建立起类似苹果那样的品牌信仰和生态凝聚力的原因。

然而在这种软实力缺失的前提下,谷歌却试图通过强硬的硬性限制——比如可能在 2027 年全球上线的「七天安装冷静期」——来建立防御壁垒。

这种做法不仅是逃避责任,更是一种技术上无能的表现。

▲ 图|Interesting Engineering

如果一个系统需要通过人为制造障碍、折磨用户耐心的方式,来规劝用户应该做什么,维持所谓的安全,那只能说明这个系统的底层架构已经混乱到了无法通过正常技术手段解决问题的地步。

苹果之所以是苹果,因为它从卖 iPhone 的第一天就设计好了如何运转这样一个封闭的生态系统。

谷歌想要变成苹果,用的方法却是「头疼砍头、脚痛砍脚」。

从 18 年前的 Android 1.0 走到今天,谷歌似乎忘记了 Android 之所以能有如今的地位,正因为它是一个「和 iOS 不一样的选择」。

▲ 图|Android Police

然而当谷歌把 Android 变得越来越像一个廉价、粗糙且充满限制的 iOS 仿制品时,它就失去了自己最核心的竞争优势——

既然非得从两个封闭系统里选一个,那我凭什么选尾大不掉的 Android,而不去买更完善、更安全、封闭得井井有条的 iPhone 呢?

「开放」与「封闭」的矛盾中心,就是谷歌没有办法拿出一个真正能够在封闭系统内运行的足够好的 Android 产品,来为自己的策略撑腰。

它既没有苹果那样端到端的生产研发实力,又没有苹果的品位和审美,更是至今保留着 Android 里面抠都抠不掉的牛皮癣——年代断层的 UI、无法统一的 API、以及封闭又稀碎的软件生态。

苹果给用户喂饭,虽然不一定合每个人的胃口,但好歹是饭。

而谷歌喂的,就很难说是什么东西了。

![]()

▲ 图|9to5Google

直白地说,谷歌对于 Android 开放性动手动脚,本质就是缺乏远见且充满傲慢的体现,在自己的地位稳固后,开始逐渐剥离曾经赋予它权力的「草根」生态,转而渴望独裁的横征暴敛。

如果谷歌继续在封闭之路上狂奔,那它最终收获的不会是一个稳定的赚钱机器,而只会是一个死气沉沉的荒芜花园。

因为谷歌在 18 年之后,已经彻底忘记了:

人们选择 Android,难道是因为它像 iOS?

#欢迎关注爱范儿官方微信公众号:爱范儿(微信号:ifanr),更多精彩内容第一时间为您奉上。

去年在接入安卓SDK时,会有部分渠道有要求手写闪屏的情况,下面是当时的笔记,这只是最简单的一种方法。

很好的例子:

https://www.jianshu.com/p/a609f510b19a

https://blog.csdn.net/l799069596/article/details/47094731

安卓动画:https://blog.csdn.net/IO_Field/article/details/53101499

除去游戏本身的闪屏之外,有的渠道会要求,有额外的渠道闪屏。为了使用一套资源出不同渠道包,我们可以对接渠道的AS工程进行处理,单独设置闪屏。

首先,创建一个闪屏Activity,为你的主Activity,这样在游戏的一开始你就可以看到闪屏了。

这里需要注意的是,你原先的Activit也需要在Manifest中注册打开日志,否则在打包的时候会找不到,报错:

https://blog.csdn.net/qq_28301007/article/details/52265775

1 | <activity android:name="...Activity"/> |

下面是主Activity,也就是闪屏Activity的代码,需要根据AS的提示import缺少的部分。

1 | import android.animation.ObjectAnimator; |

1 | <?xml version="1.0" encoding="utf-8"?> |

在上面控制闪屏格式的style.xml中,可以看到闪屏的背景色设置为了白色。这里有一些常用的颜色xml:https://blog.csdn.net/sundaysunshine/article/details/53509854

除了这两处之外,还需要根据style.xml中的配置,放好闪屏图片,设置闪屏背景。

整个闪屏的原理就是创建一个动画,在动画播放完成之后,去执行一个新的activity。在补全报错的部分之后,还是有一些细节部分需要注意的。

首先是结束时间的判定。判定时机总共有两种,一种是获取动画的进度,就像这里的例子,使用(int)animation.getAnimatedFraction()进行获取一个从0~1的数,来表示目前的动画的播放进度。除此之外还可以获取播放的时间,这个函数是:getAnimatedValue(),它可以获取属性的当前值。使用这两个函数可以很方便地控制动画的时间和动作。

除此之外,在调起另一个Activity之后,我结束了这个Activity。这是因为如果使用默认的LaunchMode,在重新唤醒应用时,闪屏会再次启动,然后走完动画,应用重启。这就造成了应用无法关闭的状况,只能后台强制杀掉。解决办法就是让闪屏只执行一次。

去年的这个时候,我在忙于接入各种SDK。接渠道SDK,是一件十分薛定谔的事情。你觉得很容易,的确很容易,但是,也很容易遇到问题。然后我就陷入了长期的自闭状态,再加上偷懒,然后博客就断更了一年。现在回头来回忆一下,去年的这个时候,接入SDK时的那些体验。

1.酷派

充值之后,服务器收不到消息,对接也没有人。

现在看来很明显,已然黄了。

2.应用宝

传说中的5000人大群只有2个技术的大渠道。每天上午问问题会施舍你两句,下午是肯定不会回答问题的,团建能团建半个月。这个渠道我是使用聚合sdk接入的。需要注意的是,接入时有测试阶段,和正式阶段之分,游戏货币名不能修改,同时还必须接入腾讯的信鸽推送SDK,否则无法过审,手动接入成本极高。

3.金立

高版本会造成初次进入闪退,主动获取权限也不行,必须低版本编译。

华为手机会出现渲染错误,游戏变成紫红色。

需要安装支付插件。

现在也应该没有接入的必要了。

4.华为

相当棒的渠道,文档详细,对接起来体验也很不错。充值错误的时候,每一步骤,原因都会有显示。

但是不支持第三方工具接入。

需要安装支付插件。

5.魅族

商品id配置不明,会出现莫名的变动,很不靠谱。

支付回调生效需要1天的时间,需要对商品进行映射,对接很麻烦的渠道。

需要安装支付插件。

6.360

包体最大,足足有50多k的方法数,不分包就是死。

7.百度

方法数排名第二,仅次于360。

高版本编译会无法使用闪屏。

提审体验极差。说好的SDK不强用更,但是等到提审后告诉你不合格。

8.联想

商品id为自动生成,需要做好映射。

AnySDK接入需要注意参数顺序。

9.UC

无法使用第三方工具进行接入。

闪屏比较蛋疼,在sdk初始化时自动播放。首次运行时无法正常显示,时机不一定,容易和应用闪屏覆盖。

10.OPPO、VIVO

无法使用第三方工具进行接入。

需要安装支付插件。

11.小七

文档描述不明确,注意对登陆回调的处理方式,注重切换账号的测试。

SDK的Manifest中,最高宽高比设置为2.2。如果游戏中有对这个参数进行修改,需要进行统一。

12.拇指玩

sdk默认背景为透明,会造成有些版本的手机唤起sdk时会显示桌面为背景。或者是切换到主屏后,再回来,只有单独的sdk页面。

解决方式是把style.xml中的windowIsTranslucent值置为为false。

回调处理方式与其他sdk略有不同,Log与执行功能部分的代码进行了分离。

目前版本,无法使用qq登陆等方式,在登陆界面仍没有去掉该入口。

其他:

在运营过程中,小米、UC、应用宝和魅族会不同频率出现无法登录的问题,属正常现象,是他们的SDK服务器抽风了,会报一些很可怕的错误,比如应用不存在,应用id无效之类的。这时候只需要稳定好用户的心态即可,没有任何解决办法。

Haven 是一款免费、开源的安卓一站式 SSH、VNC、RDP 和 SFTP 客户端。@Appinn

![Haven - 一站式开源 SSH、VNC、RDP 和 SFTP 客户端[Android] 45 Haven - 一站式开源 SSH、VNC、RDP 和 SFTP 客户端[Android] 45](https://www.appinn.com/wp-content/uploads/2026/03/cover-1774426285496-1.jpg)

Haven 功能还挺多的:

| SSH 终端功能 | 说明 |

|---|---|

| 多标签终端 | 同时管理多个连接 |

| Mosh 支持 | 弱网/切换网络不断线 |

| Eternal Terminal | 类似 Mosh 的稳定连接方案 |

| 自动重连 | 掉线恢复 |

| tmux / zellij / screen 集成 | 自动附着会话 |

| 键盘工具栏 | 移动端补全 Ctrl / Alt 等键 |

| 文本选择复制 | 适配触屏操作 |

| URL 自动识别 | 点击直接打开 |

| 功能 | 说明 |

|---|---|

| 本地端口转发(-L) | 本地 → 远程 |

| 远程端口转发(-R) | 远程 → 本地 |

| ProxyJump(-J) | 多跳 SSH(跳板机) |

| SOCKS5 / SOCKS4 / HTTP 代理 | 走代理连接 |

| RDP over SSH | 桌面通过隧道走 |

| 功能 | 说明 |

|---|---|

| VNC 客户端 | Linux / 自建桌面 |

| RDP 客户端 | Windows 远程 |

| 手势操作 | 拖拽 / 缩放 / 滚动 |

| 键盘映射 | 适配移动端输入 |

| 功能 | 说明 |

|---|---|

| 文件浏览 | 类似文件管理器 |

| 上传 / 下载 | 双向传输 |

| 多标签页 | 多服务器切换 |

| 排序 / 管理 | 基础文件操作 |

| 功能 | 说明 |

|---|---|

| SSH Key 支持 | Ed25519 / RSA / ECDSA |

| 密钥生成与导入 | 本地管理 |

| Host Key 校验(TOFU) | 首次信任机制 |

| 指纹变化检测 | 防中间人攻击 |

| 生物识别锁 | 指纹 / 面部 |

| 无遥测(No telemetry) | 不收集数据 |

| 本地存储 | 不依赖云 |

| 功能 | 说明 |

|---|---|

| Local Desktop | 手机本地跑 Linux 桌面 |

| 基于 PRoot + Xvnc | 无需 root |

| Xfce4 环境 | 轻量桌面 |

| 类似“手机变 Linux” | 偏极客玩法 |

![Haven - 一站式开源 SSH、VNC、RDP 和 SFTP 客户端[Android] 46 Haven - 一站式开源 SSH、VNC、RDP 和 SFTP 客户端[Android] 46](https://www.appinn.com/wp-content/uploads/2026/03/1_terminal.avif)

![Haven - 一站式开源 SSH、VNC、RDP 和 SFTP 客户端[Android] 47 Haven - 一站式开源 SSH、VNC、RDP 和 SFTP 客户端[Android] 47](https://www.appinn.com/wp-content/uploads/2026/03/5_desktop.avif)

![Haven - 一站式开源 SSH、VNC、RDP 和 SFTP 客户端[Android] 48 Haven - 一站式开源 SSH、VNC、RDP 和 SFTP 客户端[Android] 48](https://www.appinn.com/wp-content/uploads/2026/03/8_toolbar_config.avif)

原文:https://www.appinn.com/haven-android/

随着 OpenClaw 的流行,在手机上用终端,也要流行了吧

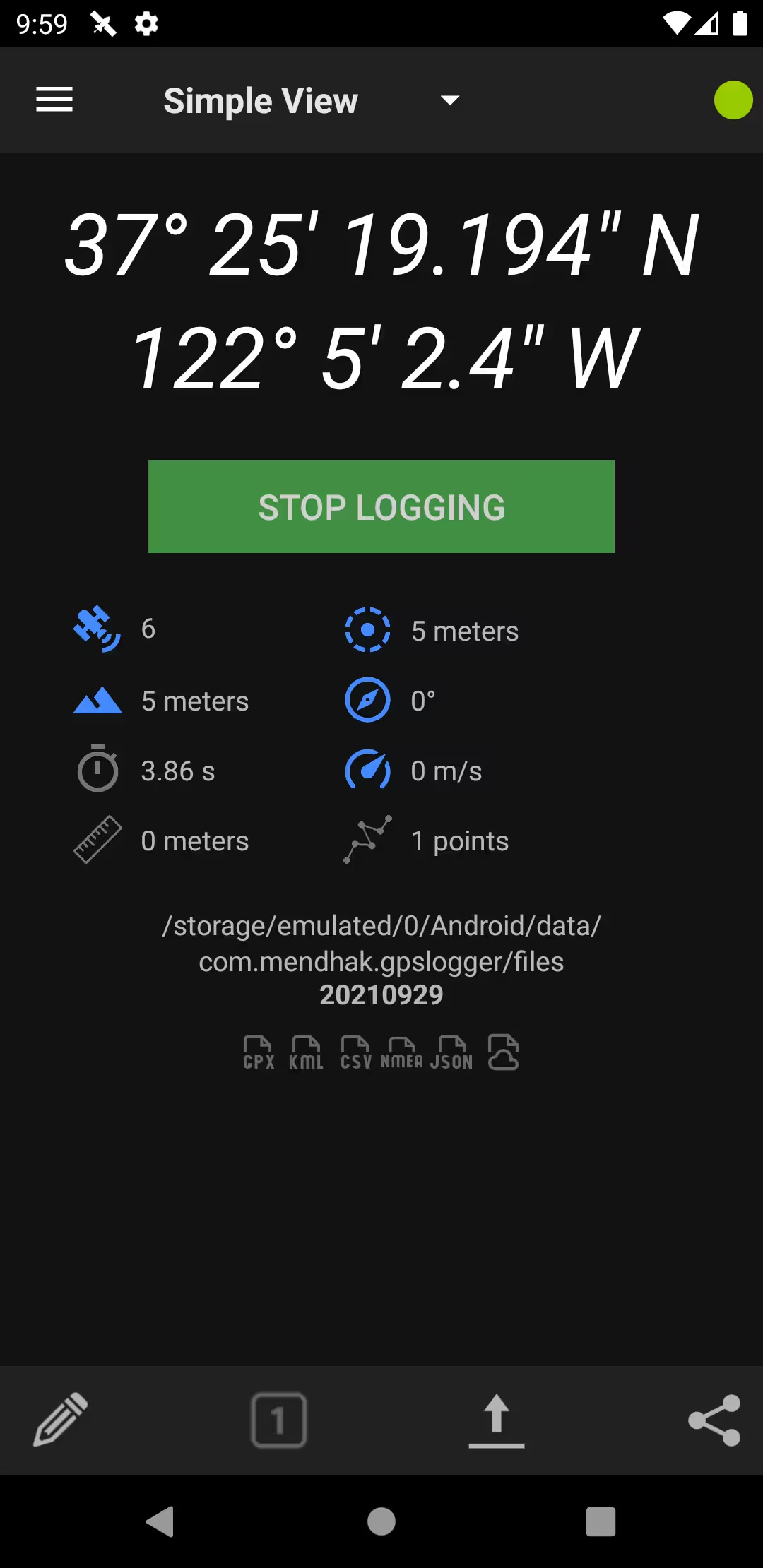

如果你经常去户外,需要一款可以记录 GPS 轨迹的应用,可以试试这款开源工具 GPSLogger,它轻量、小巧、功能专一,同时又省电。在记录 GPX/KML 轨迹的同时,还能添加注释。@Appinn

感谢小众软件论坛 @X948720857 同学在《想找一个功能非常单一的轨迹机录软件(安卓版) 》问题中的推荐,以及群组中 @Yves 同学的推荐。

GPSLogger 是一款开源安卓应用,它可以按照指定的时间间隔记录 GPS 坐标,并保存为 GPX、KML、CSV、NMEA 和 CSV 格式,如果数据支持,还可以同时记录速度、方向和高度。

其他功能包括:

记录 GPS 轨迹这件事,青小蛙遇到的场景是出门爬山。

在山中你需要默认无手机信号,所以需要提前下载别人的轨迹,以防迷路。而这些轨迹文件,都是通过诸如 GPSLogger 这样的应用记录下来的。

所以青小蛙在爬山使用别人轨迹的同时,也在自己记录,不过一般情况下使用了两步路。但耗电的确是个大问题。

通常情况下,我会带两部手机,一部开飞行模式,只用来查看轨迹和记录轨迹,以防没电。

其他用户,欢迎各位来分享。

原文:https://www.appinn.com/gpslogger-android/

使用 redroid 等安卓虚拟环境,可能会发现 google play 用不了的问题。

虽然系统集成了 gapps,但系统提示 “设备未获得play保护机制认证”,无法登录 play 商店。

可能的原因比较多,这里大概是因为虚拟机的型号没在google的数据库里。

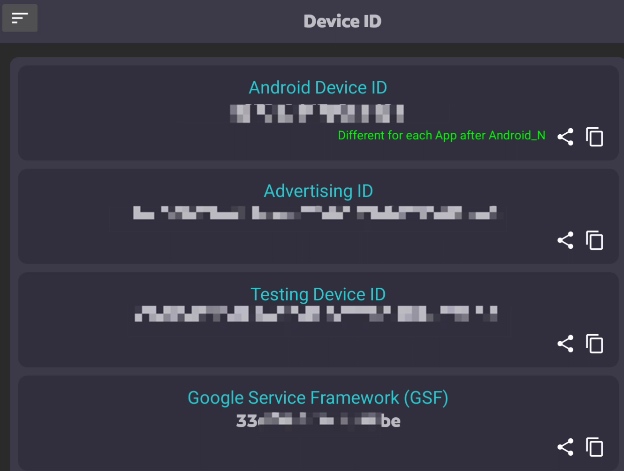

解决方案就是,获取 GSF ID 注册到 Google。

ffffffffprintf "%d\n" 0xffffffff,转换换成10进制数字。

有些应用在安卓上是独占的,iOS 上又没有比较好的替代品,而且 iOS 上没有能用安卓模拟器。

如果使用多个设备,维护的心智成本又高,被这个问题困扰了许久。

最近碰巧了解了 scrcpy, 用于远程控制安卓,终于解决了这个问题。

需要的工具

由于已有PVE环境,这里选用PCT,主要步骤

1 | androidboot.redroid_width=1668 androidboot.redroid_height=2388 androidboot.redroid_fps=60 |

ps: 安卓容器对宿主机性能似乎有一定要求,J4125 只是勉强够用,流畅度一般。

安装 scrcpy ,连接命令

1 | scrcpy --audio-codec=aac \ |

参数解释

--audio-codec=aac同步声音,使用 AAC 编码,默认参数可能导致没有声音--video-codec=h264使用 H.264 视频压缩编码--video-bit-rate=16M16Mbps 码率,高画质--max-fps=60最大帧率 60FPS,画面流畅--tcpip=192.168.10.181:5555Wi-Fi adb 连接设备--start-app=io.legado.app.release (可选)连接后直接启动 Legado App,应用列表可使用adb shell pm list packages -3查看appstore中安装 scrcpy-mobile

由于该应用的用户界面易用性比较差,表单也不支持有些 scrcpy 参数,这里直接使用快捷指令打开应用。

设置打开 scrcpy-mobile 后,开启引导式访问,防止误触。同时可以在 iOS 设置中开启引导式访问的面容id,防止频繁输入密码。

scrcpy-mobile 的 url schema

1 | scrcpy2://192.168.10.181:5555?enable-audio=true&audio-codec=aac&video-bit-rate=16M&video-codec=h264&max-fps=60 |

最后,这也未尝不算一种 NTR

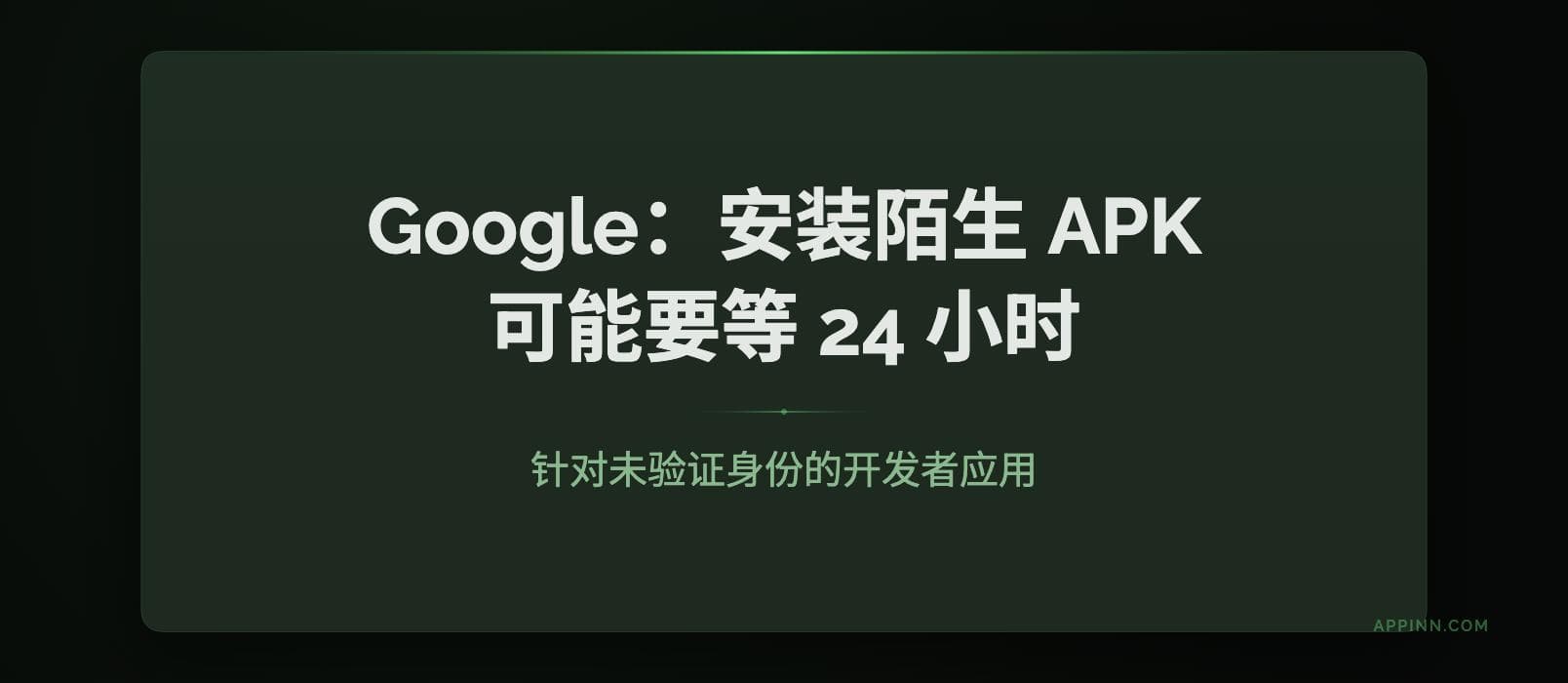

如果你平时有从 GitHub、论坛下载 .apk 手动安装安卓应用的习惯,这个变化可能会直接影响你。

Google 在 Android 开发者博客上发布了名为《Android开发者验证:平衡开放性、选择与安全性》的文章,明确了未来高级用户安装未验证 .apk 应用的具体规则,最长需要 24 小时才能完成安装。@Appinn

Google 无法确认开发者身份的应用,就属于陌生 APK 安装包。比如:

说简单点,就是 Google 需要知道:这个 App 是谁开发的。

当用户自己为安卓手机安装 .apk 应用时:

如用户安装的应用开发者是 Google 验证开发者,则不会进入此流程,会立即完成安装。

Google 允许开发者在未经过认证的情况下,可以与一小群人(最多 20 台设备)共享应用程序。

国内手机(华为 / 小米 / OPPO / vivo)基本不受影响:

没有 Google Play 服务

没有 Google Play 服务 没有 Google Play Protect 完整体系

没有 Google Play Protect 完整体系但中国区应用商店已经自带了开发者实名、应用备案。

全部都受此限制。包括:

只要开发者未通过验证,都可能触发高级安装流程。

目前主流评论中,有三派观点:

代表:

观点:Android 终于开始认真对付诈骗和恶意应用了

代表:

观点:Android 正在失去“无需许可发布软件”的灵魂

还记得这篇文章么:谁拥有你的手机?F-Droid 与 Google 的“侧加载”之战

代表:

观点:开放系统在今天的监管和安全环境下,很难继续完全开放

| 日期 | 里程碑 | 开发者聚焦 |

|---|---|---|

| 2025 年 8 月 | 宣布了新的 Android 开发者验证要求 | 了解新要求并报名参与抢先体验。 |

| 2025 年 11 月 | 抢先体验开始 | 如果收到邀请,请开始进行身份验证和应用注册。 |

| 2026 年 3 月 | 面向所有开发者开放注册 | 开始进行身份验证和应用注册,以便您希望继续在已获认证的 Android 设备上安装的所有应用都能顺利安装。 注册以抢先体验受限分发账号。 |

| 2026 年 6 月 | 限量分发账号开始抢先体验 | 如果您收到邀请,请创建账号并分享您的反馈。 |

| 2026 年 8 月 | 受限分发账号在全球范围内推出 面向用户的更高级别流程在全球范围内推出 | 如果您适合使用受限分发账号,请创建账号并注册应用。 |

| 2026 年 9 月 | 开始实施地区性强制措施 | 验证合规性,以免您的应用在巴西、印度尼西亚、新加坡和泰国境内被禁止安装。 |

| 2027 年及以后 | 全球违规处置 | 继续在全球范围内分阶段发布。 |

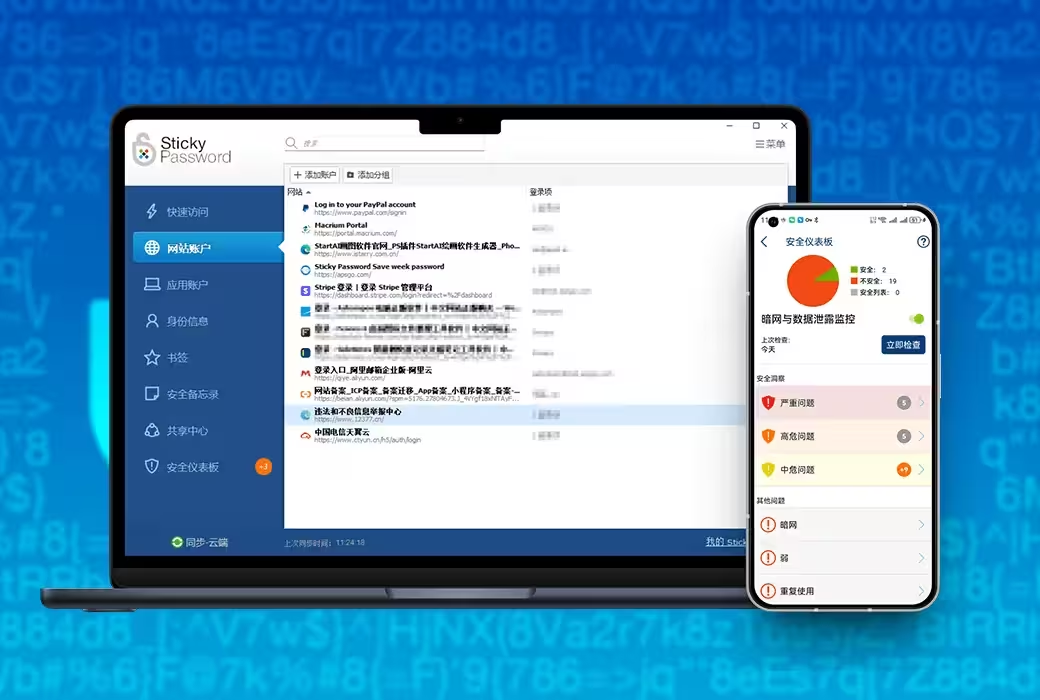

前几天 1Password 官宣涨价,最高 33% 幅度,青小蛙也开始寻找新的替代者了。在社区里还有一个正在进行的提名《我最喜爱的密码管理器》。

碰巧 @waaabc 同学提到了 StickyPassword 这款拥有终身授权的软件,1P 用一年,SP 用一辈子。

现在常见的密码管理器,大概率是:1Password、Bitwarden、LastPass……

但你可能不知道,有一款诞生于 2001 年 的密码工具,至今还在更新。

StickyPassword 是一款有 25 年历史的密码管理器工具,来自 AVG 前高管团队。从 2001 年至今,他们只做一件事:让密码管理更简单、更安全。

25 年下来,全球超过 200 万用户在用。没有铺天盖地的广告,全靠口碑。

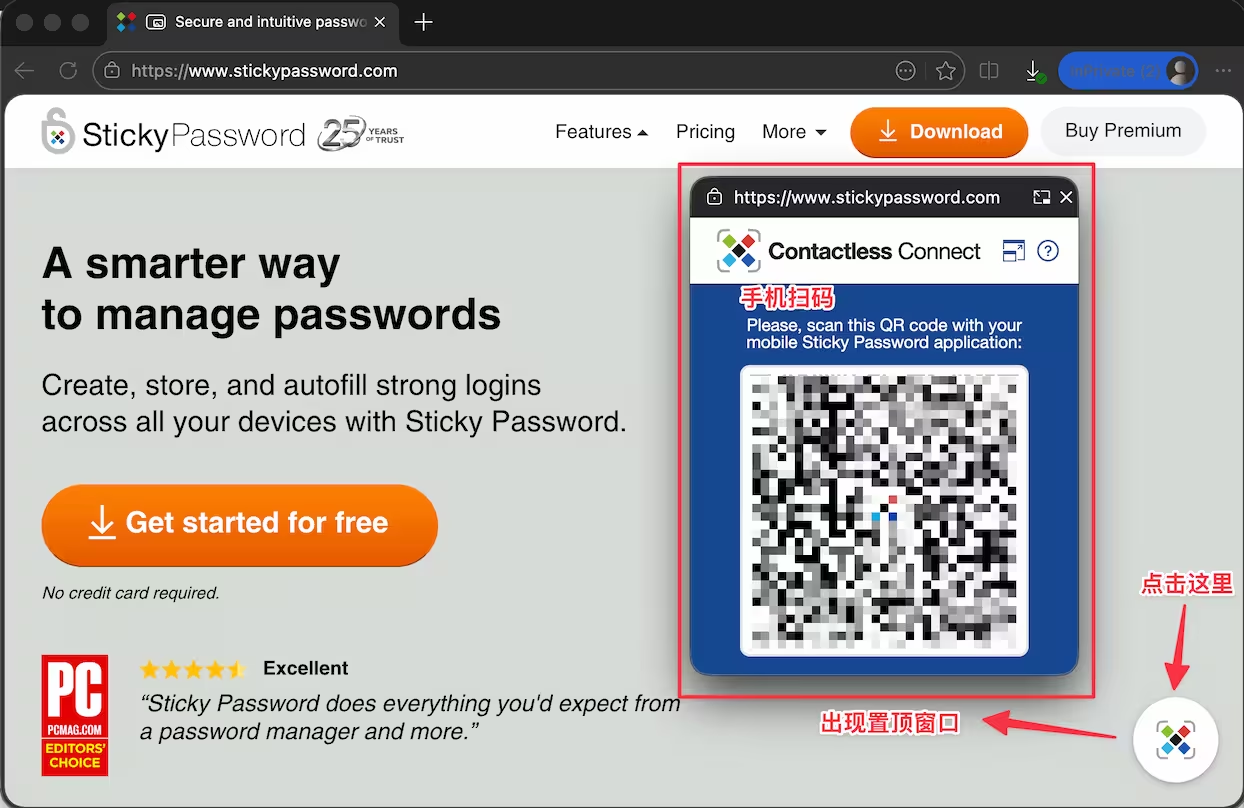

StickyPassword 拥有一个特色功能:Contactless Connect 非接触式连接,无需在电脑上安装任何软件,通过手机扫码即可完成自动登录,非常适合远程访问、公共场合设备。

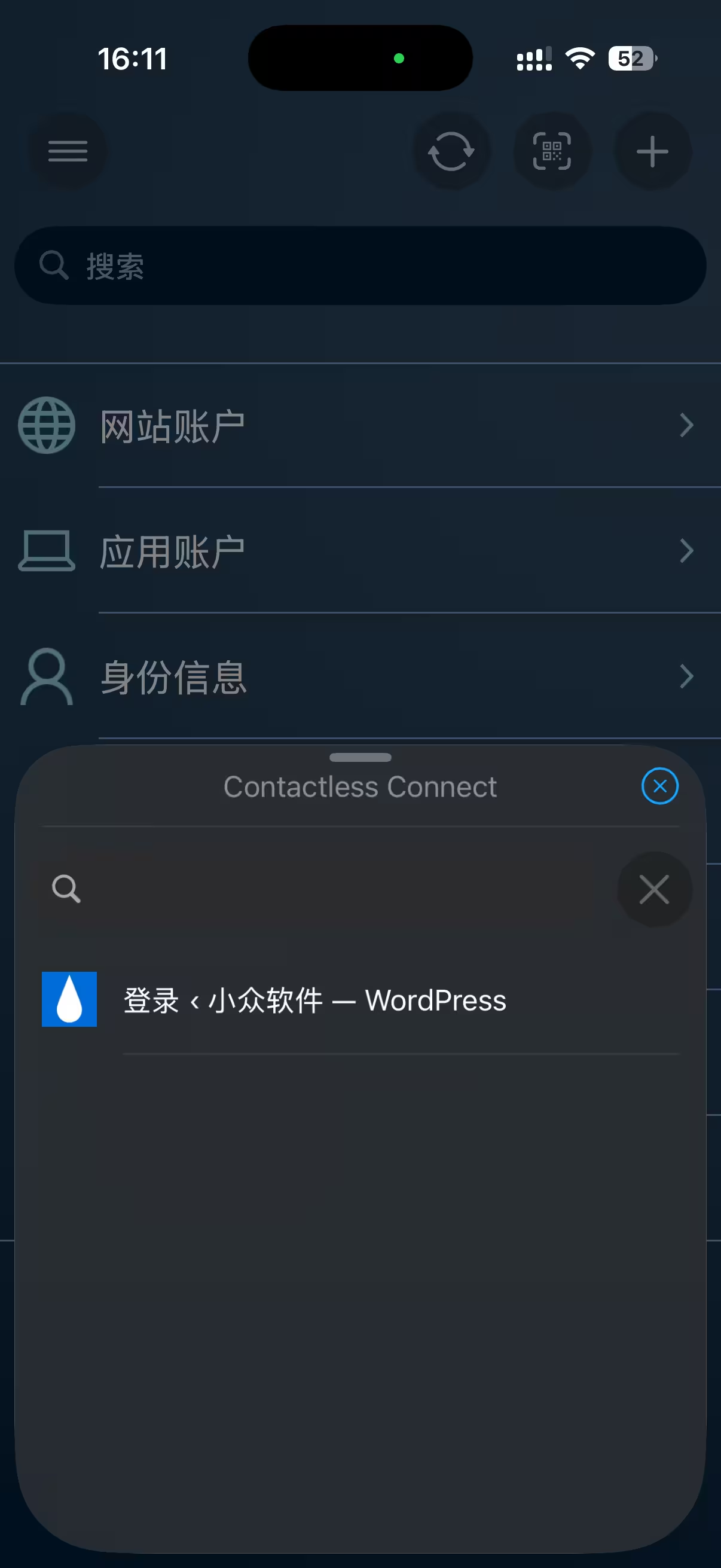

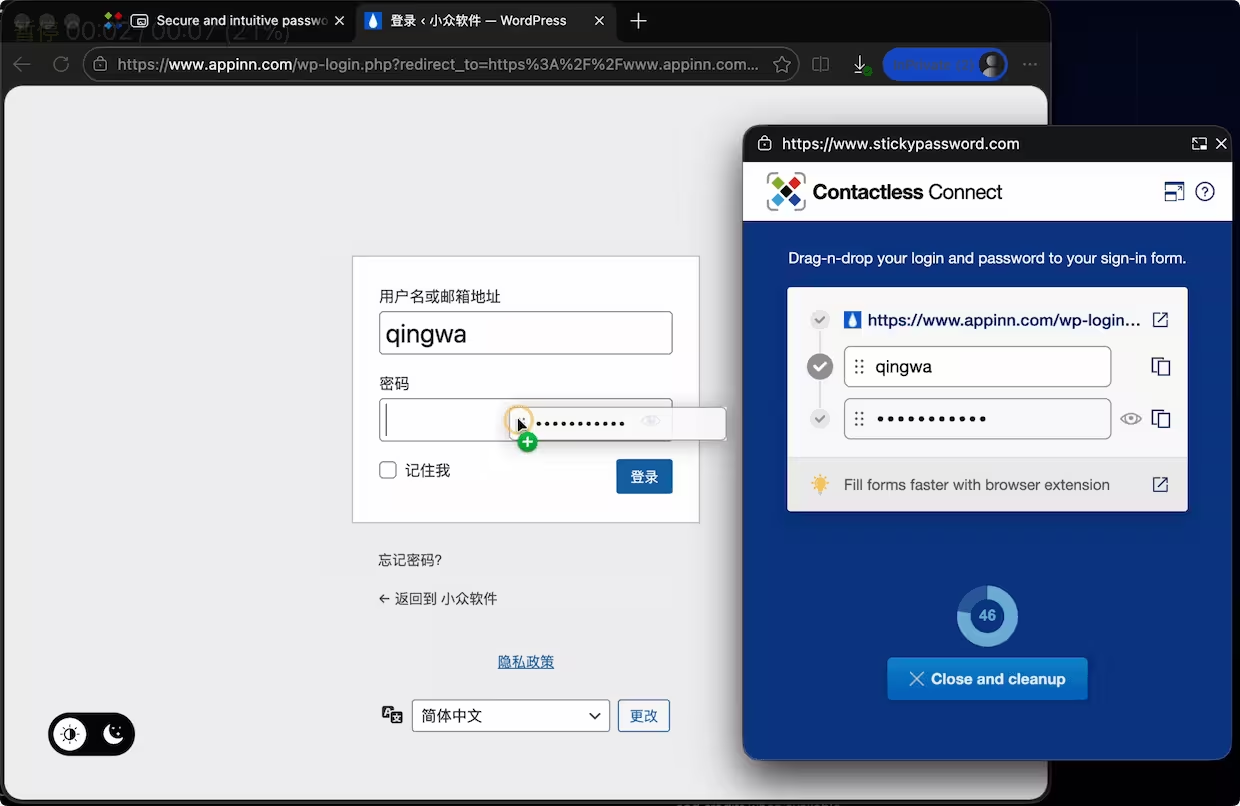

具体为:

在手机应用中搜索找到你想要登录的网站,点它:

这时电脑上刚刚弹出的窗口会发生变化,只需要点击链接,把用户名和密码拖到对应的输入框中,就能完成远程密码登录啦:

注意这个过程,电脑不需要安装任何软件,只需要手机 APP 即可。

StickyPassword 还能创建一个为 Windows 用的 U 盘密码管理器,只需要插入 U 盘,完成登录,拔出 U 盘,就搞定了。

StickyPassword 拥有30天免费试用,包括上面提到的非接触式连接也能免费试用,之后就需要付费使用了,否则会限制云同步、多设备共享、紧急访问、非接触式连接等功能。U盘功能是免费的。

终身版本价格:198 元。相比较 1Password 个人版 300 多人民币/年的价格,还是非常非常划算的。

StickyPassword 拥有免费版本,不过只能限制单设备使用,其他主要区别:

通过青小蛙的链接购买,我们将获得返利,感谢支持。

原文:https://www.appinn.com/stickypassword/

由于频道被封,整理一下还算有用的内容发到这里来。偏技术向闲聊,发布一些随谈、碎碎念或短篇/价值密度不高等我觉得不适合专门写一篇博客但仍然有留下来的价值的内容,包括但不限于编程想法、系统内部解构、人生感悟等。

有挺多人好奇我的人生经历(见 #303),比如我在我的领域是怎么起步的,还有我作为一个厌学、走职业教育路的差生的故事(#88 #303),这里一并留下来。

部分我觉得现在没什么用的内容比如纯情感发泄和线下贴贴就不再留着了。另外考虑到这里偏正式,部分条目有修改。

本频道任何消息均不构成医学建议。

看这里的很多人应该都是科班程序员出身,走的是普高考大学读计算机然后可能还有读研读博然后进入大厂这条理所应当的路。可能你们很难了解到我这样的职校生的人生,主流媒体的报道也多是围绕着天才,而我们职校生很难得到关注。所以这里会有很多我作为职校生的思考,希望能提供一个不一样的视角。

中考五五分流让一半的学生去读了职校,但现在主流叙事却只把职校学生当成审丑对象来满足自己的优越感,把上普高上本科考研读博考公成为人生赢家当成唯一的定死的路,职校生的评论区充斥着“保送富士康”“和我的准时宝说去吧”等高高在上的刻板印象凝视,他们失去话语权失去主体性成为别人应对学历焦虑、确认自己的努力是值得并感叹“还好我还没有跟他一样”的工具,我只感觉到溢出的社达气息。我承认我也在反思职校和职校生自己的缺点,比如学校里强调所谓的早上七点必须离开宿舍、早读必须大声等形式主义来掩盖教学质量的落后,还有一方面后悔没考上高中另一方面又不尝试通过高职高考等方式提升学历的同学,但我的反思是为了修正错误,而不是建构所谓的等级体系。很多年轻人受到的教育都是“好好学习改变命运”,“不学习以后就要干又苦又低薪的活”,这种焦虑逼着所有人往上爬。但是,难道所谓底层工作就真的天生低人一等吗?做到尊重与平等,承认工程师和外卖员流水线普工一样光荣,优化职教学生的课程质量让职教不再名不副实,同时保障所有劳动者的权益,才是学历通胀时代的正确解法。

TODO

频道已创建。

意外发现magisk中某个关键组件存在问题,影响magisk hide的隐蔽性,可以导致riru被轻易检测,各类xposed实现的某个特征无法被用户通过命令隐藏

再次总结:magisk能运行到现在是一个奇迹

给 magisk 提交了一个 pr ,出现 magiskhide 完全或随机失效的可以尝试

https://github.com/topjohnwu/Magisk/pull/4507

https://github.com/topjohnwu/Magisk/blob/v23.0/native/jni/magiskhide/proc_monitor.cpp#L387-L403

妙呀,之前我遇到的那个 raise(SIGSTOP) 停不下来的问题是另一个bug(应该算bug吧)

1 | /* We use a trick to have more optimized code (fewer pointer reloads): |

1 | #define INIT_S() do { \ |

https://github.com/topjohnwu/Magisk/pull/4731

busybox 内置一个神奇优化,把一些变量声明成 const 然后用魔法去改,但是改变 const 在 c 里是 ub,编译器不知道数据依赖关系,会把代码优化成会崩溃的形式…

https://cs.android.com/androidx/platform/frameworks/support/+/c50410874c4f5c64e0089a161a24347e0f39d711

androidx 的兼容方法 ProcessCompat.isApplicationUid(int) 在 API 17-23 上看起来漏了一个 return ,会丢掉已经获取到的结果,固定返回 true;API 16 工作正常。

https://segmentfault.com/a/1190000041412586

Android 4.x 时代的设计规范

http://adchs.github.io/index.html

附带一篇当时对 Holo 和 Android Design 的评价

http://www.geekpark.net/news/179488

https://www.visualsource.net/

生成 git 仓库可视化的开发(施法)过程视频

https://juejin.cn/post/7100079518756552734

血压高了,就这也敢叫 《android 进阶宝典》

简单看了一下,一些明显错误:

其实方法的本质就是arm指令,然后JVM的执行引擎会执行arm指令

arm 的 cpu 直接就能执行 arm 指令,jvm 也不是用来执行 arm 指令的,jvm 只接受字节码。android 上的 dalvik/art 稍有不同,接受 dalvik 字节码指令集(通常称为 smali)。至于所谓的 arm 指令,那是 runtime 在用户手机上生成的,即使没有,程序也可以被解释执行。

arm指令是存在于dex文件中的,也就是说,我们可以从dex文件中取出arm指令,查看一个方式是如何被执行的

dex 里没有 arm 指令。如果要查看被编译后的机器指令,请使用 dex2oat 将其编译为 oat 后再 oatdump 。

JVM的执行引擎会将arm指令从方法区中拿出来,放到虚拟机栈中执行(栈帧的概念,每一个方法对应的dx指令集就是一个栈帧,每一次方法调用都有栈帧入栈和出栈)

这里假设你的”arm 指令“是字节码,它在执行的时候也不会被放到虚拟机栈中再执行。栈是程序执行时的临时数据区,程序通过各种指令操作,放/取数据,而非指令。另外,”dx 指令集“又是什么玩意儿?

同是执行 10 + 20 ,JVM是先创建一个10变量,然后再创建20 ,最后将两个相加然后返回;但是dx指令是直接计算好了,然后创建v0 = 30,直接返回,所以:Android编译器在编译的过程中会做优化,提高执行的效率

首先,你给的 java 字节码里面没有加法指令,是个除法指令,也就是说这不是你给的加法函数编译出来的结果。这种优化叫常量折叠,从理论上来说 javac 也会进行这种优化。

之前我们介绍过阿里的AndFix或者Sophix是通过hook native层修改字节码指令完成,之前我们介绍的arm指令集,就是实现热修复的基础。所以AndFix热修复,就是将正确的arm指令替换调异常的arm指令,等到再次加载这个类执行方法时,执行引擎拿到的是正确的arm指令交由虚拟机栈。

函数入口与指令本身有着本质区别。替换函数入口也不需要了解 arm 指令集。

记录当前方法被调用的次数,如果超过某个限制,那么该方法就被标记为是热方法,热方法是被缓存到一块内存,下次执行到这个方法,不需要压栈,直接返回结果

hotness_count_ 与 JIT 编译相关,当方法未被编译而调用次数达到阈值后,会有专门的 JIT 线程把它编译为机器指令加速执行。“热方法是被缓存到一块内存,下次执行到这个方法,不需要压栈,直接返回结果”,首先非热方法也在内存中,其次压栈与方法调用有本质区别。我觉得你应该是想说 inline 优化,但那与 hotness_count_ 无关。

找到ArtMethod,在JNI层是能够实现的,通过JNIEnv的FromReflectedMethod函数

从 android 11 开始,FromReflectedMethod 返回的可能不是 ArtMethod*。

尤其是通过hook native底层修改arm指令集

你是在说 inline hook?

转发自 南宫雪珊 https://t.me/vvb2060Channel/441

以大小写英文或点(.)开头,后续可以用大小写英文、数字、点(.)和下划线(_)

package(包名)和sharedUserId有额外规则:不是非法文件名。即不能为 . 或 .. ,以utf8方式转成比特数组后,长度不能大于255。(虽然aapt2连250都不允许……)

需要至少一个点:package,sharedUserId,不以:开头的process。

不要求至少一个点:splitName,以:开头的process。

不以:开头的process如果是system,例外允许。

以:开头的process需要至少两个字符,即不能只有一个:。

完了吗?没有,这只是 ActivityManagerService 内部认为的名字。如果用 ps 命令或者去读 /proc/<pid>/cmdline 这个文件,在同时支持 64 位和 32 位的系统上,读出来的进程名会有 98 个字符(64 位)或 108 个字符(32 位)的限制,超出的部分会被截断。

这个奇怪的数字是怎么来的?实际上是 zygote 进程启动时命令行的长度。

98 来自于:

https://cs.android.com/android/platform/superproject/+/android-15.0.0_r1:system/core/rootdir/init.zygote64.rc;l=1

1 | /system/bin/app_process64 -Xzygote /system/bin --zygote --start-system-server --socket-name=zygote |

1 | /system/bin/app_process32 -Xzygote /system/bin --zygote --socket-name=zygote_secondary --enable-lazy-preload |

很明显,这不可靠,比如 Android 4.0.1 上查看 init.rc 可知这个数字应该是 75:

https://cs.android.com/android/platform/superproject/+/android-4.0.1_r1:system/core/rootdir/init.rc;l=409

1 | /system/bin/app_process -Xzygote /system/bin --zygote --start-system-server |

这还只是考虑 AOSP 的情况,如果再考虑 OEM,比如三星有三个 zygote,参数肯定不一样……

https://harrychen.xyz/2022/03/23/hijack-memory-access-using-linux-signal-handler/

https://developer.android.com/ndk/reference/group/libdl

这是 android_dlopen_ext 还有那一堆 flags 的文档。里面只说了 android_dlopen_ext is available since API level 21,没说那些 flags 是什么时候添加的。

以 Android 5.1 为例,有效的 flag 只有这么几个:https://cs.android.com/android/platform/superproject/+/android-5.0.0_r1.0.1:bionic/libc/include/android/dlext.h;l=57-62

1 | /* Mask of valid bits */ |

使用不支持的其他 flag 如 ANDROID_DLEXT_FORCE_LOAD 会直接被 linker 报错拒绝加载。坑人呢

https://github.com/android/ndk/issues/1772

Release 模式的 APP 在非主线程上对 /proc/self/exe 进行 readlink 在旧版本的 Android/(Kernel?)上会触发 Permission denied 错误。把 debuggable 设置为 true 后正常,在主线程进行也正常,在没有 SELinux 的 Android 5.0 AVD 上也正常。

猜测可能是旧版本 Android 的 SELinux 有问题?

这个问题导致了大量旧 Android (5.x/6.x)用户更新 Magisk 25.0 后“卡在开屏页”

应该是 kernel 问题,在非 Android 平台上也有出现

https://github.com/moby/moby/issues/18883

Pixel 6 系列(只看了 6a 但是应该是整个系列都有这个问题)的 Android 13 QPR2 B1/2

boot.img 里的 ramdisk 用的 gzip 压缩,vendor_boot.img 里的 ramdisk 用的 lz4_legacy。

bootloader 解包的时候是把两个 ramdisk 拼起来扔给 kernel 然后 kernel 直接整包解压。这需要两个 ramdisk 起码使用相同的压缩格式。所以 boot.img 里的 ramdisk 从来没有被成功解压过,自然 Magisk 怎么修补都无效。这就是 修补原厂 boot.img 没有反应但是修补 Pixel 7 的 boot 刷入就好了的原因 (https://github.com/topjohnwu/Magisk/issues/6441)

Pixel 6 系列机型 QPR2 用户临时的解决方案:

更新:QPR2 Beta 3 已修复。Pixel 6 系列手机的用户可以正常修补 boot.img 获取 root。

Google:自己写的 文档 ,当然要由自己亲手破坏

Android 7.0.0_r1 SDK24 没有 fd 检查,没有 frameworks/base/core/jni/fd_utils-inl.h

Android 7.1.0_r1 SDK25 没有 fd 检查,没有 frameworks/base/core/jni/fd_utils-inl.h

Android 7.0.0_r29 SDK24 有 fd 检查:https://cs.android.com/android/platform/superproject/+/android-7.0.0_r29:frameworks/base/core/jni/fd_utils-inl.h

Android 7.1.0_r2 SDK25 有 fd 检查:https://cs.android.com/android/platform/superproject/+/android-7.1.0_r2:frameworks/base/core/jni/fd_utils-inl.h

如果你的应用(无论 root 还是 非 root)需要假定 Android 的内部行为,最好不要直接检查 SDK_INT 不然莫名其妙的崩溃就是下场。

Magisk 假定 fds_to_ignore 这个参数不存在就没有 fd 检查,然后在 华为/魅族的 7.0 上崩了。

Pine 根据系统版本假定 kAccCompilerDontBother 的值,然后在官方的 Pixel 2 8.0 ROM 上崩了。

今天意外发现乌云网 www.wooyun.org 已经没有 DNS 解析记录了(以前是访问显示正在升级),分享一个备份 https://wooyun.js.org/

致敬

https://github.com/android/ndk/issues/1751

Android 文档:TypedArray implements AutoCloseable added in API level 1

实际上:直到 Android 11.0.0_r1 这个类都没有实现 AutoCloseable 这个 interface。

所以,如果你很自然的写出了

1 | try (var typedArray = obtainAttributes()) {} |

或者

1 | obtainAttributes().use {} |

之类的代码,在旧版本上会崩溃。没有警告。

同样情况的还有 LocalServerSocket 这个类。直到 8.0 都没有实现 Closeable。

这个类 比 TypedArray 更离谱,TypedArray 大家都知道是用 recycle,而 LocalServerSocket 一直都有 close,但是偏偏一直没去 implements Closeable。

https://juejin.cn/post/7208345469658415159

时隔多年又看见了这种『一个 app 有多少个 XXX』这种问题。备份一下我的评论,以免又被掘金删掉。

首先,hashCode 跟对象地址没有半毛钱关系。确实有部分虚拟机选择将 hashCode 直接实现为内存地址,但是 ART 不是。

ART 的实现在这里:http://aospxref.com/android-13.0.0_r3/xref/art/runtime/mirror/object.cc?fi=GenerateIdentityHashCode#170

很明显可以看出 1103515245 是一个线性同余法生成伪随机数选择的常用魔数(不过整个算法看起来不是典型线性同余)。

至于为什么生成的 Application 对象 hashCode 值相同,可能是因为这些进程都从 Zygote 继承了相同的随机数种子,而 framework 内代码对象创建次数往往相同,经过相同的随机次数后产生一致结果就很正常了。

你可以在 Application 的静态代码块内创建随机数量的对象扰乱结果,应该就能得到不一致的 hashCode。

然后是『获取物理内存地址』,Unsafe 这种方法获取到的依然是虚拟的逻辑地址,且用户空间没有办法获取真实的物理地址(除非利用内核漏洞)。

全部给逻辑地址的好处很多:

1.可以在内存紧张时将未使用的内存空间临时换到硬盘上存储,应用实际访问时再触发缺页中断从硬盘读数据,整个过程对处在用户空间的应用完全没有影响

2.逻辑地址无法直接跨进程使用,增强安全性

3.完全阻止恶意应用读写其他进程的私有内存空间

等等等等。

然后我觉得『一个app到底有多少个 Application』『一个 app 有多少个 Context』这种问题一点意义都没有。如果是想知道『一个 app 的进程有多少个 Context』,可以调用 VMDebug.getInstancesOfClasses 这个方法。

文中忽略了一种情况,就是多个应用跑在同一个进程。当多个应用具有相同的签名,配置的 sharedUserId 相同且 android:process 为相同的共享进程时,会发生这种情况。此时一个进程会创建多个 Application 对象(每个应用一次)。

之前发现在自己的 Android 5.1 kernel 3.10 arm32 设备上调用 mremap 移动内存空间时会奇怪地报出 EINVAL (invalid argument) 错误,怀疑是低版本 kernel 的问题。后面西大师发现 6.0 x86 的 AVD 上也可以复现出这个错误,x86_64 却不会,而且主动使用 linux-syscall-support 这个库调用 mremap 是没问题的,所以猜测是旧版本 bionic 的实现问题。

果然,旧版本 mremap 参数列表里第四个 int 写成了 unsigned long,缺少变长参数 ( http://aospxref.com/android-6.0.1_r9/xref/bionic/libc/include/sys/mman.h#62 ),同时 x86 发起 syscall 的时候也只处理了四个参数( http://aospxref.com/android-6.0.1_r9/xref/bionic/libc/arch-x86/syscalls/mremap.S#18 )

然后找到了这个修复提交 https://android-review.googlesource.com/c/platform/bionic/+/180130

所以如果你的程序用了 mremap 又想兼容 7.0 以前的设备,请不要使用系统自带的 libc 里面的 mremap,自己 syscall 或者使用 linux-syscall-support 代替。

(离谱,好特么坑啊

提醒:想要兼容旧设备,还有其他坑……

android 6.0 以前,系统 libc 的 getmntent 和 getmntent_r 是空实现。

https://cs.android.com/android/_/android/platform/bionic/+/e3c4acf1e3ef36c2ab1f48b1261dec9a1d8330a4

还有,init.rc 的 exec 也是空实现……